问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

验证码的烦恼已解决

安全工具

没有什么可以指导带师傅们阅读的,嘿嘿嘿

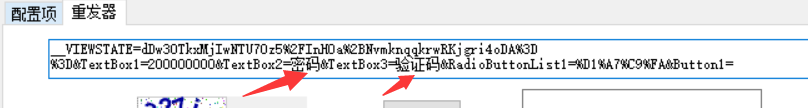

### 使用方法 ### 俺只负责写,俺写完其他就不关俺了 ### 想着这段时间更新一下,收集一下建议 呜呜呜太菜了 ------ > **工具在此:<https://github.com/JK1706/explosion>** ### 一、首先打开软件如图所示(分为配置项和重发器) [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-c3f3fd1ee193d595e8e60c1731afce7fffed22d6.png) ### 二、在配置项页面需要填的有四处 ```php 分别为:“URL网址”+”附加协议头”+”post数据”+”验证码路径配置” ``` ### 1.URL网址:填入相对应的post网址,注意不是URL网页网址(请看下图) [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-fa9d71fdadf16c78a6962ddbdfe7fc909fe5b1fe.png) #### 2.附加协议头(三种选择取决于你的post数据内容) 以下是根据post数据而填入附加协议头的内容: 1.碰到post数据是“**&**”号连接的附加协议头处为空。 2.碰到post数据带有**JSON**的形式 (附加协议头处填入: ```php Content-Type: application/json;) ``` 3.碰到post数据是类似文件上传的登录方式 (附加协议头处填入: ```php Content-Type: multipart/form-data;) ``` ##### ☆以上填入协议头时候注意,Content-Type的后面冒号必须是英文的,然后加一个空格。 #### 3.验证码路径配置 ##### 情况一: 通常情况下验证路径处应填入相对应的验证码URL网址即可。 [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-9e10565e05ecd59c4341e1846deb476d4ed500d1.png) ##### 情况二: 不通常的情况下例如带有时间戳的情况下的验证码,应该去掉时间戳然后填入相对应的文本框中即可: [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-3a1c49a28f6184b78fec8550f53a59d0082ed9fb.png) #### 4.字典拖入 如下图所示,图中两框不属于文本框,只需将应对应的txt文件拖入即可,勾选对勾,即可完成所有配置项。 [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-a20ce166078892307a2d96b4b87e009b2caddab6.png) #### 5.配置项完成后,点击按钮发送重发器 如下图所示,点击发送按钮之后会进行POST数据自动填充“重发器”最顶部的文本框内。接下来就是进行最后修改步骤。 [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-b9c22583dac3c663bd00510d217067e132176c44.png) ```php 第一:如果导入的用户名字典,只对用户名进行爆破 只需将原本用户名里的内容改为“用户名” 如Username=“Admin”→Username=“用户名” ``` [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-3c47ee29766bc5efb4b5b8d747e61d1e38e335d6.png) ```php 第二:如果导入的是密码字典,只对密码爆破 只需将原本的密码里的内容替换成“密码” 如Password=“123456”→Password=“密码” ``` [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-c6403b72180e9112d247298a12a4ce127174845b.png) ```php 第三:如果两个都爆破,则都需要改进行如上修改 ``` [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-a713d446e0828805bdec1f18baffa865586f421d.png) #### 6.最后一步 完成所有配置和修改项之后则可以进行爆破,爆破的结果会显示在右边类似burp,然后每点击右边的每一行,都会再左边的框框显示相对应的响应包数据, 注意:如果遇到乱码则就点击左下响应矿左上角的解码方式,只需点击一次即可。 [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-ff90412b7bc1a9e26c6867149260b22547e99a31.png) #### 7.实例 [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/08/attach-89ff74dd1c6d41849e45711fea297a8d2fb46002.png) 如上图所示,当你爆破用户名的时候,右侧框中密码处会显示原始密码。依次,爆破密码时,用户名也会显示原有用户名。 最后的最后,感谢各位师傅的支持。使用说明到此结束。 ------------------------- 承蒙各位狮虎(fu)看得起在下的工具,用完点个小星星。

发表于 2021-08-27 10:33:34

阅读 ( 9058 )

分类:

安全工具

1 推荐

收藏

1 条评论

JK1706

2021-08-27 10:40

易语言写的,可能会报毒,懂的都懂,各位师傅,毕竟我没加壳。

请先

登录

后评论

请先

登录

后评论

JK1706

1 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!