ThinkPHP-v5.0.24 POP链分析

POP链不能只去看,要尝试动手去跟进分析。如果文章有什么不对的地方请大佬们指教~

安卓学习思路方法总结(七)

分享者才是学习中最大的受益者!

Yii2.0.42反序列化分析(二)

接着上一篇文章继续分析,四条链子中第二条是最为复杂也是最有意思的,一切是那么的恰到好处哈哈哈

php反序列化代码审计学习

最近开始研究反序列化,还是因为要打ctf,不得不学.哈哈也是入门篇,希望对各位表哥有帮助。

ForgeRock AM远程代码执行漏洞(CVE-2021-35464)复现和分析

# 0x00漏洞描述 ForgeRock AM是一个开源的访问管理、权限控制平台,在大学、社会组织中存在广泛的应用。 [》, 该漏洞影响多个产品的多个版本,官方已给出修复方法。详细请关注 Jira 官网,将软件更新至安全版本: https://jira.atlassian.com/

Struts2历史高危漏洞分析系列:(二)

尽管现在struts2用的越来越少了,但对于漏洞研究人员来说,感兴趣的是漏洞的成因和漏洞的修复方式,因此还是有很大的学习价值的。毕竟Struts2作为一个很经典的MVC框架,无论对涉及到的框架知识,还是对过去多年出现的高危漏洞的原理进行学习,都会对之后学习和审计其他同类框架很有帮助。

Struts2历史高危漏洞分析系列:(一)

尽管现在struts2用的越来越少了,但对于漏洞研究人员来说,感兴趣的是漏洞的成因和漏洞的修复方式,因此还是有很大的学习价值的。毕竟Struts2作为一个很经典的MVC框架,无论对涉及到的框架知识,还是对过去多年出现的高危漏洞的原理进行学习,都会对之后学习和审计其他同类框架很有帮助。

一次简单的从web到域控

### 前言 菜鸡一次从web到域控的测试 ## 渗透开始 先在fofa上面寻找目标 语句:body="10.4.5 404 Not Found" && country="CN" && region="TW&quo...

免杀初探(三)

分享者才是最大的受益者

记一次实战过狗注入

在实际的渗透过程中,遇到目标存在waf的情况还是比较多的,本文记录了在一次实战中bypass安全狗进行注入的一些方法。

RMI Remote Object反序列化攻击

RMI通过序列化/反序列化传递对象信息,客户端发送的数据是否可控?服务端反序列化对象时是否有风险?本文将简单分析这些过程并说明其中的攻击点。

安卓学习思路方法总结(五)

分享者才是学习中最大的受益者

某CMS代码审计从前台注入到后台RCE

某CMS代码审计从前台SQL注入到后台RCE

从某开源靶场详细学习SQL注入的过程

开普勒安全PHP训练靶场的学习记录...

瞬态执行漏洞之Spectre V1篇(下)

在上一篇文章中,我们为读者介绍基于推测机制的瞬态执行漏洞的相关概念和原理进行了详细的介绍,在本文中,我们将深入分析Spectre V1的PoC源码。

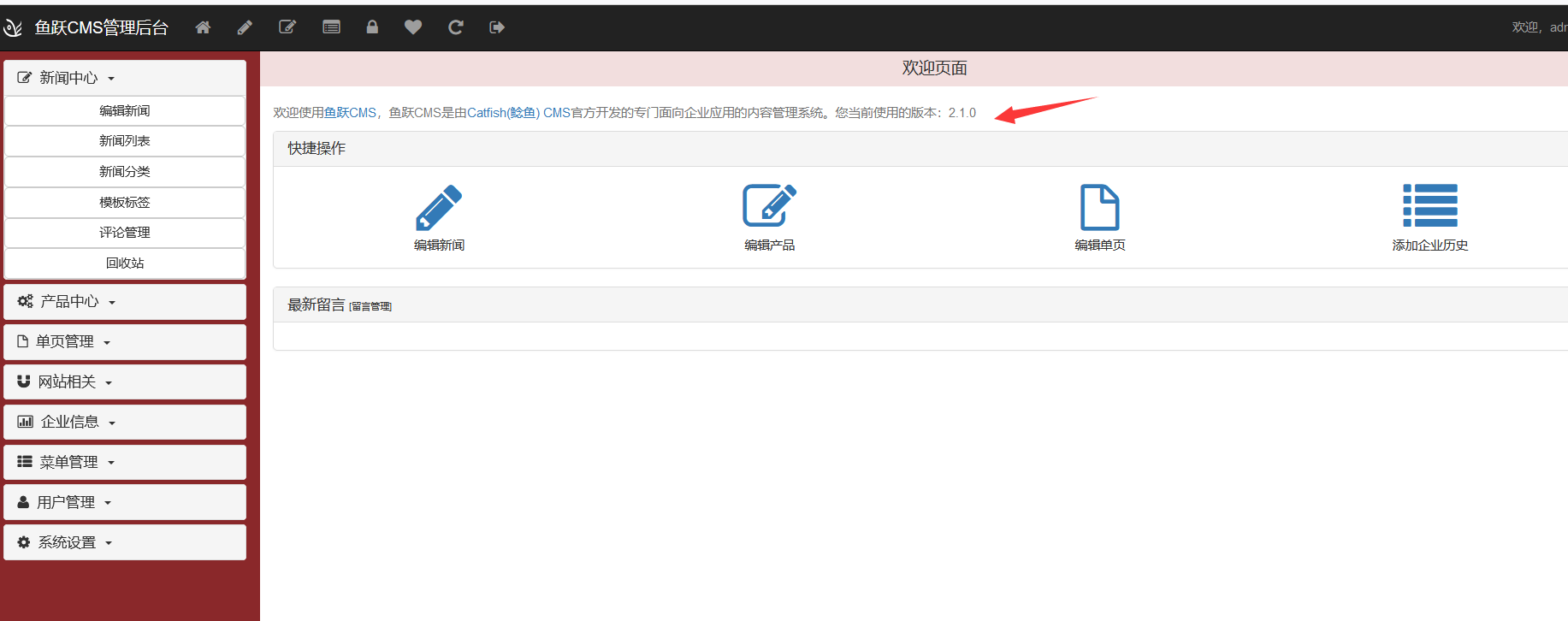

鱼跃CMS2.1.0插件处任意文件上传(删除)

一、源码地址以及版本 http://down.chinaz.com/soft/39353.htm [](https://shs3...

硬核黑客笔记 - 不够聪明的蓝牙锁

#### 0x00 前言 大家好, 我是Kevin2600. 最近设计了一套物理安防渗透课程, 在研发过程中遇到了一把蓝牙锁, 因其之前被大神Stawomir Jasek破解过, 本以为会是个简单的复现过程. 未曾想此蓝牙...

记一次文件上传

0x00 挖Src遇到的一个小tips 记录一下。 0x01 前台注册用户登录后台上传头像的一个点 正常上传jsp webshell + jpg 后缀 [![](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/07/attach-283...