格基规约在ctf中的简单应用

2020年7月22日,美国国家标准局NIST公布了其举办的后量子密码标准竞赛的第三轮入选算法,在7个正式入选第三轮的算法中,有5个都属于格密码的范畴,而与此同时,在我国密码学会举办的后量子密码算法竞赛中,格密码也在其中占据了相当大的比例。本篇主要介绍格的基本概念,以及在ctf解题中常使用的LLL算法的应用条件和情况。

邮件可信其二内容可信

本篇文章简单总结了邮件钓鱼常见的手法,列举了一些常见的钓鱼场景。重点讲述了邮件内容可信里面包含的可信的邮件发件人、可信的邮件内容、可信的邮件附件以及邮件内容的合规。相信你看完能了解到如何让你的恶意邮件看起来更加可信,并且有意识的研究邮件钓鱼与邮件网关防护对抗技术。

“电幕行动”(Bvp47)技术细节报告(二)——关键组件深度揭秘

在报告“Bvp47-美国NSA方程式组织的顶级后门”(参考1)的描述中,Bvp47本身像是一个巨大的壳或压缩包,共包含了18个分片,盘古实验室展示了对于Bvp47后门程序的归属分析和部分技术细节的描述,比如BPF隐蔽隧道,但依然还有部分其他模块值得深入探究,这些模块既可以作为Bvp47的一部分一起执行任务,也可以被独立使用。

有限域上的高次开根AMM算法在RSA上的应用

有限域上的高次开根AMM算法可以解决ctf部分rsa中的e和phi不互素的问题

2022CISCN-babycode

mruby字节码逆向分析

MBOJG20Y.exe 病毒文件分析

MBOJG20Y.exe 病毒文件分析

从2022 CISCN 生发的对Swift Ast逆向类题目的一点思路

来蹭一波刚打完的CISCN 2022热度。分享一下个人对re第一题出现的新题型的理解与复现。

搜狐中招钓鱼邮件诈骗的技术和基础设施分析

2022年4月中旬,客户反馈收到以工资补贴相关为诱饵的钓鱼邮件。邮件附件为doc文档,其中包含一个二维码(如下图所示)。扫描二维码后,将跳转到钓鱼链接

2022DASCTF MAY 出题人挑战赛 Write up(Web Crypto全解!杂项五道)

WEB全解 Crypto全解 杂项五道

一个略绕的NjRat 样本简析

在每日摸鱼时光中,找点样本分析一下是划水最好的方式,这一次又看到一个NjRat 样本,简单分析了一下,发现有点意思,让后被cue 要写详细一点,嘎嘎嘎,不多说,开摆。

Bvp47——来自美国国安局方程式组织的顶级后门

2013年,盘古实验室研究员在针对某国内要害部门主机的调查过程中,提取了一个经过复杂加密的Linux平台后门,其使用的基于SYN包的高级隐蔽信道行为和自身的代码混淆、系统隐藏、自毁设计前所未见...

那CTF,那VMre,那些事(二)

本篇文章主要讨论了vm虚拟机逆向中angr符号执行的妙用,以及更加复杂的vm逆向题目的分析,本篇文章为系列文章的第二篇。

浅谈CTF中的unity游戏逆向

近期的各种比赛中,re整的花活是越来越多了,unity游戏逆向的地位也是水涨船高。unity游戏逆向主要可以分成两类,dll游戏和libil2cpp游戏。unity游戏逆向在ctf中的难度分布相当不均匀,分析手段花样繁多(常规加解密手段、dll爆破、frida……)。值得我们好好学习。

Gh0st 对lsp 的诱惑

Gh0st 对lsp 的诱惑

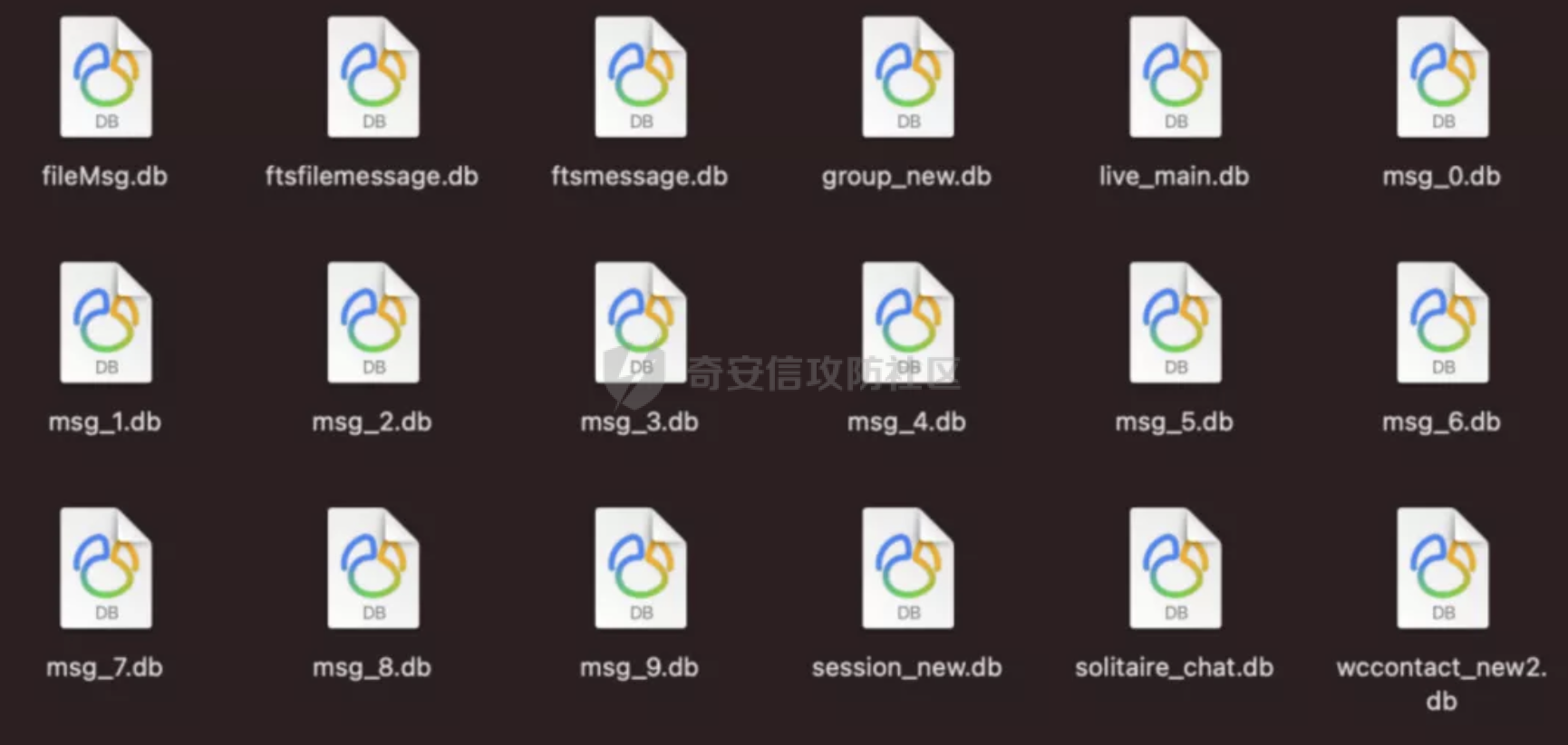

在mac os 中解密 WeChat DB

# 前提知识 先来了解一下有哪些DB 和 db对应的作用  这里主要会使用到msg_x.d...

2021深育杯线上初赛官方WriteUp(PWN篇)

2021深育杯线上初赛官方WriteUp(PWN篇)

从一道智能合约赛题看Poly Network 事件

从一道智能合约赛题看Poly Network 事件

内网常见软件密码收集

## 0x00 前言 一般拿到服务器权限后,总需要收集一些运维或网管机子上的密码信息,方便后面横向渗透。 ## 0x01 获取tortoiseSVN连接密码 `tortoiseSVN`客户端连接记录文件位置:...

linux日志总结

## 一、Linux日志简介 Linux系统拥有非常灵活和强大的日志功能,可以保存几乎所有的操作记录,并可以从中检索出我们需要的信息。 Linux 日志都以明文形式存储,所以用户不需要特殊的工具...

CTF中那些古典密码

CTF中的古典密码,凯撒,培根等