问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

内网穿透nps的魔改

安全工具

nps工具是渗透测试过程和红蓝攻防过程中,比较常见的工具,但是nps的工具流量特征比较明显,常常出现落地秒的情况,所以本次主要是简单进行了一下二次开发。遂作了记录。

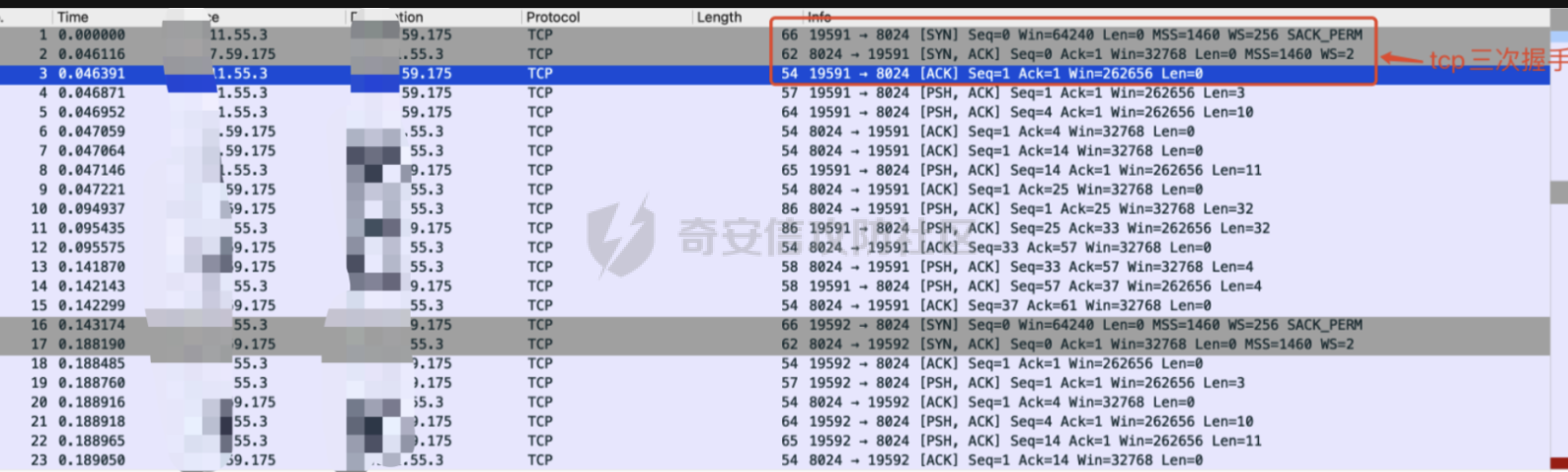

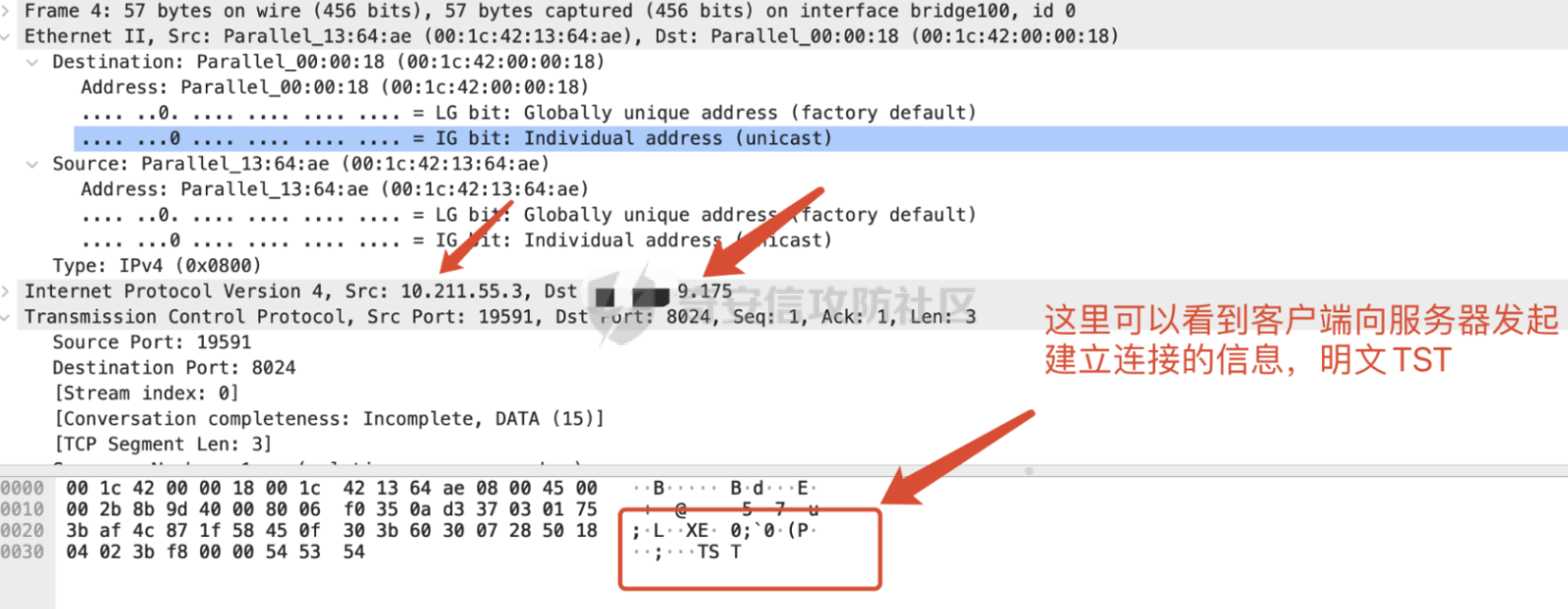

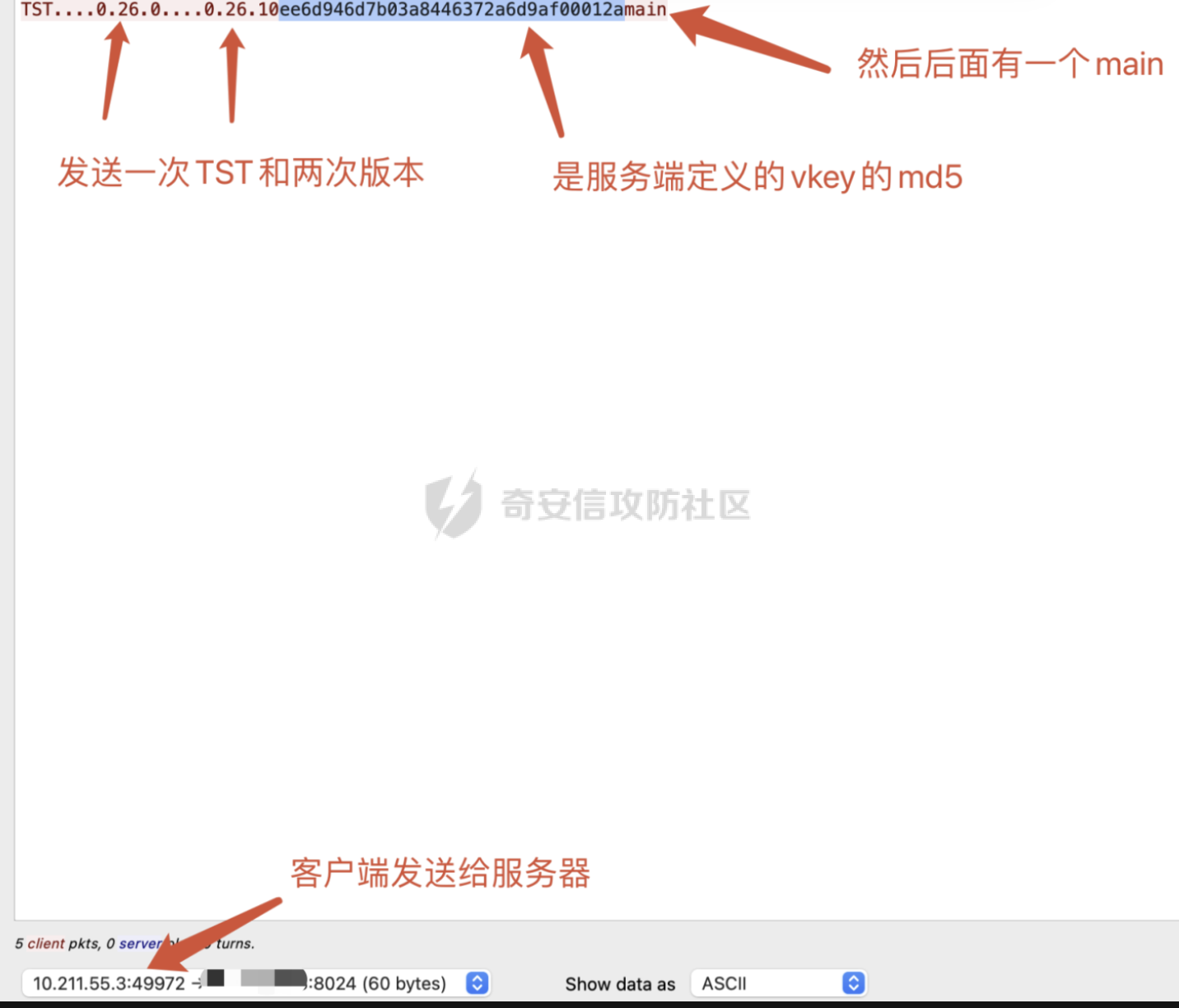

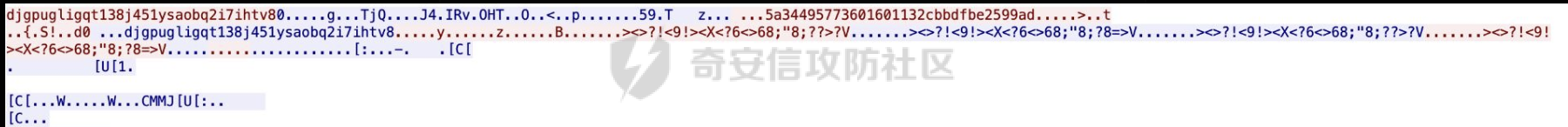

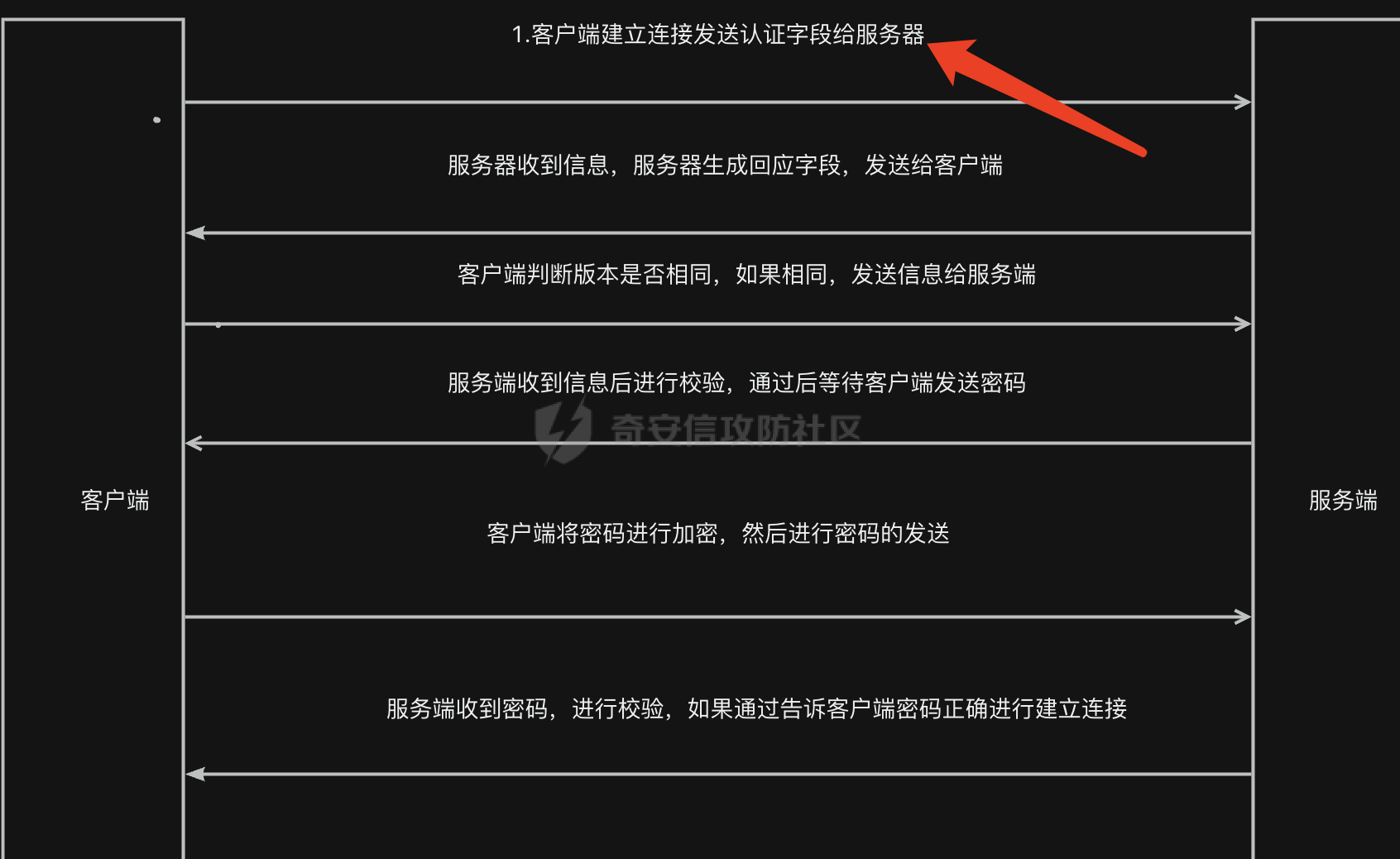

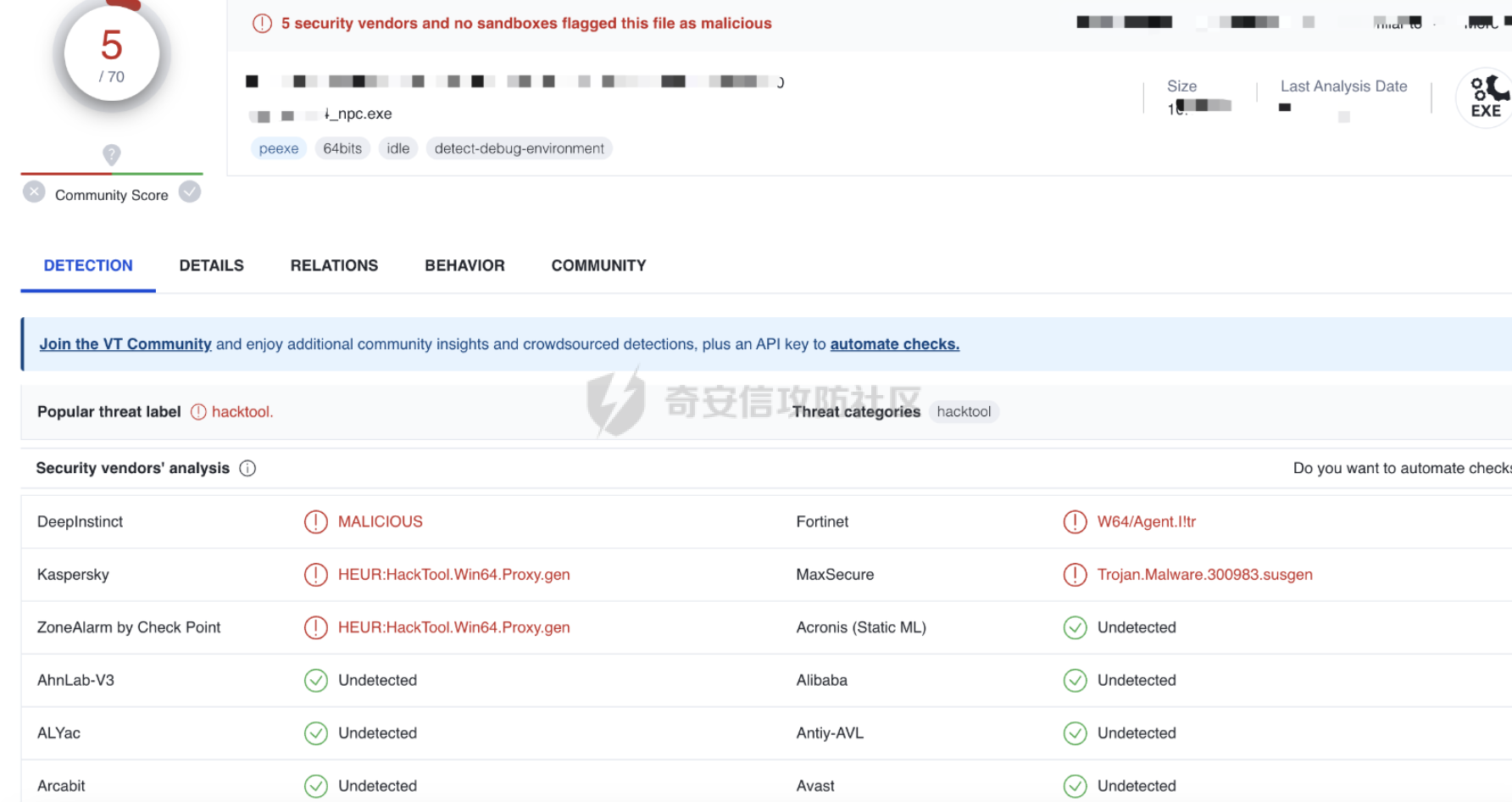

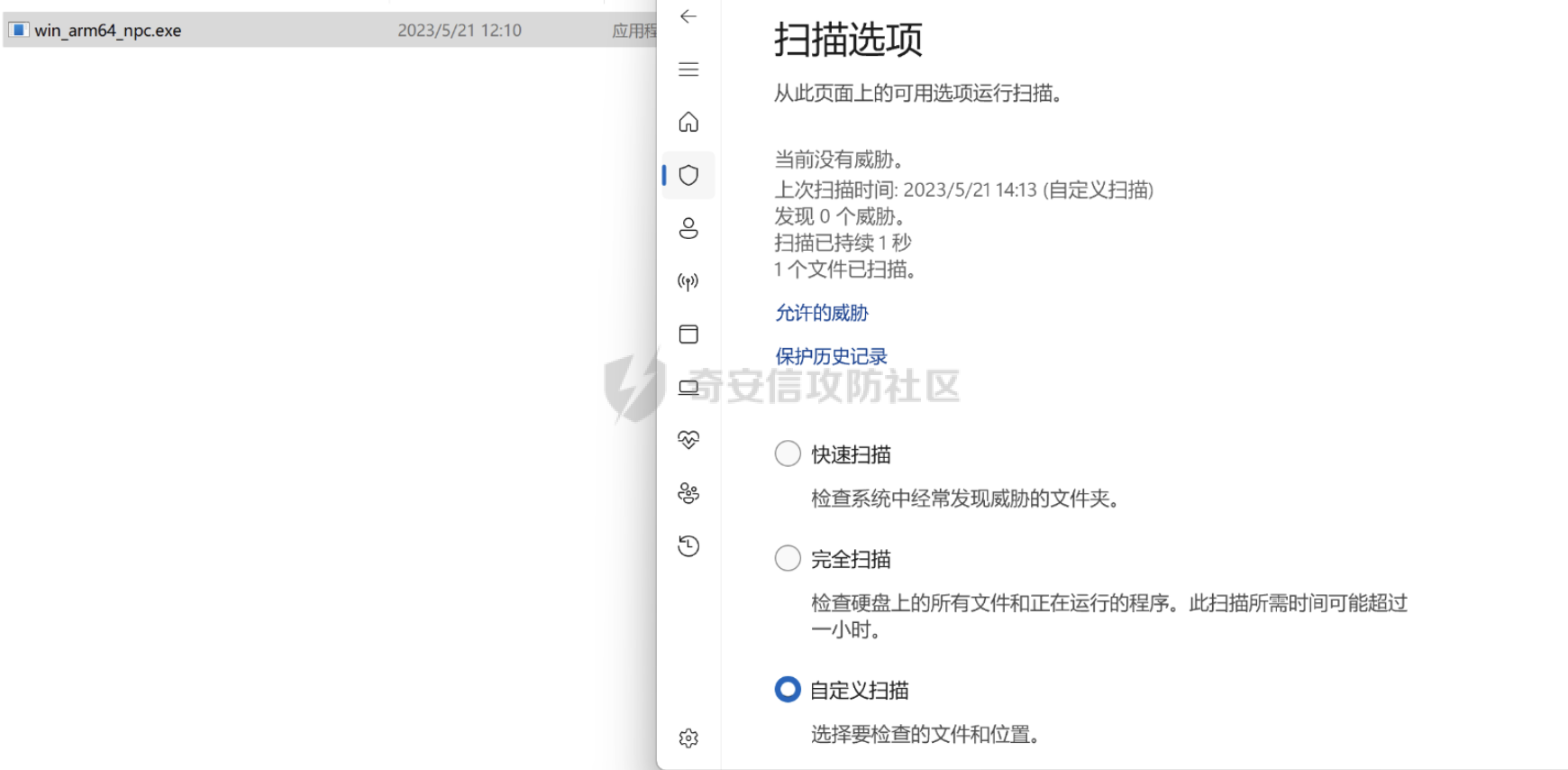

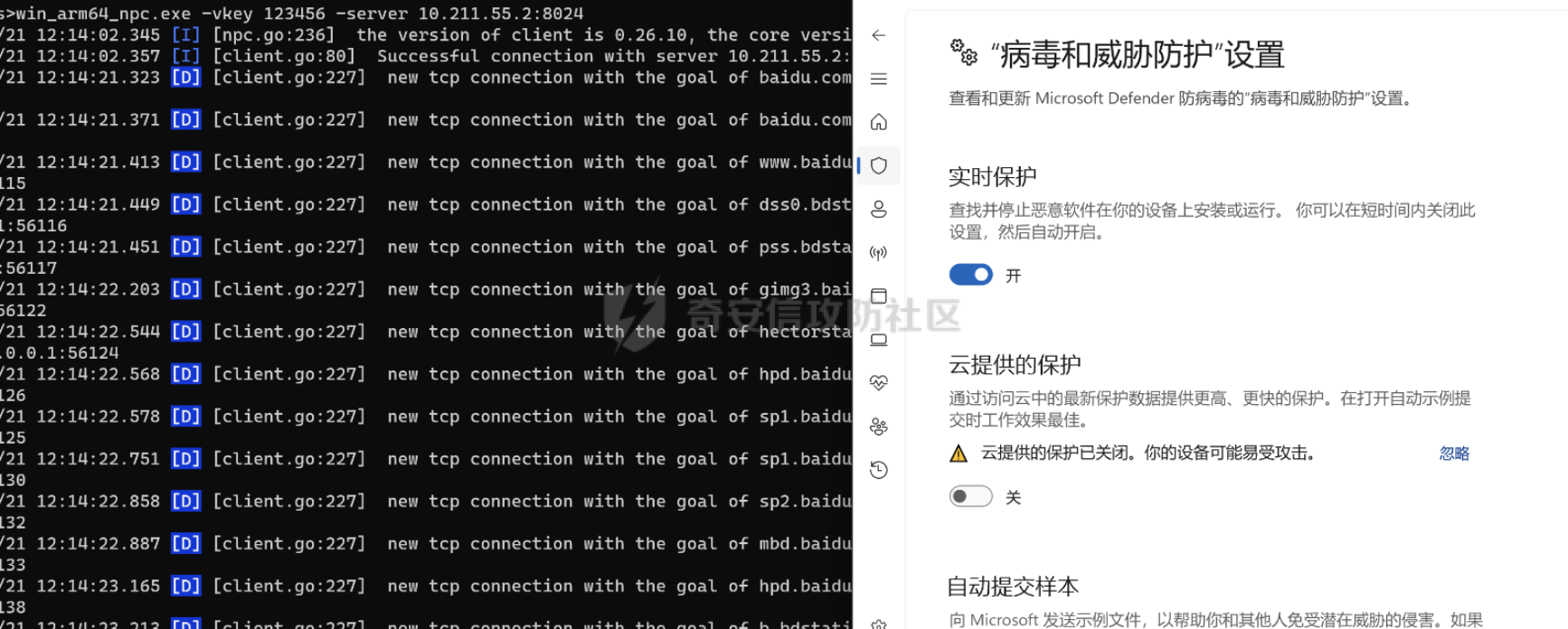

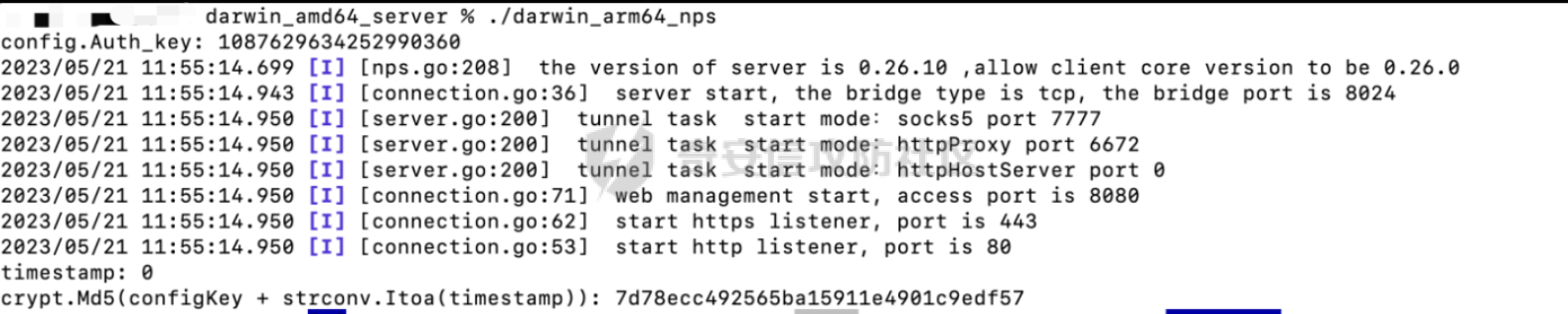

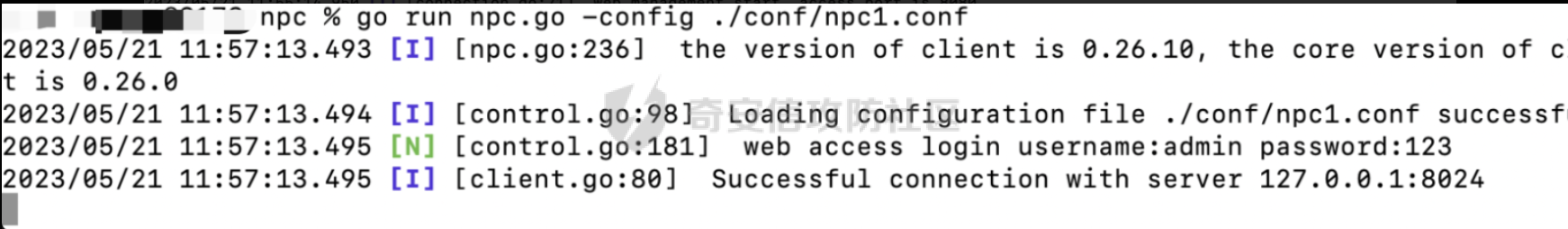

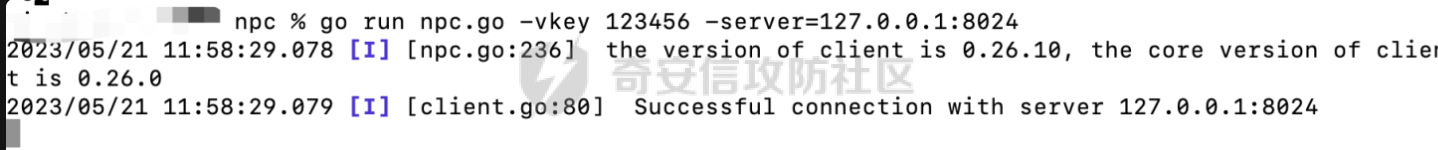

前言 == nps工具是渗透测试过程和红蓝攻防过程中,比较常见的工具,但是nps的工具流量特征比较明显,常常出现落地秒的情况,所以本次主要是简单进行了一下二次开发。遂作了记录。 nps的默认流量特征: =========== 抓包看下流量包:  ##### 客户端-->服务器 ###### 发送TST字段  ###### 发送verison  ###### 交互过程中一共发送的流量包(客户端-->服务端)   ###### 服务器向客户端发送:(发送一次版本的md5)   可以看到后续通信流量均为明文  魔改版本nps介绍 ========= 这里先介绍几种常见的魔改方式,也是免杀或者工具魔改方面常见的思路。 ### (1)特征替换 这里简单来说就是明显特征替换,这里可以看下nps的认证过程。这里客户端向服务器发送了两次version的值,如果这个时候,我们把这个值改为其他值特定值,是否就可以达到流量混淆呢???  ### (2)免杀环境检测 这里可以看是否在特定的环境中来进行,例如,虚拟机就有常见虚拟环境,例如常见的虚拟机vmware、parallels Desktop。 主要是通过以下功能来进行检测。 ```php (1)cpu检测 (2)注册表检测 (3)特定文件检测 (4)内核检测 ``` ### (3)流量协议重做 原版的nps是的认证协议,是通过客户端发送特定字段来与服务端进行的c/s认证,而认证过程均为明文进行显示,所以的话,也是比较好进行分析和溯源的,所以的话,这里我基于原版的nps进行魔改。认证交互部分。大家可以看下图  ### 魔改后检测 #### 通信流量  #### 某社区☁️沙箱  #### virustotal  #### windows defender(静态)  #### windows defender(动态)  #### 数字、?绒未进行检测 ### 工具执行 ##### 服务端  ##### 客户端 ###### 配置文件启动  ###### 命令行启动  工具地址 ==== 喜欢的话记得点点?哦 ```php https://github.com/Q16G/npsmodify ``` 测试情况 ==== ✅ 2023.5.20 修改了nps未授权漏洞,进行了通信流量混淆,支持客户端以命令行方式进行连接(暂不支持conf文件) ✅ 2023.5.21 支持客户端用conf文件进行连接,支持conf的分离(不落地)

发表于 2023-05-29 09:00:00

阅读 ( 13187 )

分类:

安全开发

2 推荐

收藏

0 条评论

请先

登录

后评论

Q16G

6 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!